米Microsoftが9月23日に明らかにした「Internet Explorer」に存在するリモートコード実行の脆弱性(CVE-2019-1367)問題ですが、当初この問題に対処したセキュリティ更新プログラムは「Microsoft Update カタログ」や「Windows Server Update Services(WSUS)」からのみ提供されており、「Windows Update」からは入手不可能な状態でした。

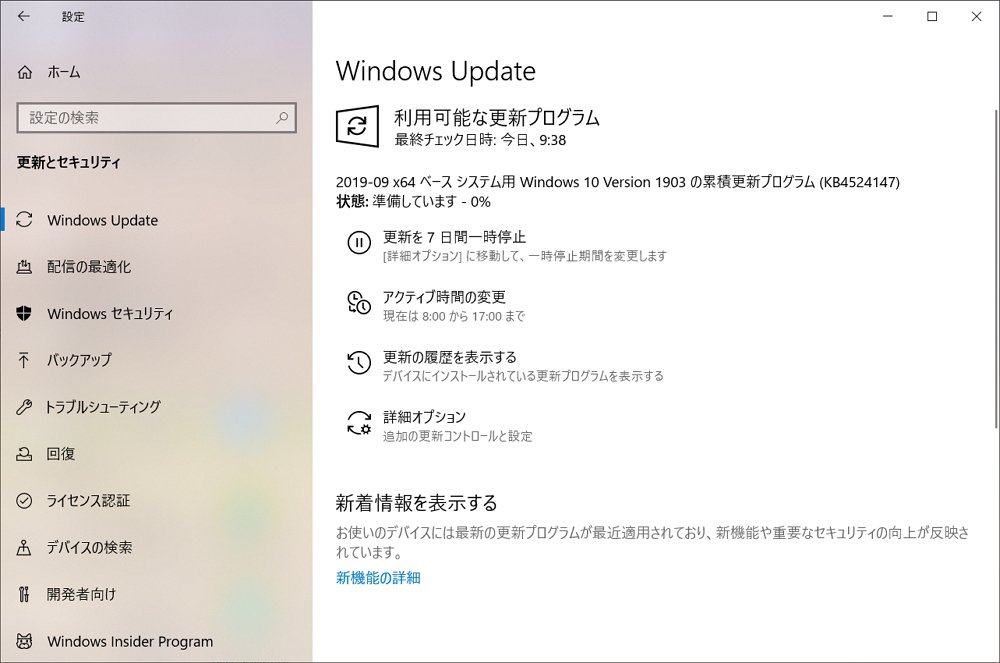

ただ、その後アメリカでは「Windows Update」経由で配信開始されたとの情報もあり、当方では情報の掲載を見送っていましたが、やっと日本でも「Windows Update」経由で入手可能となりましたのでお知らせしておきます。ちなみにWindows 10 1903向けには累積更新プログラム「KB4524147」が提供されています。

なお、今回のパッチでは、2019年9月第4週に公開されたオプション更新プログラムを適用したWindows環境で、印刷ジョブが断続的に中断・失敗する問題も修正されているとの事です。

「Internet Explorer」のゼロデイ脆弱性パッチ、早急に適用を!

今回の「Internet Explorer」に存在するリモートコード実行の脆弱性(CVE-2019-1367)問題ですが、Microsoft 社は「悪用の事実を確認済み」と公表しています。今後被害が拡大するおそれがあるため、至急、修正パッチを適用して下さい。

CVE-2019-1367:スクリプト エンジンのメモリ破損の脆弱性

CVE-2019-1367の概要は以下の通り。

スクリプト エンジンが Internet Explorer でメモリ内のオブジェクトを処理する方法に、リモートでコードが実行される脆弱性が存在します。この脆弱性により、攻撃者が現在のユーザーのコンテキストで任意のコードを実行できるように、メモリを破損させる可能性があります。攻撃者によりこの脆弱性が悪用された場合、攻撃者が現在のユーザーと同じユーザー権限を取得する可能性があります。現在のユーザーが管理者ユーザー権限でログオンしているときに、攻撃者によりこれらの脆弱性が悪用された場合、影響を受けるコンピューターが制御される可能性があります。攻撃者は、その後、プログラムのインストール、データの表示、変更、削除などを行ったり、完全なユーザー権限を持つ新たなアカウントを作成したりする可能性があります。

Web ベースの攻撃シナリオでは、攻撃者は Internet Explorer を介してこの脆弱性を悪用することを目的として特別に細工した Web サイトをホストし、メールを送信するなどして、その Web サイトを表示するようにユーザーを誘導する可能性があります。

このセキュリティ更新プログラムは、スクリプト エンジンがメモリ内のオブジェクトを処理する方法を変更することにより、これらの脆弱性を解決します。

影響を受けるバージョン

- Internet Explorer 11

- Internet Explorer 10

- Internet Explorer 9

CVE-2019-1255:Microsoft Defender のサービス拒否の脆弱性

同日に「CVE-2019-1255」の脆弱性の情報も公表されています。こちらは「Microsoft Malware Protection Engine(バージョン 1.1.16400.2 以降)」の機能により保護されるため、別途対処は不要となっています。

Windows 10:更新プログラムを手動でチェックする。

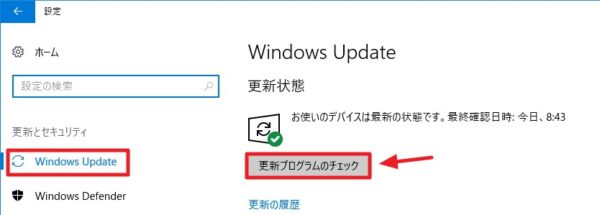

通常は自動的に更新プログラムが「Windows Update」経由で配信され、インストールが促されると思いますが、手動でチェックしたい場合は以下の手順で作業を行ってください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。ただし、手動で「更新プログラムのチェック」を行った場合“上級ユーザー”とみなされます。場合によっては不安定なプログラムが配信される可能性もあるので、普段は操作する必要はありません。

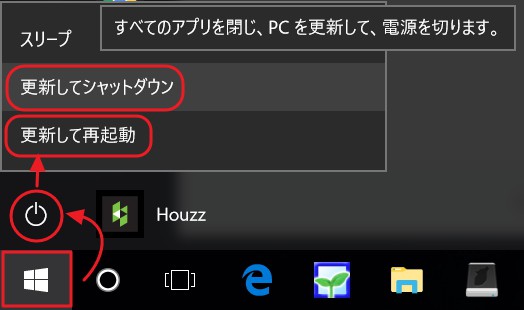

修正パッチ適用後は速やかにパソコンを再起動しましょう!

今回の修正パッチ適用後は、パソコンを再起動させ、しっかり更新を適用させることが推奨されています。

普段スリープ運用している方も、今回は手動でパソコンを更新して再起動させてください。

【スタートボタン>電源】と進むと、以下のように【更新してシャットダウン】【更新して再起動】の指示が出ていると思います。必ず指示通り再起動などを行うようにしましょう。

コメント

と書いて、今見たら、タイルは全部直っていました。なあんだ、しばらく待っていればよかったんですね。せっかちなもんだから、さっさとできないと気になるんです。お騒がせしました。ということで、不具合はありません。このコメントと、前のコメントは削除しておいてください。すみません。

了解しました!何事もなく良かったです(*´ω`)