本日AppleがiPhone 8以降のiPhone向けにiOS16.6を、iPad向けにiPadOS16.6の配信を開始しました。

今回のアップデートでは、既に悪用の事実が確認されている2件のゼロデイ脆弱性が修正されており、Appleはすべてのユーザーに適用を推奨しています。皆さん早急にアップデートを適用しておきましょう。

2件のゼロデイ脆弱性のうち、CVE-2023-37450として追跡されているWebKitの欠陥については、今月初めに提供された緊急セキュリティ対応/Rapid Security Response(RSR)アップデート「iOS16.5.1(c)」にて対応済みです。そしてもう一件のCVE-2023-38606として追跡されている新しいカーネルの欠陥は、古いiOSバージョン(iOS15.7.1より前にリリースされたiOSのバージョン)に対して積極的に悪用された可能性があるという報告をAppleは受けているとの事。

そのため、今回は特にiOS15系を利用している旧iPhoneユーザーも速やかにアップデートを適用しておく必要があるでしょう。

iOS16.6/iPadOS16.6以外に本日アップデートが提供されたリストは以下の通りです。

- Safari 16.6

- iOS 15.7.8 and iPadOS 15.7.8

- macOS Ventura 13.5

- macOS Monterey 12.6.8

- macOS Big Sur 11.7.9

- tvOS 16.6

- watchOS 9.6

これらもそれぞれ適用しておきましょう。

iOS16.6のアップデート内容

iOS16.6のアップデート内容は以下の通りです。

このアップデートには重要なバグ修正とセキュリティアップデートが含まれ、すべてのユーザに推奨されます。

Appleソフトウェアアップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:https://support.apple.com/ja-jp/HT201222

iOS16.6:セキュリティアップデートの内容

iOS16.6におけるセキュリティアップデートの内容をご紹介しておきます。

今回修正された「CVE-2023-37450」「CVE-2023-38606」の2件に関しては、すでに悪用された可能性があるゼロデイ脆弱性との事。皆さん早急にアップデートを適用しておきましょう。

Apple Neural Engine

- Apple Neural Engineを搭載したデバイスで利用可能:iPhone 8以降、iPad Pro(第3世代)以降、iPad Air(第3世代)以降、iPad mini(第5世代)

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理の改善により解決されました。

- CVE-2023-38136:Mohamed GHANNAM (@_simo36)

CVE-2023-38580:Mohamed GHANNAM (@_simo36)

Find My

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:アプリが機密性の高い位置情報を読み取る可能性がある。

- 説明:ロジックの問題に対処し、制限を改善しました。

- CVE-2023-32416:Wojciech Regula of SecuRing (wojciechregula.blog)

Kernel

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理の改善により解決されました。

- CVE-2023-32734:Pan ZhenPeng (@Peterpan0927) of STAR Labs SG Pte. Ltd.

CVE-2023-32441:Peter Nguyễn Vũ Hoàng (@peternguyen14) of STAR Labs SG Pte. Ltd.

CVE-2023-38261:an anonymous researcher

CVE-2023-38424:Certik Skyfall Team

CVE-2023-38425:Certik Skyfall Team

Kernel

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:アプリが機密性の高いカーネルの状態を変更できる可能性があります。Apple は、iOS 15.7.1 より前にリリースされた iOS のバージョンに対して、この問題が積極的に悪用された可能性があるという報告を認識しています。

- 説明:この問題は状態管理の改善により解決されました。

- CVE-2023-38606:Valentin Pashkov, Mikhail Vinogradov, Georgy Kucherin (@kucher1n), Leonid Bezvershenko (@bzvr_), and Boris Larin (@oct0xor) of Kaspersky

Kernel

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:カーネル権限で任意のコードを実行される可能性がある。

- 説明:メモリ管理の改善により、use-after-free 問題が修正されました。

- CVE-2023-32381:an anonymous researcher

CVE-2023-32433:Zweig of Kunlun Lab

CVE-2023-35993:Kaitao Xie and Xiaolong Bai of Alibaba Group

Kernel

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:ユーザーが権限を昇格できる可能性がある

- 説明:この問題は、チェックを改善することで対応しました。

- CVE-2023-38410:an anonymous researcher

Kernel

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:リモート ユーザーがサービス拒否攻撃を引き起こす可能性がある。

- 説明:この問題は、チェックを改善することで解決しました。

- CVE-2023-38603:Zweig of Kunlun Lab

libxpc

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:アプリが root 権限を取得できる可能性がある。

- 説明:パスの処理に関する問題が検証の改善により解決されました。

- CVE-2023-38565:Zhipeng Huo (@R3dF09) of Tencent Security Xuanwu Lab (xlab.tencent.com)

libxpc

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:アプリがサービス拒否を引き起こす可能性がある。

- 説明:チェックを改善することで、ロジックの問題が解決されました。

- CVE-2023-38593:Noah Roskin-Frazee

NSURLSession

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:アプリがサンドボックスから抜け出せる可能性がある。

- 説明:この問題は、ファイル処理プロトコルの改善により解決されました。

- CVE-2023-32437:Thijs Alkemade from Computest Sector 7

WebKit

- 対応機種:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:ウェブサイトがSame Origin Policyを回避できる可能性がある。

- 説明:この問題はチェックを改善することで解決しました。

- WebKit Bugzilla:256549

CVE-2023-38572:Narendra Bhati (twitter.com/imnarendrabhati) of Suma Soft Pvt. Ltd, Pune – India

WebKit

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:ウェブコンテンツの処理により、任意のコードが実行される可能性がある。

- 説明:チェックを改善することでこの問題に対処しました。

- WebKit Bugzilla:256865

CVE-2023-38594:Yuhao Hu

WebKit Bugzilla:256573

CVE-2023-38595:an anonymous researcher, Jiming Wang, and Jikai Ren

WebKit Bugzilla:257387

CVE-2023-38600:Anonymous working with Trend Micro Zero Day Initiative

WebKit

対象: iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

影響:ウェブコンテンツの処理により、任意のコードが実行される可能性がある。

説明:メモリ処理の改善により、この問題に対処しました。

WebKit Bugzilla:258058

CVE-2023-38611:Francisco Alonso (@revskills)

WebKit

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:ウェブコンテンツを処理することで、任意のコードが実行される可能性があります。Apple は、この問題が積極的に悪用されている可能性があるという報告を認識しています。

- 説明:この問題はチェックを改善することで対処されました。

- WebKit Bugzilla:259231

CVE-2023-37450:an anonymous researcher

この問題は Rapid Security Response iOS16.5.1(c) および iPadOS16.5.1(c) で初めて対処されました。

WebKit Process Model

- 対象:iPhone 8以降、iPad Pro(全モデル)、iPad Air第3世代以降、iPad第5世代以降、iPad mini第5世代以降

- 影響:ウェブコンテンツを処理することで、任意のコードが実行される可能性がある。

- 説明:チェックを改善することでこの問題に対処しました。

- WebKit Bugzilla:258100

CVE-2023-38597:이준성(Junsung Lee) of Cross Republic

WebKit Web Inspector

- 対象:iPhone 8 以降、iPad Pro(全モデル)、iPad Air 第3世代以降、iPad 第5世代以降、iPad mini 第5世代以降

- 影響:Web コンテンツを処理すると機密情報が漏洩する可能性がある。

- 説明:この問題はチェックを改善することで対処されました。

- WebKit Bugzilla:256932

CVE-2023-38133:YeongHyeon Choi (@hyeon101010)

iOS16.6の不具合情報

現時点でiOS16.6に関する不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2023/7/25時点の情報。

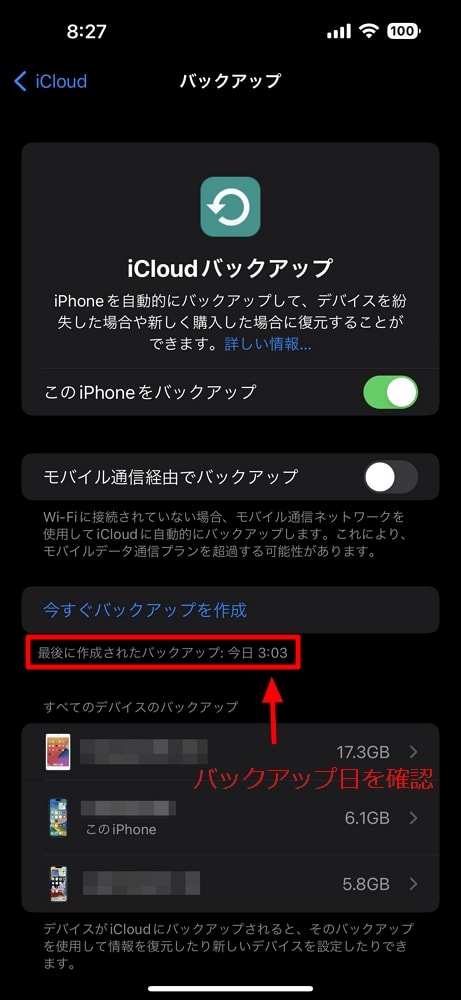

iOS16.6へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS16.6】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

iOS16.6へのアップデート手順

iOS16.6の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

iPhone単体で「iOS16.6」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

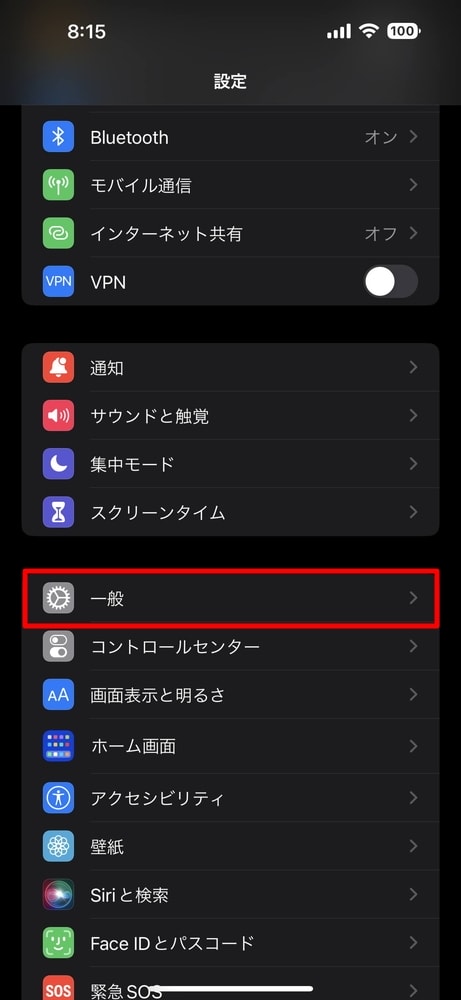

まずは【設定】アプリを開き、【一般】をタップ。

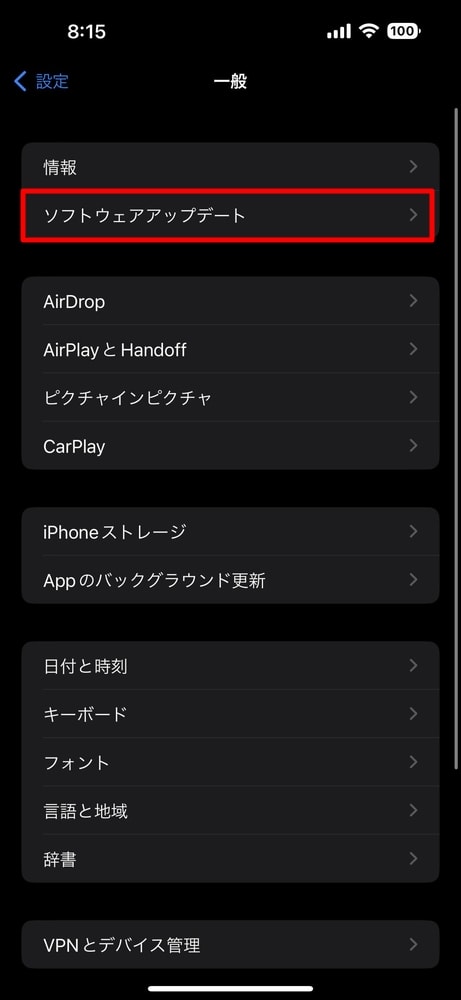

続いて【ソフトウェアアップデート】をタップ。

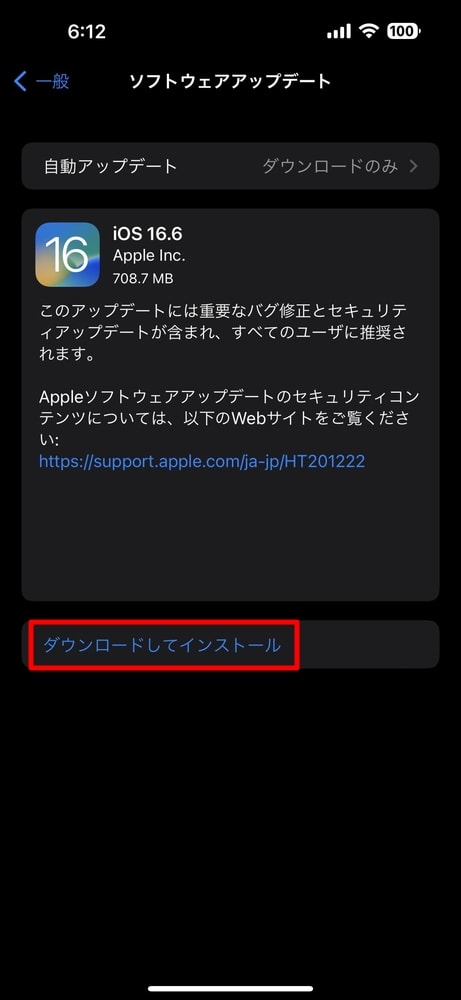

以下の画面が表示されるので【ダウンロードしてインストール】をタップ。

以上で「iOS16.6」へのアップデート作業が開始されます。今回は20分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

iOS16.6へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS16.6へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

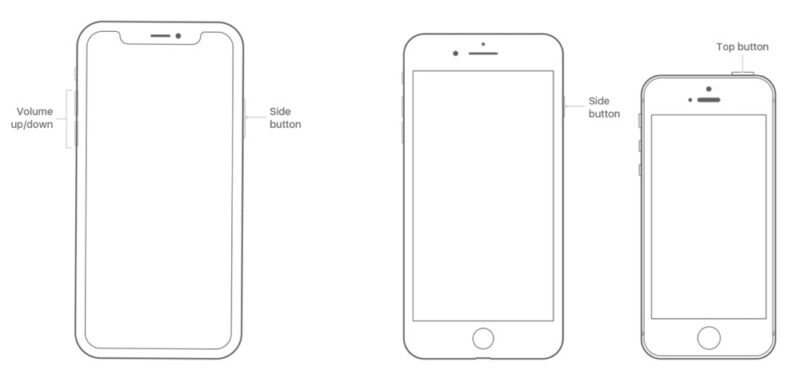

iPhone X/XS/XR/11/12/13/14を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

コメント