Appleが本日、Apple Watch向けにwatchOS 10.4の配信を開始しました。

watchOS 10.4では、“タップして通知の詳細を表示”設定を有効にして、ダブルタップで通知を展開することが可能になったり、Apple Payの使用時に“AssistiveTouchで承認”がオンになっている場合、サイドボタンのダブルクリックを無効にして、パスコードを要求することでセキュリティの強化が行われています。一部のユーザでディスプレイの誤タッチが発生する問題やApple Watchに連絡先が同期されない問題の修正も行われています。

他にも多数の脆弱性が修正されており、このうち2件は既に悪用の事実が確認されているゼロデイ脆弱性となっています。出来るだけ早急にアップデートを適用しておきましょう。

なお、今回のwatchOS 10.4と共に、以下のアップデートも配信開始となっています。これらも早めに適用しておきましょう。

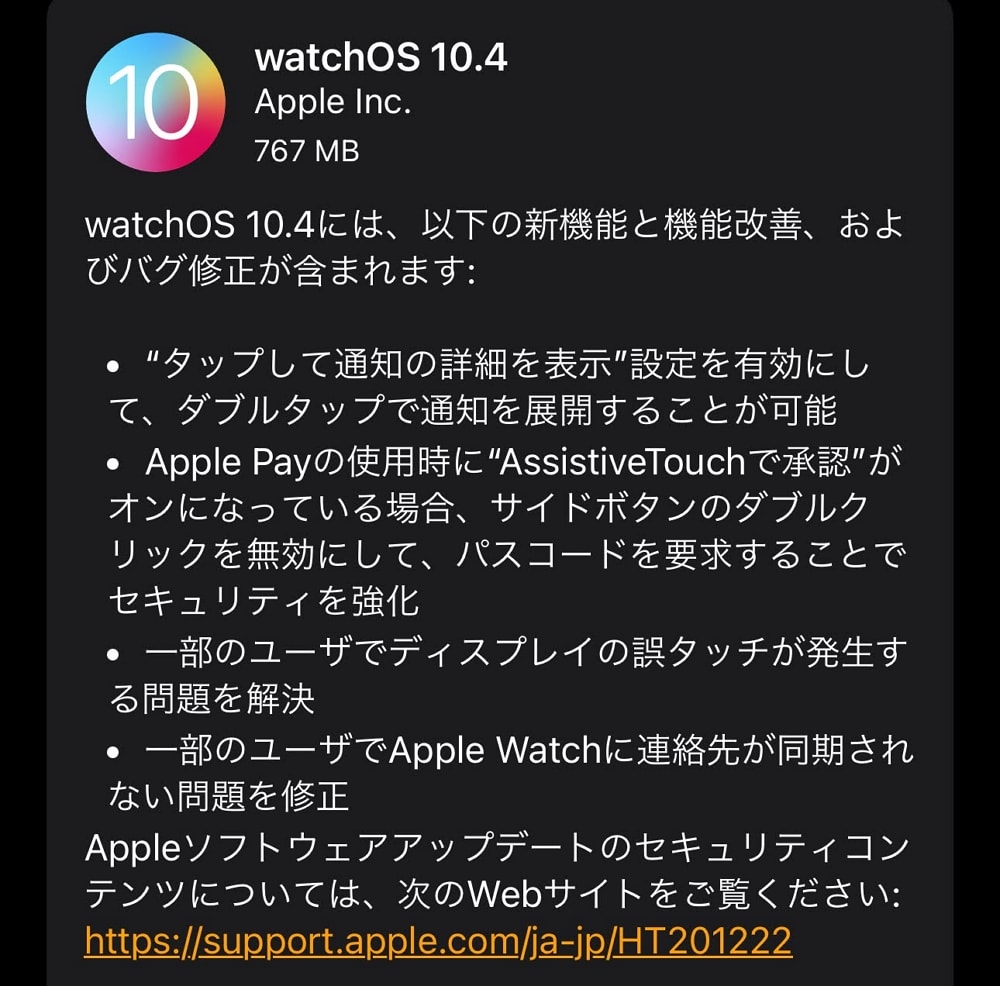

watchOS 10.4のアップデート内容

watchOS 10.4のアップデート内容は以下の通りです。

watchOS 10.4には、以下の新機能と機能改善、およびバグ修正が含まれます:

- “タップして通知の詳細を表示”設定を有効にして、ダブルタップで通知を展開することが可能

- Apple Payの使用時に“AssistiveTouchで承認”がオンになっている場合、サイドボタンのダブルクリックを無効にして、パスコードを要求することでセキュリティを強化

- 一部のユーザでディスプレイの誤タッチが発生する問題を解決

- 一部のユーザでApple Watchに連絡先が同期されない問題を修正

Appleソフトウェアアップデートのセキュリティコンテンツについては、次のWebサイトをご覧ください:https://support.apple.com/ja-jp/HT201222

watchOS 10.4:セキュリティアップデートの内容

watchOS 10.4におけるセキュリティアップデートの内容は以下の通りです。2件のゼロデイ脆弱性修正も含まれるので、早急にアップデートを適用しておきましょう。

Accessibility

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意のあるアプリが、アクセシビリティ通知に関連するログエントリ内のユーザーデータを観察できる可能性がある。

- 説明:プライバシーの問題は、ログ エントリのプライベート データ編集を改善することで解決されました。

- CVE-2024-23291

AppleMobileFileIntegrity

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリが権限を昇格できる可能性がある

- 説明:この問題は、脆弱なコードを削除することで解決されました。

- CVE-2024-23288:Wojciech Regula of SecuRing (wojciechregula.blog) and Kirin (@Pwnrin)

CoreBluetooth – LE

利用可能な機種:Apple Watch Series 4以降

影響:アプリがユーザーの許可なしに Bluetooth 接続のマイクにアクセスできる可能性がある。

説明:アクセス制限を改善することで、アクセスの問題が解決されました。

CVE-2024-23250:Guilherme Rambo of Best Buddy Apps (rambo.codes)

file

- 利用可能な機種:Apple Watch Series 4以降

- 影響:ファイルを処理すると、サービス拒否が発生したり、メモリ内容が漏洩したりする可能性があります。

- 説明:この問題はチェックを改善することで解決されました。

- CVE-2022-48554

ImageIO

- 利用可能な機種:Apple Watch Series 4以降

- 影響:画像を処理すると、任意のコードが実行される可能性がある。

- 説明:バッファオーバーフローの問題は、メモリ処理を改善することで解決されました。

- CVE-2024-23286:Dohyun Lee (@l33d0hyun)

Kernel

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:追加の検証により競合状態に対処しました。

- CVE-2024-23235

Kernel

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリが予期しないシステム終了を引き起こしたり、カーネルメモリに書き込みをしたりする可能性がある。

- 説明:メモリ破損の脆弱性は、ロックを改善することで解決されました。

- CVE-2024-23265:Xinru Chi of Pangu Lab

Kernel

- 利用可能な機種:Apple Watch Series 4以降

- 影響:任意のカーネル読み取りおよび書き込み機能を持つ攻撃者は、カーネル メモリ保護をバイパスできる可能性があります。Apple は、この問題が悪用された可能性があるという報告を認識しています。

- 説明:メモリ破損の問題は、検証を改善することで解決されました。

- CVE-2024-23225

libxpc

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがサンドボックスから抜け出せる可能性がある

- 説明:この問題はチェックを改善することで解決されました。

- CVE-2024-23278:an anonymous researcher

libxpc

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがサンドボックスから、または特定の昇格された権限を使用して任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2024-0258:ali yabuz

MediaRemote

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意のあるアプリケーションが個人情報にアクセスできる可能性がある。

- 説明:この問題はチェックを改善することで解決されました。

- CVE-2024-23297:scj643

Messages

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:プライバシーの問題は、一時ファイルの処理を改善することで解決されました。

- CVE-2024-23287:Kirin (@Pwnrin)

RTKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:任意のカーネル読み取りおよび書き込み機能を持つ攻撃者は、カーネル メモリ保護をバイパスできる可能性があります。Apple は、この問題が悪用された可能性があるという報告を認識しています。

- 説明:メモリ破損の問題は、検証を改善することで解決されました。

- CVE-2024-23296

Sandbox

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリによりユーザーの機密情報が漏洩する可能性がある。

- 説明:状態処理を改善することで競合状態に対処しました。

- CVE-2024-23239:Mickey Jin (@patch1t)

Sandbox

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:制限を改善することで、ロジックの問題が解決されました。

- CVE-2024-23290:Wojciech Regula of SecuRing (wojciechregula.blog)

Share Sheet

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:プライバシーの問題は、ログ エントリのプライベート データ編集を改善することで解決されました。

- CVE-2024-23231:Kirin (@Pwnrin) and luckyu (@uuulucky)

Siri

- 利用可能な機種:Apple Watch Series 4以降

- 影響:デバイスに物理的にアクセスできる人が、Siri を使用してプライベートなカレンダー情報にアクセスできる可能性がある。

- 説明:ロック画面の問題は、状態管理を改善することで解決されました。

- CVE-2024-23289:Lewis Hardy

Siri

- 利用可能な機種:Apple Watch Series 4以降

- 影響:物理的にアクセスできる攻撃者が、Siri を使用して機密性の高いユーザーデータにアクセスできる可能性がある。

- 説明:この問題は、状態管理を改善することで解決されました。

- CVE-2024-23293:Bistrit Dahal

UIKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:アプリがサンドボックスから抜け出せる可能性がある

- 説明:この問題は、脆弱なコードを削除することで解決されました。

- CVE-2024-23246:Deutsche Telekom Security GmbH sponsored by Bundesamt für Sicherheit in der Informationstechnik

WebKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:Web コンテンツを処理すると、任意のコードが実行される可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- WebKit Bugzilla:259694

CVE-2024-23226:Pwn2car

WebKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意のある Web サイトにより、クロスオリジンで音声データが流出する可能性がある。

- 説明:この問題は、UI 処理を改善することで解決されました。

- WebKit Bugzilla:263795

CVE-2024-23254:James Lee (@Windowsrcer)

WebKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、コンテンツ セキュリティ ポリシーが適用されなくなる可能性がある。

- 説明:検証を改善することで、ロジックの問題が解決されました。

- WebKit Bugzilla:264811

CVE-2024-23263:Johan Carlsson (joaxcar)

WebKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意を持って作成された Web ページにより、ユーザーのフィンガープリントが採取される可能性がある。

- 説明:検証を改善することで、インジェクションの問題が解決されました。

- WebKit Bugzilla:266703

CVE-2024-23280:an anonymous researcher

WebKit

- 利用可能な機種:Apple Watch Series 4以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、コンテンツ セキュリティ ポリシーが適用されなくなる可能性がある。

- 説明:状態管理を改善することで、ロジックの問題が解決されました。

- WebKit Bugzilla:267241

CVE-2024-23284:Georg Felber and Marco Squarcina

Apple Watchのアップデート方法

Apple Watchのアップデート方法は以下の通り。

iPhoneを使ってApple Watchをアップデートする

まずは以下の要件を満たしておく必要があります。

- iPhoneが最新バージョンのiOSにアップデートされている

- Apple Watchが50%以上充電されている

- iPhoneがWi-Fiに接続されている

通常は待っていれば、新しいアップデートが公開された時点でApple Watchが教えてくれます。この通知の「夜間にインストール」をタップして、iPhoneで、夜間にアップデートするかどうかを確認してください。その日の就寝前に、アップデートが最後まで進むように、Apple WatchとiPhoneを一晩中充電しておくようにしてください。

なお、手動でアップデートをすぐに適用したい場合は、以下の手順に沿って操作してください。

- iPhoneで「Apple Watchアプリ」を開き、「マイウォッチ」タブをタップします。

- 「一般>ソフトウェアアップデート」の順にタップします。

- アップデートをダウンロードします。iPhoneのパスコードまたはApple Watchのパスコードの入力画面が表示されたら、パスコードを入力します。

- しばらくすると、進行状況を示して回転するアイコンがApple Watchに表示されます。アップデートが完了するまで、数分から1時間ほどかかる場合があります。

Apple Watchで直接アップデートする

Apple WatchにwatchOS 6以降が搭載されている場合、iPhoneがなくてもアップデートをインストールできます。

- Apple WatchがWi-Fiに接続されていることを確認します。

- Apple Watchで「設定」アプリを開きます。

- 「一般>ソフトウェアアップデート」の順にタップします。

- ソフトウェアアップデートが提供されている場合は「インストール」をタップし、画面の指示に従ってインストールします。

コメント