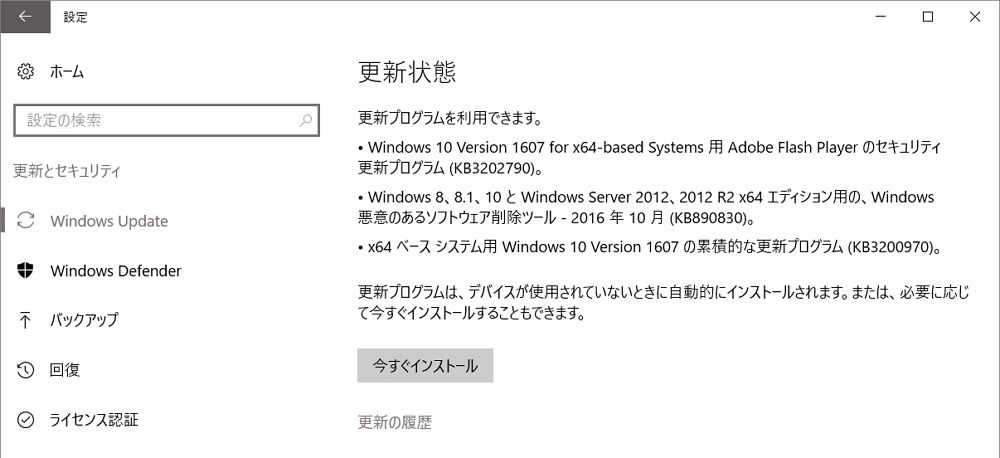

2016年11月9日、マイクロソフトが2016年11月の月例パッチ/Windows Updateの配信を開始しました。

今回は、緊急6件、重要8件の計14件が対象です。先日Googleがしびれを切れして公表した「ゼロデイ脆弱性」への対処も含まれています。

「MS16-132」、「MS16-135」の脆弱性については、Microsoftも「悪用の事実を確認済み」と公表しており、今後被害が拡大する可能性があります。皆さん早目に、Windows Updateで更新しておきましょう。

なお、現時点ではWindows Updateに伴う大きな不具合報告は上がっておりません。もしも何らかの不具合が分かった場合は、随時このページに追記していきたいと思います。

また、AdobeのFlash Playerの「ウェブを閲覧することで DoS 攻撃や任意のコード(命令)を実行される可能性がある脆弱性(APSB16-37)」に関する修正も行われています。こちらも併せてアップデートしておきましょう。

2016年11月の「Windows Update」配信内容一覧

2016年11月の「Windows Update」配信内容一覧は以下の通りです。

MS16-129 Microsoft Edge 用の累積的なセキュリティ更新プログラム (3199057)

【緊急】 リモートでコードが実行される ※要再起動

対象:すべてのサポートされているリリースの Windows 10 および Windows Server 2016 上の Microsoft Edge

MS16-130 Microsoft Windows 用のセキュリティ更新プログラム (3199172)

【緊急】 リモートでコードが実行される ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows

MS16-131 Microsoft ビデオ コントロール用のセキュリティ更新プログラム (3199151)

【緊急】 リモートでコードが実行される ※要再起動

対象:Microsoft Windows Vista、Windows 7、Windows 8.1、Windows RT 8.1、Windows 10、および Windows Server 2016

MS16-132 Microsoft Graphics コンポーネント用のセキュリティ更新プログラム (3199120)

【緊急】 リモートでコードが実行される ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows

MS16-133 Microsoft Office 用のセキュリティ更新プログラム (3199168)

【重要】 リモートでコードが実行される ※再起動が必要な場合あり

対象:Microsoft Office 2007、Office 2010、Office 2013、Office 2013 RT、Office 2016、Office for Mac 2011、Office 2016 for Mac、Office 互換機能パック、Excel Viewer、PowerPoint Viewer、Word Viewer、SharePoint Server 2010、SharePoint Server 2013、Office Web Apps 2010、および Office Web Apps 2013

MS16-134 共通ログ ファイル システム ドライバー用のセキュリティ更新プログラム (3193706)

【重要】 特権の昇格 ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows

MS16-135 Windows カーネルモード ドライバー用のセキュリティ更新プログラム (3199135)

【重要】 特権の昇格 ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows

MS16-136 SQL Server 用のセキュリティ更新プログラム (3199641)

【重要】 特権の昇格 ※再起動が必要な場合あり

対象:Microsoft SQL Server 2012、SQL Server 2014、および SQL Server 2016

MS16-137 Windows 認証方式用のセキュリティ更新プログラム (3199173)

【重要】 特権の昇格 ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows

MS16-138 Microsoft 仮想ハード ディスク ドライバー用のセキュリティ更新プログラム (3199647)

【重要】 特権の昇格 ※要再起動

対象:Microsoft Windows 8.1、Windows Server 2012、Windows Server 2012 R2、Windows RT 8.1、Windows 10、および Windows Server 2016

MS16-139 Windows カーネル用のセキュリティ更新プログラム (3199720)

【重要】 特権の昇格 ※要再起動

対象:Microsoft Windows Vista、Windows Server 2008、Windows 7、および Windows Server 2008 R2

MS16-140 ブート マネージャー用のセキュリティ更新プログラム (3193479)

【重要】 セキュリティ機能のバイパス ※要再起動

対象:Microsoft Windows 8.1、Windows Server 2012、Windows Server 2012 R2、Windows RT 8.1、Windows 10、および Windows Server 2016

MS16-141 Adobe Flash Player のセキュリティ更新プログラム (3202790)

【緊急】 リモートでコードが実行される ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows 8.1、Windows Server 2012、Windows Server 2012 R2、Windows RT 8.1、Windows 10、および Windows Server 2016 上の Adobe Flash Player

MS16-142 Internet Explorer 用の累積的なセキュリティ更新プログラム (3198467)

【緊急】 リモートでコードが実行される ※要再起動

対象:すべてのサポートされているリリースの Microsoft Windows 上の Internet Explorer

引用元:2016 年 11 月のセキュリティ情報 (月例) – MS16-129 ~ MS16-142|Microsoft TechNet

Adobe製品やJavaのUpdate、QuickTime for Windowsのアンインストールもお忘れなく!

Adobe ReaderやFlash、Javaなどの脆弱性も頻繁に修正されています。

特に、2016年11月9日に対策された、Adobe Flash Playerの「ウェブを閲覧することで DoS 攻撃や任意のコード(命令)を実行される可能性がある脆弱性(APSB16-37)」は、緊急性の高い脆弱性で、アドビシステムズ社からは、「攻撃対象になるリスクが比較的高い脆弱性」としてアナウンスされています。早急にアップデートを行いましょう。

また、「MyJVN バージョンチェッカ」を使用すれば、一括でアップデート状況を確認できます。ぜひ月に1回程度はきちんと最新版にアップデートされているか確認しておくようにしましょう。

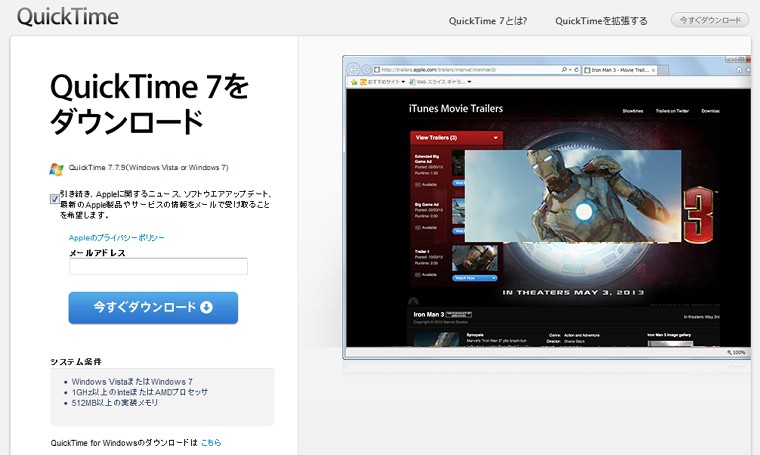

そしてQuickTime for Windowsもサポートが終了しました。すでに脆弱性の報告も上がっています。早急にアンインストールしておくことをおすすめします。

参考:Adobe Flash Player の脆弱性対策について(APSB16-37)(CVE-2016-7860等)|IPA

コメント

はい、やりました。特に問題は起きていません。

お疲れさまでした(=゚ω゚)ノ