2025年9月10日、マイクロソフトが9月の月例セキュリティ更新プログラム/ Windows Update の配信を開始しました。Windows 11 バージョン24H2には「KB5065426」が、Windows 11 バージョン23H2/22H2には「KB5065431」が、Windows 10 バージョン22H2には「KB5065429」が配信されます。

今月の月例パッチ/更新プログラムでは81件の脆弱性が修正されています。この中には2件のゼロデイ脆弱性の修正が含まれているため、早急な対処が必要です。

今回修正されたゼロデイ脆弱性は以下の通りです。

- CVE-2025-55234 Windows SMB の特権昇格の脆弱性

- CVE-2024-21907 VulnCheck: CVE-2024-21907 Newtonsoft.Json での例外的な状態の不適切な処理

脆弱性情報公開後は積極的に悪用される危険性もさらに高まります。現在アップデートを適用する時間がある方は、以下の通り「更新プログラム」をチェックして速やかに適用しておくことを推奨いたします。

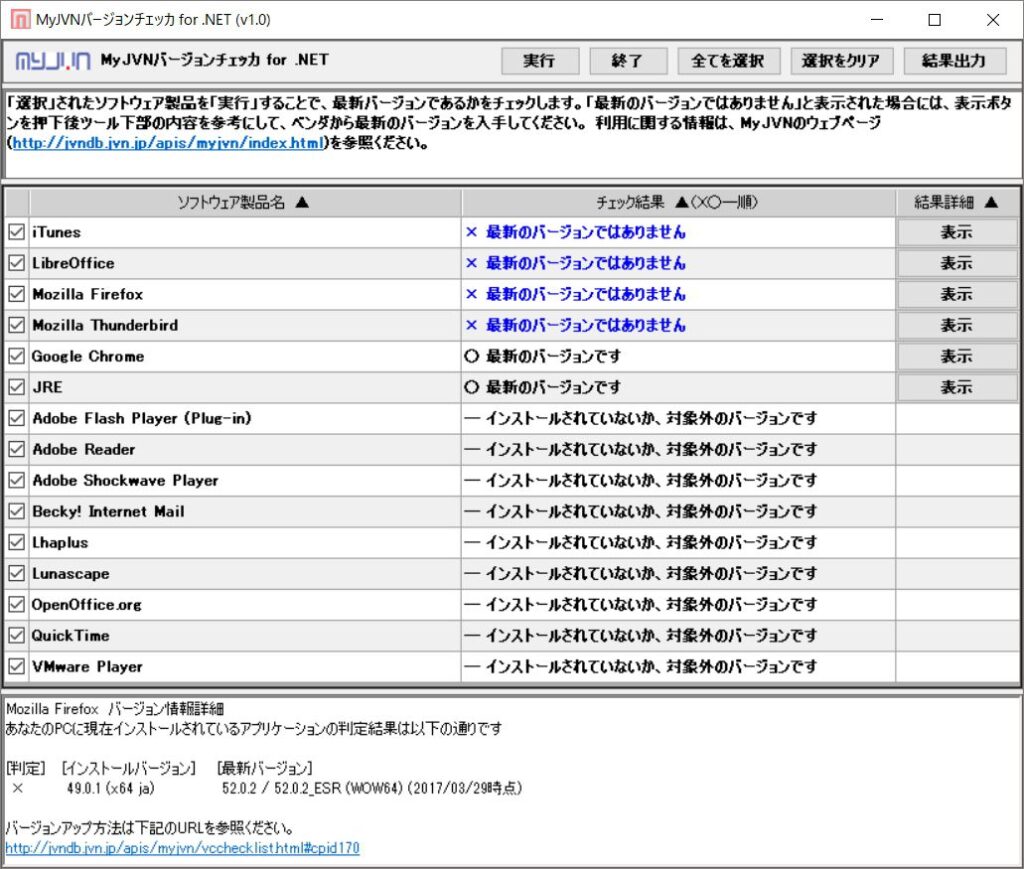

Microsoftの月例パッチ以外にも、「Adobe」関連や「Microsoft Edge」「Chrome」「Firefox」などの各種ブラウザ向けアップデートは随時配信されています。「MyJVN バージョンチェッカ」などを使ってしっかり最新の状態にアップデートしておきましょう。

次回のWindows Update/月例セキュリティ更新プログラムの配信日は、2025年10月15日(水)予定となっています。

- Windows 11 24H2:KB5065426の概要

- Windows 10:KB5065429の概要

- 2025年9月「Windows Update」での不具合について

- 2025年9月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

- 2025年9月の「月例パッチ/Windows Update」その他の注意点や脆弱性に関する注意喚起情報まとめ

- 新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

- 「Windows セキュリティ」で月に1度は全ファイルのセキュリティ検査をしておくと安心

- 併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

Windows 11 24H2:KB5065426の概要

Windows 11 24H2向けの更新プログラム「KB5065426」では、セキュリティ更新と以下の不具合改善が行われています。

- Windowsオペレーティングシステムのセキュリティ問題に対処。

- [アプリの互換性(既知の問題)] 修正:

MSIインストーラーが特定のカスタムアクションを実行した際に、管理者以外のユーザーに予期しないユーザーアカウント制御(UAC)プロンプトが表示される問題を修正しました。これらのアクションには、アプリケーションの初期インストール中にフォアグラウンドまたはバックグラウンドで実行される構成や修復操作が含まれる場合があります。

この問題により、管理者以外のユーザーがMSI修復を実行するアプリ(Office Professional Plus 2010やAutodeskの複数のアプリケーション(AutoCADを含む)など)を実行できなくなる可能性があります。今回の修正により、MSI修復時にUACプロンプトが必要となる範囲が縮小され、IT管理者は特定のアプリを許可リストに追加することでUACプロンプトを無効にできるようになります。

詳細については、「2025 年 8 月の Windows セキュリティ更新プログラムをインストールした後に MSI 修復操作を実行すると予期しない UAC プロンプトが表示される」を参照してください。 - [ファイルサーバー]

このアップデートにより、SMBサーバー署名およびSMBサーバーEPAにおけるSMBクライアントの互換性監査が有効になりました。これにより、お客様はSMBサーバーで既にサポートされているセキュリティ強化策を導入する前に、自社環境を評価し、デバイスまたはソフトウェアの潜在的な非互換性問題を特定することができます。詳細なガイダンスについては、CVE-2025-55234をご覧ください。 - [入力]

修正: この更新プログラムでは、一部の入力方法のシナリオで特定のアプリが入力に応答しなくなる問題が修正されています。

修正: この更新プログラムは、一部のインターネット インフォメーション サービス (IIS) モジュールが IIS マネージャーから消え、ユーザーが IIS マネージャー インターフェイスを使用して IIS を構成できなくなる問題に対処します。 - [ネットワーク(既知の問題)] 修正:

このアップデートでは、ネットワークデバイスインターフェース(NDI)を使用するアプリのオーディオに影響する問題が修正されています。OBS Studioアプリケーションでディスプレイキャプチャをオンにすると、音声が途切れます。この問題は、KB5063878のインストール後に発生する可能性があります。 - 2025年8月30日に配信されたKB5064081の一部であった品質改善が含まれます。

「KB5064081」のアップデート内容としては、Recallを開くと、最近の活動やよく使うアプリ、ウェブサイトが中心に表示されるパーソナライズされたホームページが表示され、中断した作業を簡単に再開できるようになります。また、Click to Doを初めて起動すると、簡単なインタラクティブチュートリアルが表示されるようになったり、アプリが位置情報、カメラ、マイク、またはその他のデバイス機能へのアクセスを要求する際に、新しくデザインされたWindowsのシステムダイアログボックスが表示され、プライバシー保護が強調されるようになるなど、多数の新機能が追加されています。そして組織向けに「Windowsバックアップ」が一般提供開始されます。

不具合も多数修正されています。Sticky Notesやメモ帳などの特定のアプリがクラッシュする不具合、ログインに時間がかかる不具合、システム回復機能が正常に動作しない不具、タッチキーボードで文字入力ができない不具合など、様々な不具合修正も行われています。

注意点として、Windows PowerShell 2.0が含まれなくなります。PowerShell 5.1やPowerShell 7.xなどの新しいバージョンは引き続き利用可能でサポートされていますが、PowerShell 2.0に依存する古いスクリプトやツールを使用している場合は、互換性の問題を避けるためにアップデートしてください。

Windows 10:KB5065429の概要

Windows 10 22H2向けの更新プログラム「KB5065429」では、セキュリティ更新と以下の不具合改善が行われています。

- Windowsオペレーティングシステムのセキュリティ問題に対処。

- [ファイルサーバー]新機能!

2025年9月9日以降にリリースされるWindows Updateの一部として、この更新プログラムにより、IT管理者がSMBのセキュリティ強化策を展開するためのサポートが可能になります。詳細なガイダンスについては、 CVE-2025-55234 | Windows SMBにおける特権昇格の脆弱性をご覧ください。 - [アプリの互換性 (既知の問題)]修正済み:

MSI インストーラーが特定のカスタム アクション を実行したときに、管理者以外のユーザーに予期しないユーザー アカウント制御 (UAC) プロンプトが表示される問題に対処しました。これらのアクションには、アプリケーションの初期インストール中にフォアグラウンドまたはバックグラウンドで行われる構成や修復操作が含まれる場合があります。この問題により、管理者以外のユーザーは、Office Professional Plus 2010 や Autodesk の複数のアプリケーション (AutoCAD を含む) など、MSI 修復を実行するアプリを実行できなくなる可能性があります。この修正により、MSI 修復に UAC プロンプトが必要となる範囲が狭まり、IT 管理者は特定のアプリを許可リストに追加することで UAC プロンプトを無効にできるようになります。詳細については、「2025 年 8 月の Windows セキュリティ更新プログラムのインストール後に MSI 修復操作を実行すると、予期しない UAC プロンプトが表示される」を参照してください。 - [WinSock]修正済み:

この既知の問題は、2025年8月のWindowsセキュリティ更新プログラム(KB5063709 )のインストール後に発生しました。ネットワークデバイスインターフェイス(NDI)を使用してPC間でフィードをストリーミングまたは転送する際に、遅延やオーディオおよびビデオのパフォーマンスの不均一性が発生する可能性があります。 - 2025年8月27日に配信されたKB5063842の一部であった品質改善が含まれます。

「KB5063842」のアップデート内容としては、「組織向けWindowsバックアップ」の一般提供開始やWindows 10のキーレス商用ESU(延長セキュリティ更新プログラム)ソリューションをWindows 365のサブスクリプションと併用しているユーザー向けに、外部へのネットワーク通信をブロックできる新機能の追加、Windowsのテキストボックスにおいて、特定の補助文字が表示されない不具合の修正、Windowsの検索ウィンドウで、プレビューウィンドウが正しく表示されない不具合の修正、リモートデスクトップサービス(RDS)環境において、リダイレクトされたWebカメラデバイスが正常に認識されない不具合の修正などが行われています。

さすがにサポート終了間近ということもあり、積極的な新機能追加は行われなくなっているようです。Windows 10を使っているユーザーさんは、早めにWindows 11へアップグレードするか、パソコンの買い替えもご検討くださいませ。

2025年9月「Windows Update」での不具合について

2025年9月の「Windows Update」では、現時点で以下の既知の不具合情報が報告されております。今後も不具合情報が入り次第、このページに追記していきます。

※このページを再訪問した際は、念のためにブラウザの【更新】を行ってください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

ホットパッチを適用したデバイスで PSDirect 接続が失敗する

■不具合の内容:

2025年9月のホットパッチ更新(KB5065474)または2025年9月のセキュリティ更新(KB5065426)をインストールしたホットパッチ適用済みデバイスに影響を及ぼすエッジケースが確認されています。

これらのデバイスでは、ホストとゲストの仮想マシン (VM) の両方が完全に更新されていない場合、PowerShell Direct(PSDirect)接続で障害が発生する可能性があります。パッチ適用済みのゲストVM がパッチ適用されていないホストに接続しようとすると(またはその逆)、システムは従来のハンドシェイクにフォールバックし、ソケットを適切にクリーンアップすることが期待されます。しかし、このフォールバック メカニズムは断続的に失敗し、ソケットのクリーンアップに問題が発生します。接続障害はランダムに発生し、Windows イベント ビューアーのセキュリティ イベント ログにイベント ID 4625が記録されることがあります。

■回避策:

この問題はKB5066360で解決されています。ホットパッチを適用したデバイスで PSDirect 接続に問題が発生している場合は、ホストVM とゲストVM の両方をこれらの更新プログラムで更新することをお勧めします。

■影響を受けるプラットフォーム:

クライアント:Windows 11、バージョン 24H2

参考:Windows 11/10に関する不具合情報

Windows 11/10に関する不具合情報はマイクロソフト公式サイトにてご確認ください。

※「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。

- Windows 11:Windows Update適用後、不具合が出た際に特定の更新プログラムをアンインストールする方法

- Windows 10:「インストールされた更新プログラム」を手動でアンインストール/削除する方法

- Windows 11:Windows Updateに失敗!KB5029263をインストールすると0x80070002エラーが出る際の対処方法/直し方

2025年9月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

2025年9月の「月例パッチ/Windows Update」が配信開始になりました。配信内容/セキュリティ更新プログラム一覧は以下の通りです。

■対象:Windows 11 v24H2, v23H2

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

v24H2 5065426

v24H2 Hotpatch 5065474

v23H2 5065431

■対象:Windows 10 v22H2

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

5065429

■対象:Windows Server 2025 (Server Core installationを含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

5065426

Hotpatch 5065474

■対象:Windows Server 2022,23H2 (Server Core installationを含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2022 5065432

Hotpatch 5065306

Windows Server 23H2 5065425

■対象:Windows Server 2019 , 2016 (Server Core installation を含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2019 5065428

Windows Server 2016 5065427

■対象:Microsoft Office

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates

■対象:Microsoft SharePoint

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates/sharepoint-updates

■対象:Microsoft SQL Server

■最大深刻度:重要

■最も大きな影響:特権の昇格

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/sql

■対象:Microsoft Azure

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/azure

データ引用元:2025 年 9 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

詳細なアップデート内容については、マイクロソフトの公式サイトでご確認ください。

Windows:2025年9月のゼロデイ脆弱性に関する情報

2025年9月の月例パッチでは、2つのゼロデイ脆弱性が修正されています。

これらの脆弱性は更新プログラムが公開されるよりも前に悪用や脆弱性の詳細が一般へ公開されていることが確認されており、早急なアップデートの適用が必須です。

CVE-2025-55234 Windows SMB の特権昇格の脆弱性:

Microsoft は、SMB サーバーにおいて、リレー攻撃を悪用されることで発生する権限昇格の脆弱性を修正しました。

「SMB サーバーは、その設定によってはリレー攻撃を受ける可能性があります。これらの脆弱性を悪用した攻撃者は、リレー攻撃を実行し、ユーザーを権限昇格攻撃の対象にすることができます」と Microsoft は説明しています。

Microsoft は、Windows にはすでに SMB サーバーをリレー攻撃から強化するための設定が含まれていると述べています。これには、SMB サーバー署名と**SMB サーバーの認証用拡張保護(EPA)**の有効化が含まれます。

しかし、これらの機能を有効にすると、古いデバイスや実装との間に互換性の問題が生じる可能性があります。

Microsoft は、これらの強化機能を完全に適用した際に問題が発生するかどうかを判断するため、管理者に SMB サーバーでの**監査(auditing)**を有効にすることを推奨しています。

「2025 年 9 月 9 日以降にリリースされた Windows 更新プログラム(CVE-2025-55234)の一部として、SMB サーバー署名および SMB サーバー EPA に対する SMB クライアントの互換性を監査するためのサポートが有効になります」と Microsoft は説明しています。

Microsoft は、この脆弱性を特定の研究者に帰属させておらず、どこで公開されたかは不明です。

CVE-2024-21907 VulnCheck: CVE-2024-21907 Newtonsoft.Json での例外的な状態の不適切な処理:

Microsoft は、Microsoft SQL Server に含まれる Newtonsoft.Json の既知の脆弱性を修正しました。

「CVE-2024-21907 は、バージョン 13.0.1 より前の Newtonsoft.Json における例外的な条件の不適切な処理の脆弱性に対処するものです」と Microsoft は説明しています。

「JsonConvert.DeserializeObject メソッドに渡される細工されたデータにより、スタックオーバーフロー例外が引き起こされ、サービス拒否(DoS)につながる可能性があります。このライブラリの利用方法によっては、認証されていないリモートの攻撃者がサービス拒否の状態を引き起こす可能性があります。」

「今回の SQL Server の更新プログラムには、この脆弱性に対処する Newtonsoft.Json の更新が含まれています。」

この脆弱性は、2024 年に一般に公開されていました。

2025年9月:他社の公開している主なセキュリティ情報

マイクロソフト以外の主要メーカーが公開している2025年9月のセキュリティ情報は以下の通りです。AndroidやiPhoneなどを利用中のユーザーもアップデートを忘れずに適用しておきましょう。

- Adobeは 、Magento eCommerce ストアに影響を与える「SessionReaper」の脆弱性に対するセキュリティ アップデートをリリースしました。

- Argoは 、権限の低い API トークンが API エンドポイントにアクセスし、プロジェクトに関連付けられたすべてのリポジトリ資格情報を取得できるArgo CD の脆弱性を修正しました。

- Ciscoは、WebEx、Cisco ASA、およびその他の製品向けのパッチをリリースしました。

- Googleは 、現在悪用されている 2 つの欠陥を含む合計 84 件の脆弱性に対処する9 月の Android セキュリティ アップデートをリリースしました。

- SAPは、Netweaver の最大深刻度のコマンド実行バグの修正を含む、複数の製品に対する9 月のセキュリティ更新プログラムをリリースしました。

- Sitecoreは 、攻撃で積極的に悪用されていた CVE-2025-53690 として追跡されているゼロデイ脆弱性に対するセキュリティ アップデートをリリースしました。

- TP-Linkは、同社のルーターの一部に 新たなゼロデイ脆弱性が存在することを確認し、同社ではその悪用可能性を調査しており、米国の顧客向けにパッチを作成しています。

2025年9月の「月例パッチ/Windows Update」その他の注意点や脆弱性に関する注意喚起情報まとめ

2025年9月の「月例パッチ/Windows Update」のその他の注意点や脆弱性に関する注意喚起をまとめておきます。

■今月のセキュリティ更新プログラムで修正された脆弱性のうち、以下の脆弱性は更新プログラムが公開されるよりも前に詳細が一般へ公開されていることを確認しています。ユーザーにおいては、更新プログラムの適用を早急に行ってください。脆弱性の詳細は、各 CVE のページを参照してください。

- CVE-2025-55234 Windows SMB の特権昇格の脆弱性

- CVE-2024-21907 VulnCheck: CVE-2024-21907 Newtonsoft.Json での例外的な状態の不適切な処理

■今月のセキュリティ更新プログラムで修正された脆弱性のうち、CVE-2025-55232 Microsoft のハイ パフォーマンス コンピューティング (HPC) パックのリモートでコードが実行される脆弱性は、CVSS 基本値が 9.8 と高いスコアで、認証やユーザーの操作なしで悪用が可能な脆弱性です。これらの脆弱性が存在する製品、および悪用が可能となる条件については、各CVEのページの「よく寄せられる質問」 を参照してください。セキュリティ更新プログラムが公開されるよりも前に、脆弱性の情報の一般への公開、脆弱性の悪用はありませんが、脆弱性の特性を鑑み、企業組織では早急なリスク評価とセキュリティ更新プログラムの適用を推奨されています。

■今月のセキュリティ更新プログラムを適用すると、KB5014754: Windows ドメイン コントローラーでの証明書ベースの認証の変更 が完全適用モードに移行し、StrongCertificateBindingEnforcement レジストリ キーがサポートされなくなります。StrongCertificateBindingEnforcement レジストリ キーを利用している環境は、事前に検証を行った上で更新プログラムを適用してください。

■今月のセキュリティ更新プログラムを適用すると、Windows Server 2025 および Windows 11 バージョン 24H2 において、Kerberos から DES (Data Encryption Standard) 暗号アルゴリズムが削除されます。DES を使用しているアプリケーションを利用している場合は、より強力な暗号を使用するように再構成することを推奨します。詳細は、Removal of DES in Kerberos for Windows Server and Client を参照してください。

以下、その他の既知の注意点をまとめておきます。

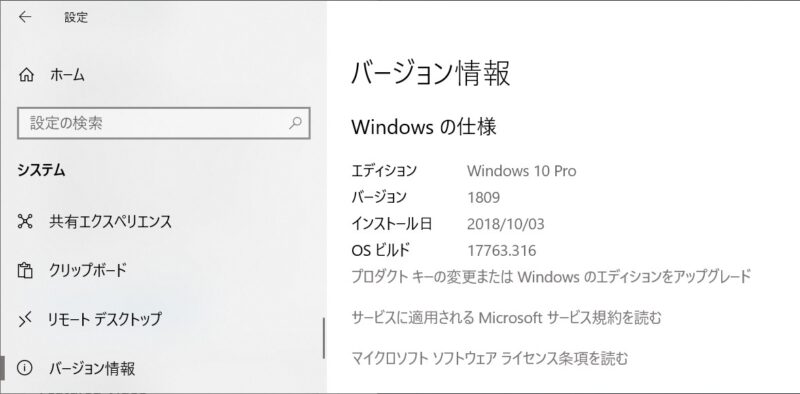

まずはWindowsのサービス終了のお知らせから。

Windows 11 21H2 Enterprise/Education/IoT EnterpriseエディションとWindows 11 22H2 Home/Proエディションは、2024年10月9日のアップデート配信をもってサービス終了となりました。該当のエディションを利用している方は忘れずにアップデートしておきましょう。

Windows 10 21H2のEnterprise/Educationエディションが2024年6月11日にサービス終了となりました。利用中のユーザーは早急に22H2へアップグレードしてください。

Windows 7(企業向けESU)とWindows 8.1は2023年1月10日をもってサポート終了となっています。今後は基本的にセキュリティアップデートが配信されませんので、早急にPCの買い替えや、Windows 11、もしくはWindows 10へのアップグレードを行ってください。企業の方もご注意ください。現在もWindows 7やWindows 8.1を利用しているユーザー様も一定数いらっしゃいますが、早急に対応してください。

なお、現在も多数のユーザーが利用しているWindows 10 22H2のサポート期限は、2025年10月14日となっており、だいぶ猶予もなくなってきています。直前に慌てないよう、パソコンの買い替え準備を少しずつ進めておくことをおすすめします。管理人もまずはモニターを新調(MSI MAG 322UPFを購入)。自作PCも新調予定です。

2025年10月14日以降もWindows 10の利用を希望する企業や教育機関、個人向けに、有償サポートのESUを最長3年間提供することが発表されました。個人でもWindows 10のESUを受け取れますが、2025年10月14日を目途に対処する方が良いでしょう。

その他のWindows OSに関するサービス終了情報は以下の通りです。

■Windows 10 Enterprise and Education、Version 1909、Windows 10 Home and Pro、Version 20H2、Windows 10 IoT Enterprise、Version 1909のサポートが2022年5月10日で終了しました。

■Windows 10 Enterprise and Education、Version 21H1、Windows 10 Home and Pro、Version 21H1、Windows 10 IoT Enterprise、Version 21H1のサポートは2022年12月14日で終了しました。

■Windows 7 拡張セキュリティ更新プログラム 3年目、およびWindows 8.1のサポートは2023年1月10日で終了しました。

■Windows 10 version 20H2 Enterprise/Educationのサポートは2023年5月9日に終了しました。

■Windows 10 version 21H2 のサポートは6月14日をもって終了しました。

■Windows Server 2012 / 2012 R2のサポートが2023年10月10日(米国時間)に終了しました。

■Windows 11 Version 21H2 は、2023年10月10日にサービス終了しました。

■Windows 10 21H2 Enterprise/Educationエディションが2024年6月11日にサービス終了しました。

■Windows 11 21H2 Enterprise/Education/IoT Enterpriseエディションは、2024年10月8日でサービス終了となりました。

■Windows 11 22H2 Home/Proエディションは、2024年10月8日でサービス終了となりました。

参考:

■2022 年にサポートが終了する製品|Microsoft

■2023 年にサポートが終了する製品|Microsoft

■2024 年にサポートが終了する製品|Microsoft

■2025 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

次にOfficeに関する情報です。

「Office 2013」は2023年4月11日をもってサポート終了しました。「Office 2010」「Office 2016 for Mac」も2020年10月13日をもってサポートが終了しています。

今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、利用を続けることは非常に危険です。出来るだけ早急に「Office 2024」やサブスク型の「Office 365」に乗り換えましょう。「Office 365 Personal」はPC(Windows, Mac)、タブレット(iPad、Android、Windows)、スマートフォンに何台でもインストール可能(同時利用可能台数5台)なので、環境によっては案外お得かもしれません。企業でも案外無頓着な事例を今まで多数見てきました。「とりあえずサポートが切れても動けば良い」などと安易に考えず、早急に対処するようお願いします。

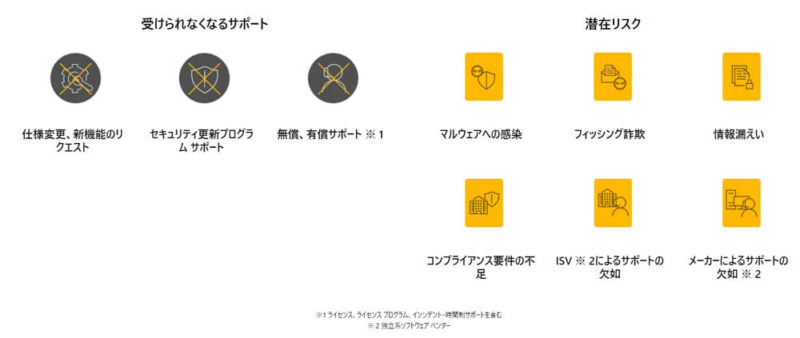

※サポートが終了すると、PCを常に最新の情報に保つためのセキュリティ更新プログラムの提供が停止し、使用中のPCが重大なリスクにさらされ続ける事になります。

ちなみに現在管理人は、Windows 11搭載の「Surface Pro 8」を購入て愛用しています。なかなか良い仕上がりで満足していますよ。

以前購入した「Surface Laptop 3 15インチ」モデルもなかなか素晴らしい仕上がりでした。気になる方はレビューをまとめているのでご参考に。

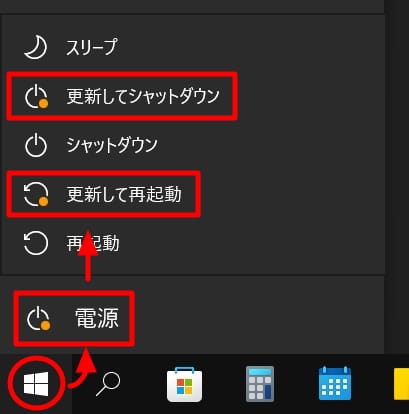

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

Windows 10の場合は、再起動等が必要な場合は以下のような更新通知アイコンが表示されるようになっています。速やかに再起動させましょう。

【スタートボタン>電源】と進み、以下のような【更新してシャットダウン】【更新して再起動】の指示が出ている場合は、速やかに指示通り再起動などを行うようにしましょう。

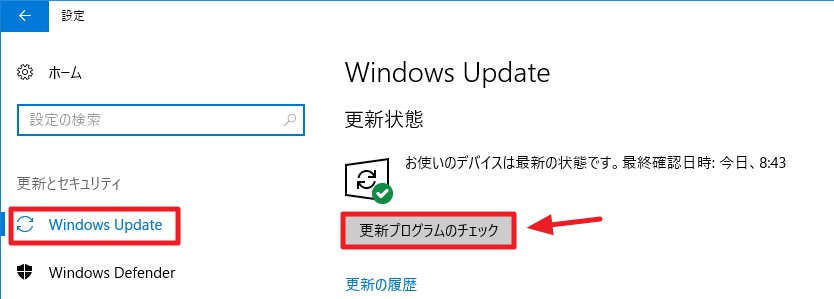

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もあるので試してみてください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

その他、新Microsoft Edge、Google Chrome、Firefox、Adobe関連、Javaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ関連も重大な脆弱性が度々発覚しています。十分ご注意ください。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

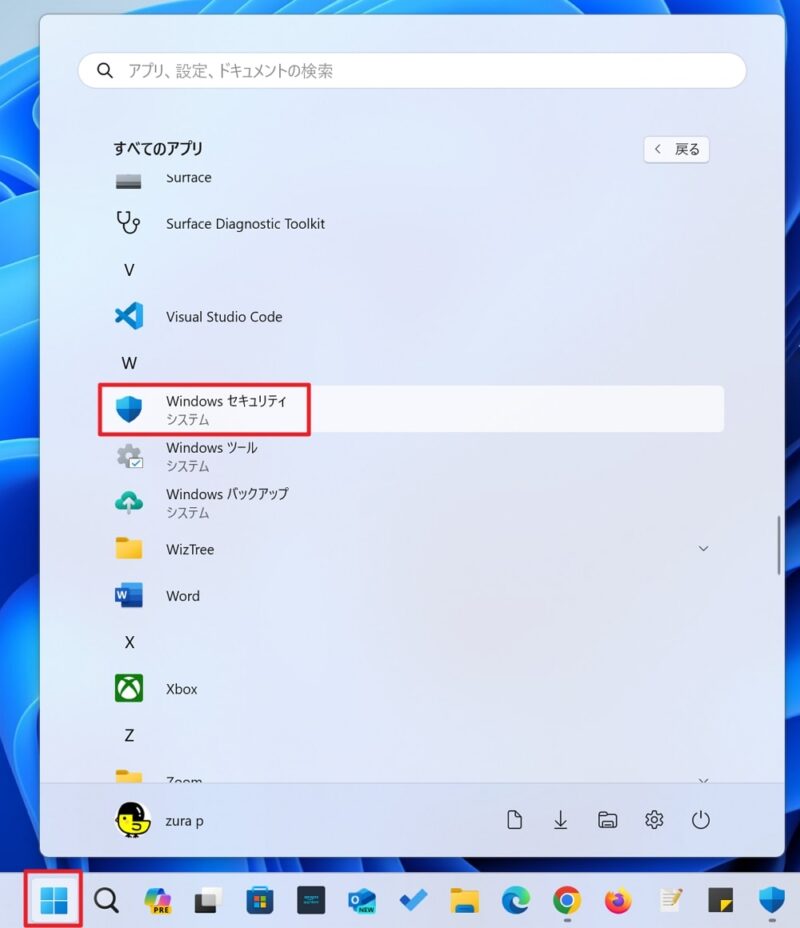

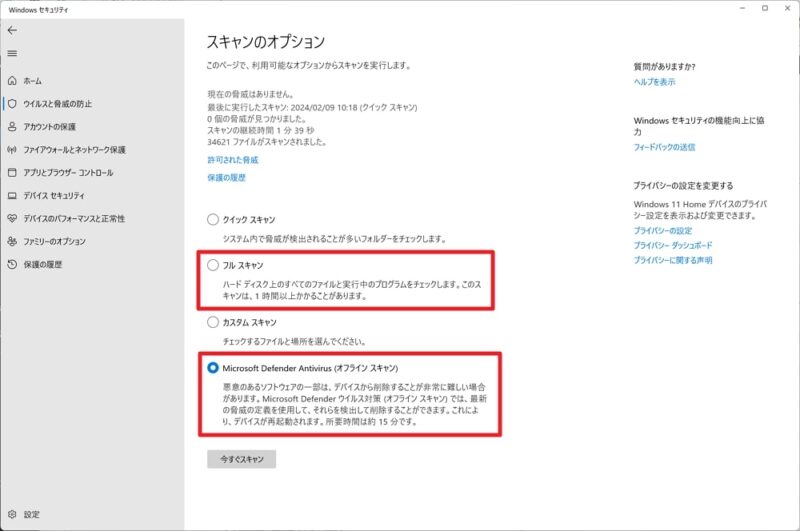

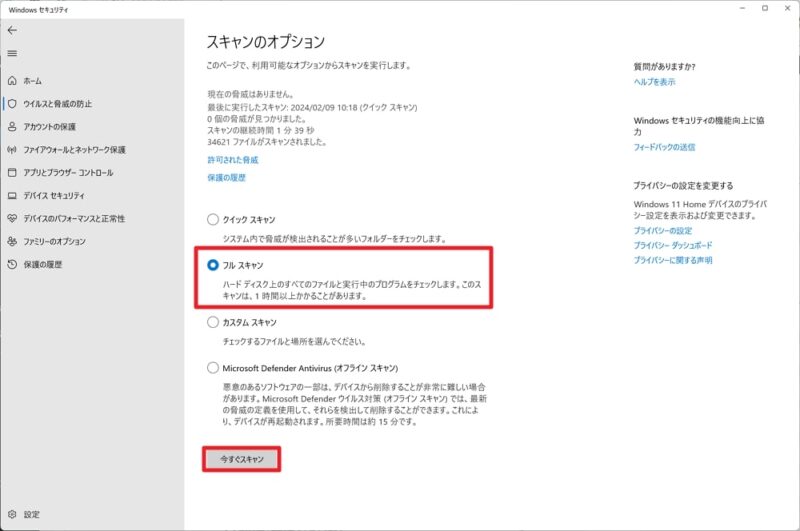

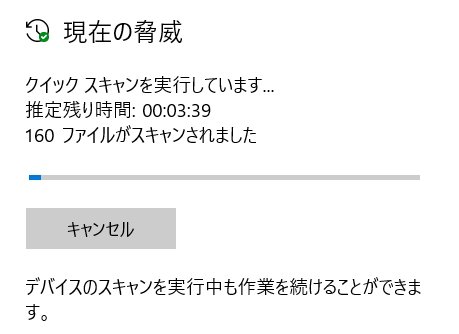

「Windows セキュリティ」で月に1度は全ファイルのセキュリティ検査をしておくと安心

全てのアップデート作業が完了したら、念のために「Windows セキュリティ」および「Microsoft Defender」でPC内の全ファイルのセキュリティ検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に誤検出がおこる可能性もあります。必要に応じてご使用ください。

【スタート】ボタンをクリックし、アプリ一覧から【Windows セキュリティ】を選択してクリックします。

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックすると、【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、サクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Microsoft Defender Antivirus(オフライン スキャン)】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、各種アップデート作業やウイルスチェックをぜひこの機会に行っておきましょう。

また、「Windows 10 May 2020 Update」から、新たに「Windows セキュリティ」に「評価ベースの保護」が追加されています。これを有効にしておくと「望ましくないアプリ(PUA)」をブロックできるので、興味のある方は試してみてくださいね。

併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

2022年2月24日から、横浜国立大学 情報・物理セキュリティ研究拠点がIoT機器のマルウェア感染と脆弱性を確かめる無料検査サービス「am I infected?」を開始しています。

PCはもちろん、iPhoneやAndroidスマホ、タブレットなどから簡単に利用できるので、上記の「Microsoft Defender」でのウイルスチェックと併せて利用しておくと良いでしょう。

利用方法は過去記事をご参照くださいね。

コメント