2026年5月13日、マイクロソフトが5月の月例セキュリティ更新プログラム/ Windows Update の配信を開始しました。Windows 11 バージョン24H2/25H2には「KB5089549」が、Windows 10 バージョン22H2(ESU)には「KB5087544」が配信されます。

今月の月例パッチ/更新プログラムでは120件の脆弱性が修正されています。今月はゼロデイ脆弱性こそありませんでしたが、重大な脆弱性が複数修正されており、早急な対処が必要です。

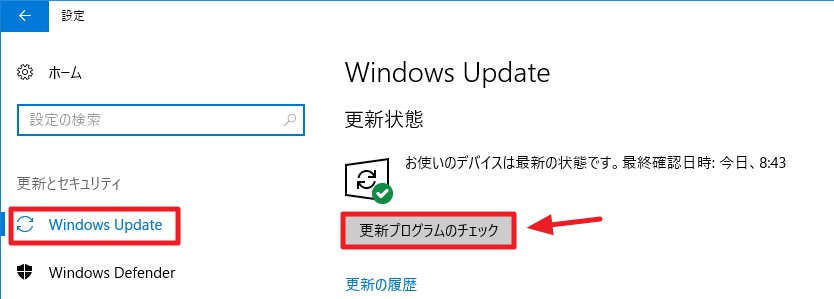

脆弱性情報公開後は積極的に悪用される危険性もさらに高まります。現在アップデートを適用する時間がある方は、以下の通り「更新プログラム」をチェックして速やかに適用しておくことを推奨いたします。

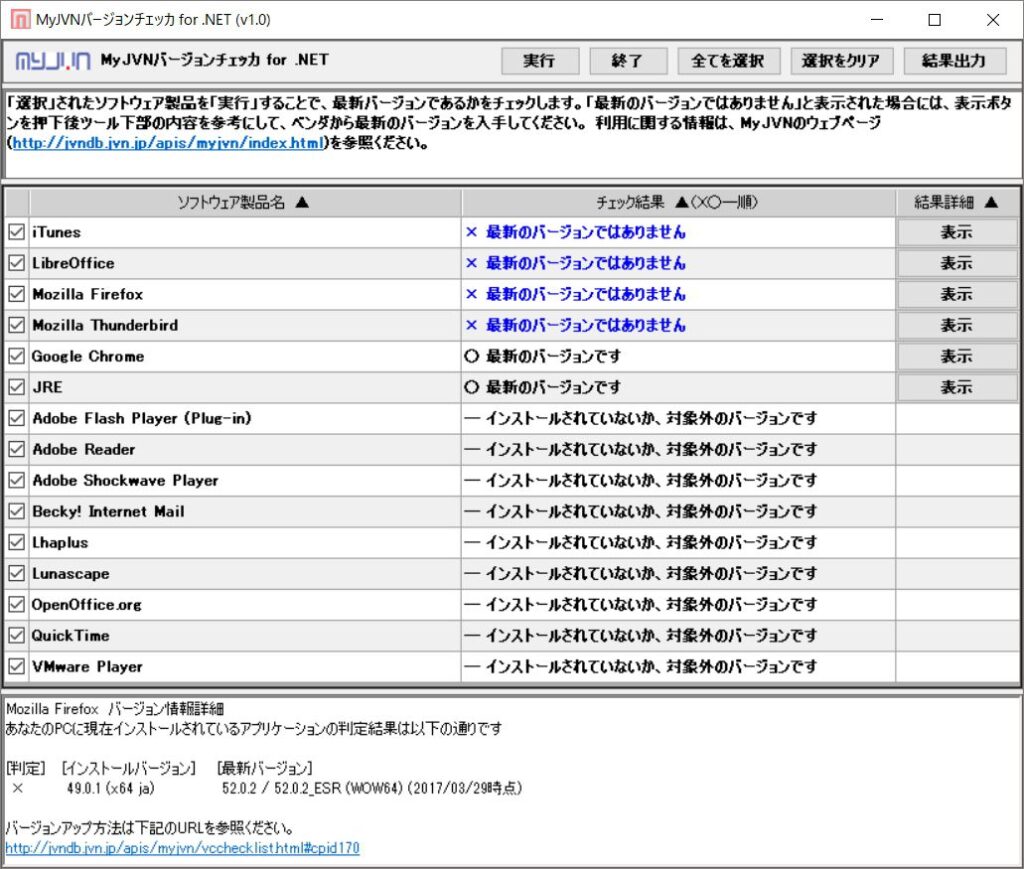

Microsoftの月例パッチ以外にも、「Adobe」関連や「Microsoft Edge」「Chrome」「Firefox」などの各種ブラウザ向けアップデートは随時配信されています。「MyJVN バージョンチェッカ」などを使ってしっかり最新の状態にアップデートしておきましょう。

次回のWindows Update/月例セキュリティ更新プログラムの配信日は、2026年6月10日(水)予定となっています。

- Windows 11 24H2/25H2:KB5089549の概要

- Windows 10 ESU:KB5087544の概要

- 2026年5月「Windows Update」での不具合について

- 2026年4月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

- 2026年5月の「月例パッチ/Windows Update」その他の注意点や脆弱性に関する注意喚起情報まとめ

- Windows 10がサポート終了!今後もPCを使い続けるために今すぐとるべき対処方法まとめ!

- 新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

- 「Windows セキュリティ」で月に1度は全ファイルのセキュリティ検査をしておくと安心

- 併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

Windows 11 24H2/25H2:KB5089549の概要

Windows 11 24H2/25H2向けの更新プログラム「KB5089549」では、セキュリティ更新と以下の不具合改善が行われています。

- Windowsオペレーティングシステムのセキュリティ問題に対処。

- [セキュアブート]

今回のアップデートにより、Windowsの品質アップデートには、信頼性の高いデバイスターゲティングデータが追加され、新しいセキュアブート証明書を自動的に受信できる対象デバイスの範囲が拡大します。デバイスは、十分な更新成功シグナルが確認された後にのみ新しい証明書を受信し、段階的なロールアウトが管理されます。 - [ブートマネージャーのサービスアップデート]

- このアップデートにより、ブートファイルのアップデート後の起動の信頼性が向上し、BitLocker回復モードに入ることなくデバイスが正常に起動するようになります。

- (既知の問題)修正済み:この更新プログラムでは、特定のトラステッド プラットフォーム モジュール(TPM)検証設定(無効な PCR7(プラットフォーム構成レジスタ 7)構成を含む)を持つシステムでブート ファイルを更新した後、一部のデバイスが BitLocker 回復モードに入る可能性がある問題を解決します。これは、2026 年 4 月のセキュリティ更新プログラム(KB5083769)をインストールした後に発生する可能性があります。

- [接続性]

このアップデートでは、シンプルサービスディスカバリプロトコル(SSDP)通知の信頼性を向上させ、サービスが応答しなくなるのを防ぎます。 - 2026年5月1日に配信されたKB5083631の一部であった品質改善が含まれます。

KB5083631では、多数の注目すべき新機能が追加されています。Windows 11 PCでコンソールライクなフルスクリーン体験を実現するXboxモードの搭載、対応デバイスでウィンドウのスナップや整列時に触覚フィードバック(ハプティクス)を感じられる新機能、タスクバーからAIエージェントの進捗状況をリアルタイムで確認できる新機能のほか、FAT32ボリュームのフォーマット上限が32GBから2TBに拡張されるなど、多数の改善が含まれています。

Windows 10 ESU:KB5087544の概要

Windows 10 22H2(ESU)向けの更新プログラム「KB5087544」では、セキュリティ更新と以下の不具合改善が行われています。

- Windowsオペレーティングシステムのセキュリティ問題に対処。

- [リモート デスクトップのセキュリティ警告 (既知の問題)] 修正済み:

ディスプレイのスケーリング設定が異なるマルチ モニター構成で、リモート デスクトップ接続のセキュリティ警告ダイアログが正しく表示されない場合があります。この問題は、2026 年 4 月 14 日にリリースされた Windows セキュリティ更新プログラム ( KB5082200 )をインストールした後に発生する可能性があります。 - [セキュアブート]

- このアップデートにより、Windows セキュリティ アプリでセキュア ブートの状態に関する動的なステータス レポート機能が有効になります。

- 今回のアップデートにより、Windowsの品質更新プログラムには、信頼性の高いデバイス対象データが追加され、新しいセキュアブート証明書を自動的に受信できる対象デバイスの範囲が拡大されます。デバイスは、十分な更新成功シグナルが確認された後にのみ新しい証明書を受信し、段階的なロールアウトが管理されます。

- 【夏時間】

エジプト・アラブ共和国の政府による2023年の夏時間変更命令を支援するための更新情報。

2026年5月「Windows Update」での不具合について

2026年5月の「Windows Update」では、以下の既知の不具合情報が入っています。今後、不具合情報が入り次第、このページに追記していきます。

※このページを再訪問した際は、念のためにブラウザの【更新】を行ってください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

推奨されないBitLocker グループポリシー構成のデバイスで、BitLocker 回復キーの入力が求められる場合がある

■症状

推奨されないBitLocker グループポリシー構成が設定された一部のデバイスでは、今回のアップデートをインストール後、最初の再起動時にBitLocker 回復キーの入力を求められる場合があります。

この問題が発生するのは、以下のすべての条件を同時に満たす、限られたシステムのみです。なお、IT部門が管理していない個人用デバイスで、これらの条件がすべて揃うことはほとんどありません。

- OSドライブでBitLockerが有効になっている。

- グループポリシー「ネイティブUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する」が設定されており、検証プロファイルにPCR7が含まれている(または同等のレジストリキーが手動で設定されている)。

- システム情報(msinfo32.exe)の「セキュアブート状態 PCR7バインディング」が 「不可能(Not Possible)」 と表示されている。

- デバイスのセキュアブート署名データベース(DB)に「Windows UEFI CA 2023」証明書が存在しており、2023年署名済みWindows ブートマネージャーがデフォルトに設定される対象となっている。

- デバイスがまだ2023年署名済みのWindows ブートマネージャーを使用していない。

この状況において、BitLocker 回復キーの入力が必要になるのは1回のみです。グループポリシーの構成が変更されない限り、それ以降の再起動でBitLocker 回復画面が表示されることはありません。

BitLocker 回復キーの確認方法については、「BitLocker 回復キーを見つける」の記事をご参照ください。

企業のご担当者様は、今回のアップデートをインストールする前に、BitLocker グループポリシーでPCR7が明示的に含まれていないか確認し、msinfo32.exe でPCR7バインディングの状態を確認されることをお勧めします。

■解決策

現在、対応策を検討中です。詳細が判明次第、随時お知らせします。

■一時的な回避策:

アップデートをインストールする前にグループポリシーの構成を削除する(推奨)

- グループポリシーエディター(gpedit.msc)またはグループポリシー管理コンソールを開く。

- 以下のパスに移動する:

コンピューターの構成 > 管理用テンプレート > Windowsコンポーネント > BitLockerドライブ暗号化 > オペレーティングシステムのドライブ - 「ネイティブUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する」を 「未構成(Not Configured)」 に設定する。

- 以下のコマンドを実行して、ポリシーの変更を対象デバイスに反映させる:

gpupdate /force - 以下のコマンドを実行してBitLockerを一時停止する(Cドライブ上でBitLockerが有効な場合):

manage-bde -protectors -disable C: - 以下のコマンドを実行してBitLockerを再開する(Cドライブ上でBitLockerが有効な場合):

manage-bde -protectors -enable C: - これにより、BitLockerのバインディングがWindowsで選択されたデフォルトのPCRプロファイルを使用するよう更新されます。

■対象OS:

Windows 10

参考:Windows 11/10に関する不具合情報

Windows 11/10に関する不具合情報はマイクロソフト公式サイトにてご確認ください。

※「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。

- Windows 11:Windows Update適用後、不具合が出た際に特定の更新プログラムをアンインストールする方法

- Windows 10:「インストールされた更新プログラム」を手動でアンインストール/削除する方法

2026年4月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

2026年4月の「月例パッチ/Windows Update」が配信開始になりました。配信内容/セキュリティ更新プログラム一覧は以下の通りです。

■対象:Windows 11 v26H1, v25H2, v24H2, v23H2

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

v26H1 5089548

v25H2, v24H2 5089549

v25H2, v24H2 Hotpatch 5089466

v23H2 5087420

■対象:Windows Server 2025 (Server Core installationを含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

5087539

Hotpatch 5087423

■対象:Windows Server 2022, 23H2 (Server Core installationを含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2022 5087545

Windows Server 2022 Hotpatch 5087424

Windows Server 23H2 5087541

■対象:Windows Server 2019, 2016 (Server Core installationを含む)

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2019 5087538

Windows Server 2016 5087537

■対象:Windows Admin Center

■最大深刻度:重要

■最も大きな影響:特権の昇格

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/windows-server/manage/windows-admin-center/overview

■対象:Microsoft Office

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates

■対象:Microsoft SharePoint

■最大深刻度:緊急

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates/sharepoint-updates

■対象:Microsoft .NET

■最大深刻度:重要

■最も大きな影響:特権の昇格

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/dotnet

■対象:Microsoft Visual Studio

■最大深刻度:重要

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/visualstudio

■対象:Microsoft Dynamics 365

■最大深刻度:緊急

■最も大きな影響:特権の昇格

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/dynamics365

■対象:Microsoft SQL Server

■最大深刻度:重要

■最も大きな影響:リモートでコードの実行が可能

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/sql

■対象:Microsoft Azure

■最大深刻度:緊急

■最も大きな影響:特権の昇格

■関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/azure

データ引用元:2026 年 5 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

Windows:2026年5月のゼロデイ脆弱性に関する情報

2026年5月の月例パッチでは、ゼロデイ脆弱性の報告はありませんでした。

ゼロデイ脆弱性は更新プログラムが公開されるよりも前に悪用や脆弱性の詳細が一般へ公開されていることが確認されており、早急なアップデートの適用が必須です。

2026年5月:他社の公開している主なセキュリティ情報

マイクロソフト以外の主要メーカーが公開している2026年5月のセキュリティ情報は以下の通りです。AndroidやiPhoneなどを利用中のユーザーもアップデートを忘れずに適用しておきましょう。

- Adobeは、After Effects、Premiere Pro、Media Encoder、Commerce、Illustratorなど向けにセキュリティアップデートをリリースしました。

- AMDは 、Zen 2ベースのCPUオペレーション(op/µop)キャッシュにおける特権昇格の脆弱性に関するアップデートを公開した。

- Appleは macOS、iOS、watchOS、iPadOS、visionOS、tvOS向けに セキュリティアップデートをリリースした。

- シスコは 多数の製品に対してセキュリティアップデートをリリースしたが、その中には、影響を受けるシステムを復旧するために手動で再起動する必要があるDoS攻撃の脆弱性も含まれている。

- Fortinetは 、 FortiSandboxとFortiAuthenticatorに存在する2つの重大な脆弱性に対する セキュリティアップデートをリリースしました。

- Googleは、10件の脆弱性を修正したAndroidの5月のセキュリティ速報を公開した 。

- Ivantiは、 Endpoint Manager Mobile(EPMM)の深刻なリモートコード実行の脆弱性に対する セキュリティアップデートをリリースしました。この脆弱性は、ゼロデイ攻撃で悪用されていました。

- Mozillaは、Firefoxの5つの脆弱性に対する セキュリティアップデートをリリースした。

- Palo Alto Networksは 、PAN-OSのユーザーID認証ポータルに重大な脆弱性があり、ゼロデイ攻撃として悪用されていると警告した。パッチはまだリリースされていないが、対策は利用可能である。

- SAPは5月のセキュリティアップデートをリリースしました。このアップデートには、重大度の高い脆弱性1件と、重大な脆弱性2件に対する修正が含まれています。

- vm2は 、人気の高いNode.jsサンドボックスライブラリにおける重大な脆弱性に対するセキュリティアップデートをリリースしました。

2026年5月の「月例パッチ/Windows Update」その他の注意点や脆弱性に関する注意喚起情報まとめ

2026年5月の「月例パッチ/Windows Update」のその他の注意点や脆弱性に関する注意喚起をまとめておきます。

■今月のセキュリティ更新プログラムで修正された脆弱性のうち、以下の脆弱性は、CVSS 基本値が 9.8 以上と高いスコアで、認証やユーザーの操作なしで悪用が可能な脆弱性です。これらの脆弱性が存在する製品、および悪用が可能となる条件については、各CVEのページの「よく寄せられる質問」 を参照してください。セキュリティ更新プログラムが公開されるよりも前に、脆弱性の情報の一般への公開、脆弱性の悪用はありませんが、脆弱性の特性を鑑み、企業組織では早急なリスク評価とセキュリティ更新プログラムの適用を推奨されています。

- CVE-2026-42898 Microsoft Dynamics 365 オンプレミスのリモートでコードが実行される脆弱性

- CVE-2026-42823 Azure Logic Apps の特権昇格の脆弱性

- CVE-2026-41096 Windows DNS クライアントのリモートでコードが実行される脆弱性

- CVE-2026-41089 Windows Netlogon のリモートでコードが実行される脆弱性

以下、その他の既知の注意点をまとめておきます。

まずはWindowsのサービス終了のお知らせから。

ついにWindows 10のセキュリティサポートが2025年10月15日のパッチ配信をもって終了となりました。何も対策せずに使い続けることは非常に危険です。必ずなんらかの対処方法を至急とるようにしてください。

※下部で一般的な対処方法をご紹介しています。

Windows 11 23H2 Home/Proは、2025年11月12日にサポート終了となりました。利用中の方は早急に最新バージョンに更新しておいてください。

その他のWindows OSに関するサービス終了情報は以下の通りです。

■Windows 10 Enterprise and Education、Version 1909、Windows 10 Home and Pro、Version 20H2、Windows 10 IoT Enterprise、Version 1909のサポートが2022年5月10日で終了しました。

■Windows 10 Enterprise and Education、Version 21H1、Windows 10 Home and Pro、Version 21H1、Windows 10 IoT Enterprise、Version 21H1のサポートは2022年12月14日で終了しました。

■Windows 7 拡張セキュリティ更新プログラム 3年目、およびWindows 8.1のサポートは2023年1月10日で終了しました。

■Windows 10 version 20H2 Enterprise/Educationのサポートは2023年5月9日に終了しました。

■Windows 10 version 21H2 のサポートは6月14日をもって終了しました。

■Windows Server 2012 / 2012 R2のサポートが2023年10月10日(米国時間)に終了しました。

■Windows 11 Version 21H2 は、2023年10月10日にサービス終了しました。

■Windows 10 21H2 Enterprise/Educationエディションが2024年6月11日にサービス終了しました。

■Windows 11 21H2 Enterprise/Education/IoT Enterpriseエディションは、2024年10月8日でサービス終了となりました。

■Windows 11 22H2 Home/Proエディションは、2024年10月8日でサービス終了となりました。

■Windows 10 Enterprise and Education/Windows 10 Home and Pro/Windows 10 IoT Enterpriseは、2025年10月14日でサービス終了となりました。

■Windows 11 Home および Pro Version 23H2は、2025年11月11日でサービス終了となりました。

参考:

■2024 年にサポートが終了する製品|Microsoft

■2025 年にサポートが終了する製品|Microsoft

■2026 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

次にOfficeに関する情報です。

Microsoft Office 2016/Microsoft Office 2019は、2025年10月14日をもってサポート終了しました。

今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、利用を続けることは非常に危険です。出来るだけ早急に「Office 2024」やサブスク型の「Office 365」に乗り換えましょう。「Office 365 Personal」はPC(Windows, Mac)、タブレット(iPad、Android、Windows)、スマートフォンに何台でもインストール可能(同時利用可能台数5台)なので、環境によっては案外お得かもしれません。企業でも案外無頓着な事例を今まで多数見てきました。「とりあえずサポートが切れても動けば良い」などと安易に考えず、早急に対処するようお願いします。

※サポートが終了すると、PCを常に最新の情報に保つためのセキュリティ更新プログラムの提供が停止し、使用中のPCが重大なリスクにさらされ続ける事になります。

ちなみに現在管理人は、Windows 11搭載の「Surface Pro 8」を購入て愛用しています。なかなか良い仕上がりで満足していますよ。

以前購入した「Surface Laptop 3 15インチ」モデルもなかなか素晴らしい仕上がりでした。気になる方はレビューをまとめているのでご参考に。

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

Windows 11の場合は、再起動等が必要な場合は以下のような更新通知アイコンがタスクバーに表示されるようになっています。速やかに再起動させましょう。

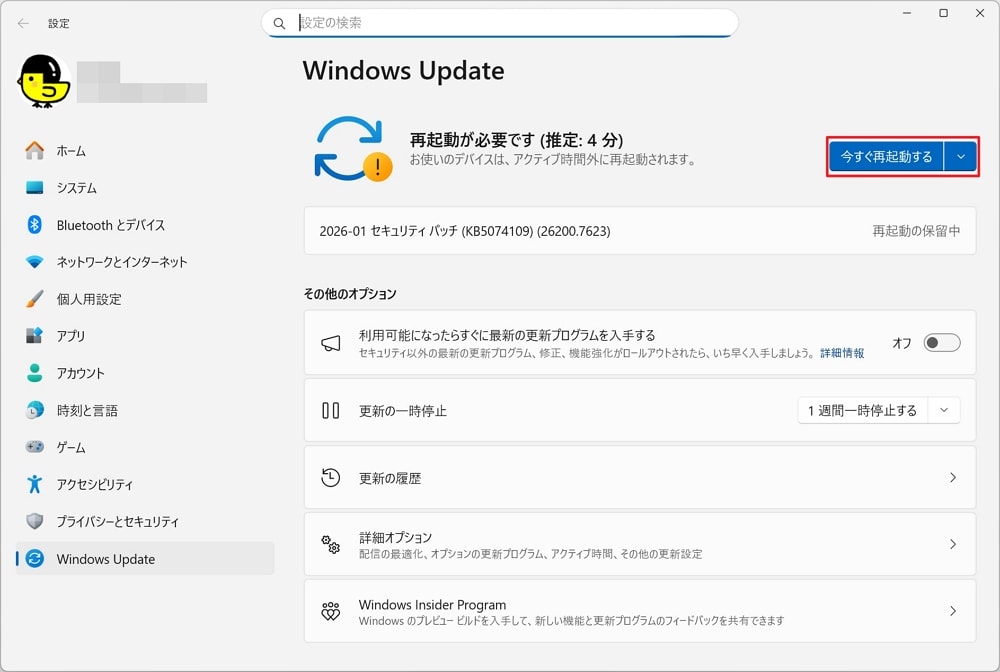

更新通知アイコンをタップすると以下の画面になります。可能であれば「今すぐ再起動する」をタップして更新を適用しておきましょう。

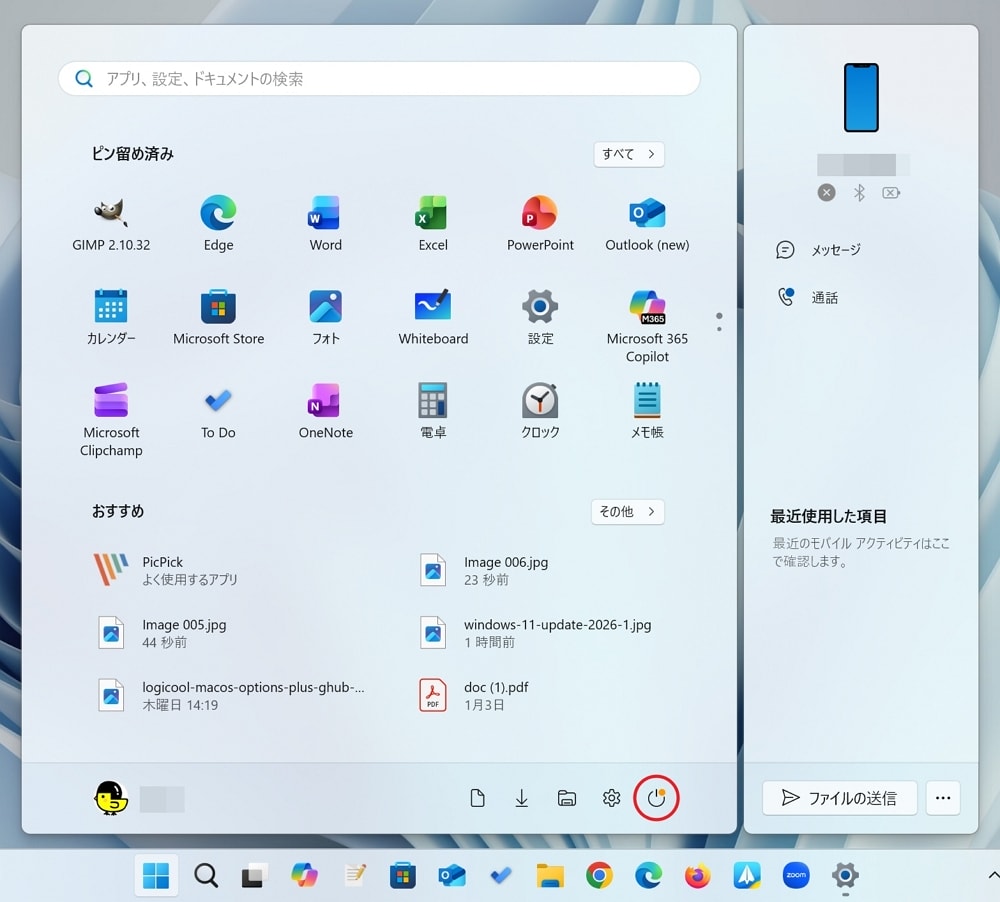

また、スタートメニュー内にも更新がある場合は通知が出ます。

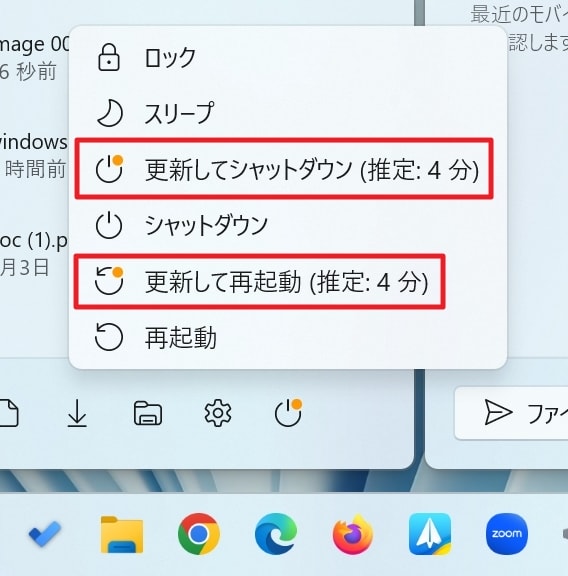

電源ボタンをタップすると以下の表示が出るので、【更新してシャットダウン】【更新して再起動】のいずれかを選択し、速やかに適用しておきましょう。

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もあるので試してみてください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

Windows 10がサポート終了!今後もPCを使い続けるために今すぐとるべき対処方法まとめ!

ついにWindows 10がサポート終了となりました。とは言え、まだ動いているパソコンを捨てるのは勿体ないとお考えの方も多いことでしょう。

そこで、今後もWindows 10 PCを使い続けるために今すぐとるべき対処方法をまとめておくので、参考にしてみてください。

Windows 10 ESU(延長サポートサービス)に申し込む

個人的にはこれが一番おすすめの方法。1年間の期間限定ではありますが、Windows バックアップの設定を行うだけで、Windows 10 ESUを無料で1年間利用できます。

Windows 10をWindows 11にアップグレードする

可能ならWindows 10 PCをWindows 11にアップグレードすると、今後も長く利用できますが、おそらく現在もWindows 11にアップグレードしていない方の多くは、パソコンがアップグレード非対応(要件を満たさない)のためかと思います。

しかし、一応Microsoft公式提供の手段を使って、非対応のWindows 10を無理やりWindows 11にアップグレードすることは可能です。

とは言え、利用していて不具合が出る可能性もありますし、突然アップデートが適用できなくなる可能性もあります。利用は自己判断のもとでお願いいたします。

LinuxやChromeOS Frexに乗り換える

いっそのこと、Windows OSを捨て、LinuxやChromeOS Frexなど他のOSに乗り換えるという方法もあります。ただし、パソコンを初期化してインストールし直す必要があるのと、新しいOSの操作方法になれる必要があります。

とは言え、今後もパソコンが動く限り使い続けたいなら、一考の価値はあるでしょう。

インターネット接続を切ってローカルで使う

何も対処はしたくない、面倒だ、でもWindows 10 PCを使い続けたい、そんな場合は、最終手段としてインターネット接続を切ってローカルで使い続けるという方法もあります。

有線接続ならLANケーブルを抜く、無線接続ならWi-Fiのスイッチを切る、など、絶対にインターネットに繋がらない設定を行っておきましょう。

とは言え、これはあくまでも最終手段。ちょっとだけなら良いだろうとついついネットに繋げちゃう可能性もあるので、個人的には推奨できない方法ではありますが、例えばスマホの写真や動画のバックアップや年賀状作成など、ネットに繋がっていなくても利用できる使い方をするなら考えてみてください。

なお、いくらネット接続を切っていても、セキュリティ上は非常に危険な状態です。USBメモリなどを介してウイルス感染する可能性もあるので、絶対に会社のデータを扱うなどすることはやめておきましょう。

【警告】何もせずWindows 10 PCを使い続けるのは絶対にだめ!【危険】

ということで、なんの対処もせずに今後もWindows 10 PCを使い続けるのは非常に危険です。ネットに接続しているだけでウイルスに感染する可能性もあります。個人情報やクレジットカード情報などが漏洩するだけでなく、サイバー攻撃の踏み台にされる可能性もあります。

なんの対処もせずにWindows 10 PCを使い続けることは絶対にやめましょう!!

パソコンがある程度古くなっている、動作も遅いなどの場合は、素直にパソコンの買い替えもご検討くださいませ。

>> Amazonでお得なWindows 11搭載パソコンをチェック

新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

その他、新Microsoft Edge、Google Chrome、Firefox、Adobe関連、Javaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ関連も重大な脆弱性が度々発覚しています。十分ご注意ください。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

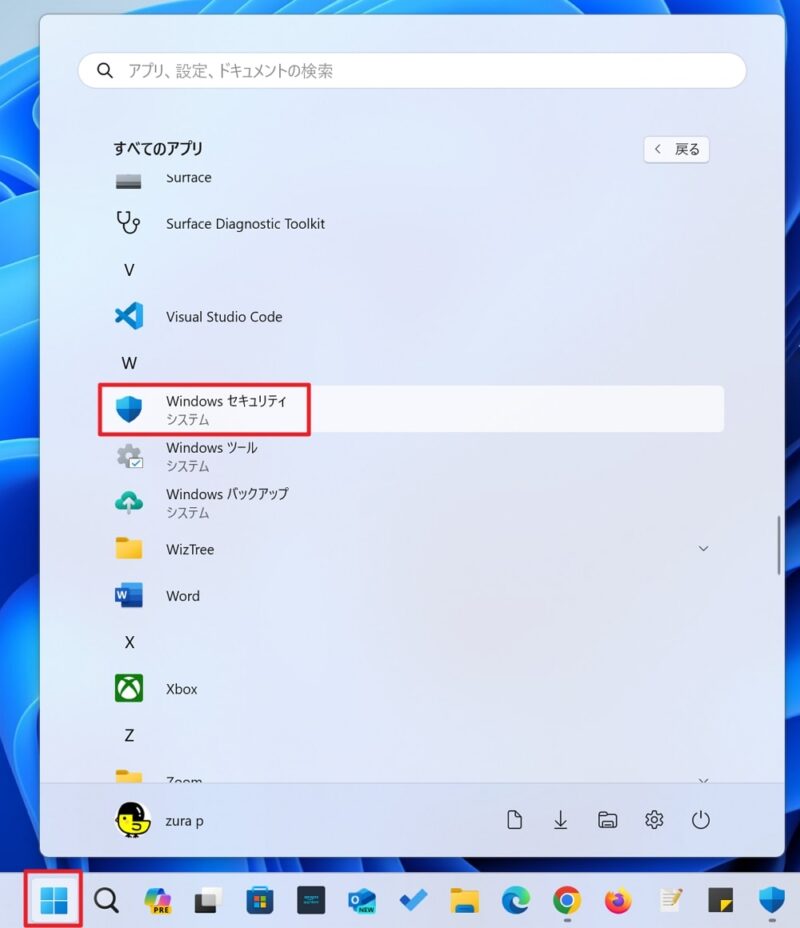

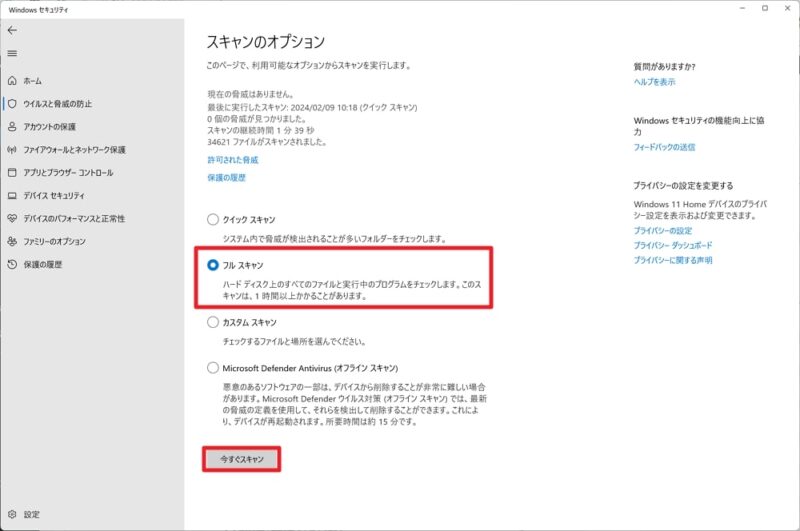

「Windows セキュリティ」で月に1度は全ファイルのセキュリティ検査をしておくと安心

全てのアップデート作業が完了したら、念のために「Windows セキュリティ」および「Microsoft Defender」でPC内の全ファイルのセキュリティ検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に誤検出がおこる可能性もあります。必要に応じてご使用ください。

【スタート】ボタンをクリックし、アプリ一覧から【Windows セキュリティ】を選択してクリックします。

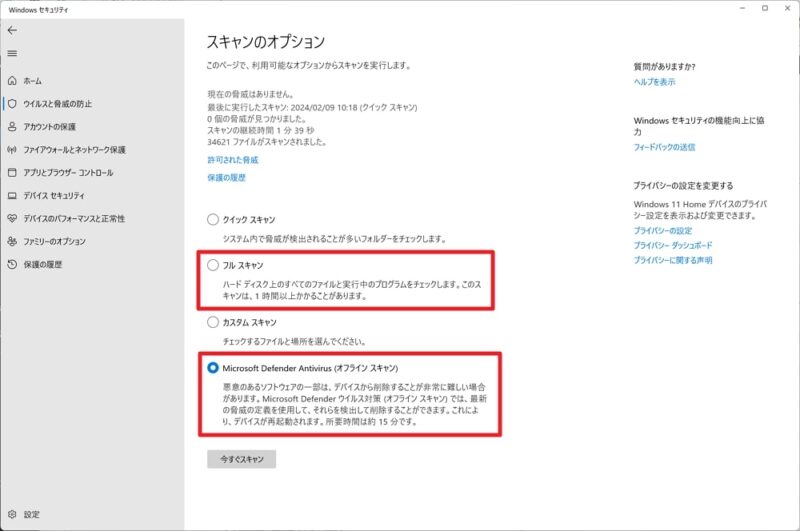

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックすると、【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、サクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Microsoft Defender Antivirus(オフライン スキャン)】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

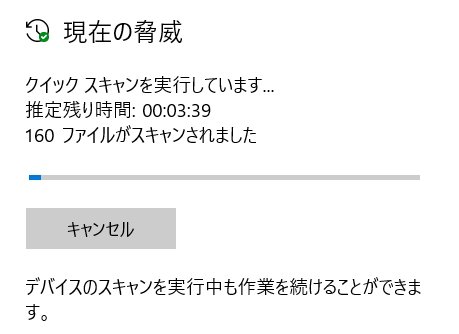

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、各種アップデート作業やウイルスチェックをぜひこの機会に行っておきましょう。

また、「Windows 10 May 2020 Update」から、新たに「Windows セキュリティ」に「評価ベースの保護」が追加されています。これを有効にしておくと「望ましくないアプリ(PUA)」をブロックできるので、興味のある方は試してみてくださいね。

併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

2022年2月24日から、横浜国立大学 情報・物理セキュリティ研究拠点がIoT機器のマルウェア感染と脆弱性を確かめる無料検査サービス「am I infected?」を開始しています。

PCはもちろん、iPhoneやAndroidスマホ、タブレットなどから簡単に利用できるので、上記の「Microsoft Defender」でのウイルスチェックと併せて利用しておくと良いでしょう。

利用方法は過去記事をご参照くださいね。

コメント