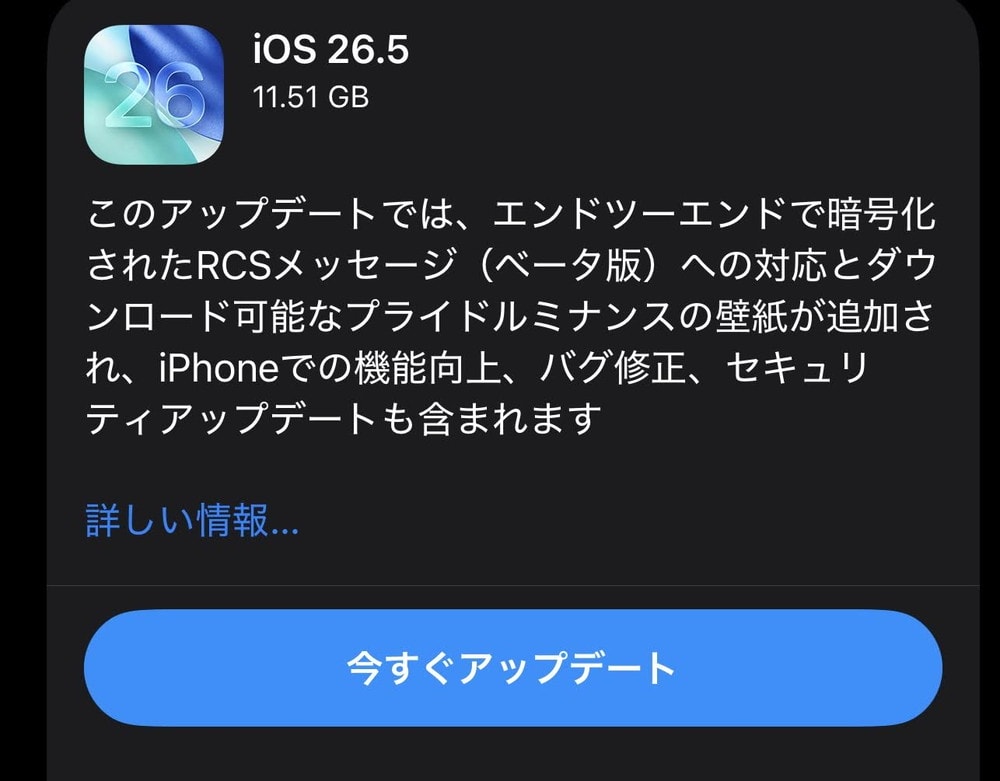

本日AppleがiPhone 11以降のiPhone向けにiOS26.5を、iPad向けにiPadOS26.5の配信を開始しました。

今回のアップデートでは、エンドツーエンドで暗号化されたRCSメッセージ(ベータ版)への対応とダウンロード可能なプライドルミナンスの壁紙が追加され、iPhoneでの機能向上、バグ修正、セキュリティアップデートも含まれます。

今回のiOS26.5では、CVE番号ベースで61件の脆弱性修正が行われています。iOS26利用中のユーザーは、至急アップデートを適用しておきましょう。

iOS26.5/ iPadOS26.5以外にも、以下のアップデートも配信されています。こちらも該当するデバイスを利用している方は速やかに適用しておきましょう。

- iOS 18.7.9 and iPadOS 18.7.9

- iPadOS 17.7.11

- iOS 16.7.16 and iPadOS 16.7.16

- iOS 15.8.8 and iPadOS 15.8.8

- macOS Tahoe 26.5

- macOS Sequoia 15.7.7

- macOS Sonoma 14.8.7

- tvOS 26.5

- watchOS 26.5

- visionOS 26.5

- iOS26.5のアップデート内容

- iOS26.5:セキュリティアップデートの内容

- Accelerate

- Accounts

- APFS

- App Intents

- AppleJPEG

- AppleJPEG

- Audio

- CoreAnimation

- CoreServices

- CoreSymbolication

- FileProvider

- ImageIO

- ImageIO

- ImageIO

- IOHIDFamily

- IOHIDFamily

- IOKit

- IOSurfaceAccelerator

- Kernel

- Kernel

- Kernel

- Kernel

- Kernel

- Kernel

- LaunchServices

- mDNSResponder

- mDNSResponder

- mDNSResponder

- mDNSResponder

- Model I/O

- Networking

- Quick Look

- SceneKit

- Screenshots

- Shortcuts

- Spotlight

- Status Bar

- Storage

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebKit

- WebRTC

- Wi-Fi

- WidgetKit

- zlib

- iOS26.5の不具合情報

- iOS26.5へのアップデート前にはiPhoneのバックアップを取っておきましょう。

- iOS26.5へのアップデート手順

- iOS26.5へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

- 併せて読みたいおすすめ記事

iOS26.5のアップデート内容

iOS26.5のアップデート内容は以下の通りです。

このアップデートには、以下の機能強化が含まれます:

・対応している通信事業者では“メッセージ”でエンドツーエンドの暗号化を使用したRCSメッセージ (ベータ版) が利用できるようになり、順次拡大される予定です。

詳しい情報: https://support.apple.com/ja-jp/109526・ ダイナミックに光を屈折させてさまざまな色合いを生み出すプライドルミナンスの壁紙がダウンロード可能になりました

Appleソフトウェアアップデートのセキュリティコンテンツについては、以下をご覧ください:

https://support.apple.com/ja-jp/100100一部の機能は、地域やiPhoneのモデルによっては使用できない場合があります。詳しくは以下をご覧ください:

https://apple.com/jp/ios/feature-availability/今回のアップデートのように、ソフトウェアアップデートでは、新機能やさまざまな改善が追加される一方で、パフォーマンスやバッテリー駆動時間に影響する場合があります。詳しくは以下をご覧ください:

https://support.apple.com/ja-jp/125039

iOS26.5:セキュリティアップデートの内容

iOS26.5では、CVE番号ベースで61件の脆弱性が修正されています。 皆さん早急に適用しておきましょう。

Accelerate

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがサービス拒否攻撃を引き起こす可能性がある

- 説明:境界チェックを改善することで、境界外読み取りの問題を解決しました。

- CVE-2026-28991: Seiji Sakurai (@HeapSmasher)

Accounts

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが特定のプライバシー設定を回避できる可能性がある

- 説明:追加の制限を設けることで、権限に関する問題を解決しました。

- CVE-2026-28988: Asaf Cohen

APFS

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こす可能性がある

- 説明:境界チェックを改善することで、バッファオーバーフローの問題を解決しました。

- CVE-2026-28959: Dave G.

App Intents

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意のあるアプリがサンドボックスを脱出できる可能性がある

- 説明:制限を改善することで、ロジックの問題を解決しました。

- CVE-2026-28995: Vamshi Paili, Tony Gorez (@tonygo_) for Reverse Society

AppleJPEG

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成された画像を処理すると、サービス拒否攻撃につながる可能性がある

- 説明:これはオープンソースコードに存在する脆弱性であり、Appleのソフトウェアも影響を受けるプロジェクトの一つです。CVE-IDはサードパーティによって割り当てられました。詳細はcve.orgをご参照ください。

- CVE-2026-1837

AppleJPEG

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたメディアファイルを処理すると、アプリが予期せず終了したり、プロセスメモリが破壊される可能性がある

- 説明:入力バリデーションを改善することで、メモリ破壊の問題を解決しました。

- CVE-2026-28956: impost0r (ret2plt)

Audio

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたメディアファイル内のオーディオストリームを処理すると、プロセスが終了する可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- CVE-2026-39869: David Ige of Beryllium Security

CoreAnimation

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:状態管理を改善することで、ユーザーインターフェースの不整合に関する問題を解決しました。

- CVE-2026-28964: Alan Wang, Christopher W. Fletcher, Hovav Shacham, David Kohlbrenner, Riccardo Paccagnella

CoreServices

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたファイルを処理すると、アプリが予期せず終了する可能性がある

- 説明:チェックを改善することで、この問題を解決しました。

- CVE-2026-28936: Andreas Jaegersberger & Ro Achterberg of Nosebeard Labs

CoreSymbolication

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたファイルを解析すると、アプリが予期せず終了する可能性がある

- 説明:境界チェックを改善することで、境界外アクセスの問題を解決しました。

- CVE-2026-28918: Niels Hofmans, Anonymous working with TrendAI Zero Day Initiative

FileProvider

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:追加のバリデーションを設けることで、競合状態の問題を解決しました。

- CVE-2026-43659: Alex Radocea

ImageIO

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成された画像を処理すると、プロセスメモリが破壊される可能性がある

- 説明:メモリ処理を改善することで、バッファオーバーフローの問題を解決しました。

- CVE-2026-43661: an anonymous researcher

ImageIO

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたファイルを処理すると、アプリが予期せず終了する可能性がある

- 説明:境界チェックを改善することで、この問題を解決しました。

- CVE-2026-28977: Suresh Sundaram

ImageIO

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成された画像を処理すると、プロセスメモリが破壊される可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- CVE-2026-28990: Jiri Ha, Arni Hardarson

IOHIDFamily

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:攻撃者がアプリを予期せず終了させる可能性がある

- 説明:ロック処理を改善することで、メモリ破壊の脆弱性を解決しました。

- CVE-2026-28992: Johnny Franks (@zeroxjf)

IOHIDFamily

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがカーネルメモリのレイアウトを特定できる可能性がある

- 説明:データの難読化を改善することで、ログに関する問題を解決しました。

- CVE-2026-28943: Google Threat Analysis Group

IOKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こす可能性がある

- 説明:メモリ管理を改善することで、解放済みメモリ使用(use-after-free)の問題を解決しました。

- CVE-2026-28969: Mihalis Haatainen, Ari Hawking, Ashish Kunwar

IOSurfaceAccelerator

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こしたり、カーネルメモリを読み取る可能性がある

- 説明:境界チェックを改善することで、境界外読み取りの問題を解決しました。

- CVE-2026-43655: Somair Ansar and an anonymous researcher

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがカーネルメモリを開示できる可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- CVE-2026-43654: Vaagn Vardanian, Nathaniel Oh (@calysteon)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ローカルユーザーが予期しないシステム終了を引き起こしたり、カーネルメモリを読み取る可能性がある

- 説明:入力バリデーションを改善することで、バッファオーバーフローの問題を解決しました。

- CVE-2026-28897: popku1337, Billy Jheng Bing Jhong and Pan Zhenpeng (@Peterpan0927) of STAR Labs SG Pte. Ltd., Robert Tran, Aswin kumar Gokulakannan

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがroot権限を取得できる可能性がある

- 説明:状態管理を改善することで、認証に関する問題を解決しました。

- CVE-2026-28951: Csaba Fitzl (@theevilbit) of Iru

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こしたり、カーネルメモリに書き込む可能性がある

- 説明:入力バリデーションを改善することで、境界外書き込みの問題を解決しました。

- CVE-2026-28972: Billy Jheng Bing Jhong and Pan Zhenpeng (@Peterpan0927) of STAR Labs SG Pte. Ltd., Ryan Hileman via Xint Code (xint.io)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こす可能性がある

- 説明:追加のバリデーションを設けることで、競合状態の問題を解決しました。

- CVE-2026-28986: Chris Betz, Tristan Madani (@TristanInSec) from Talence Security, Ryan Hileman via Xint Code (xint.io)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いカーネル状態を漏洩させる可能性がある

- 説明:データの難読化を改善することで、ログに関する問題を解決しました。

- CVE-2026-28987: Dhiyanesh Selvaraj (@redroot97)

LaunchServices

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモートの攻撃者がサービス拒否攻撃を引き起こす可能性がある

- 説明:チェックを改善することで、型の混乱(type confusion)に関する問題を解決しました。

- CVE-2026-28983: Ruslan Dautov

mDNSResponder

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ローカルネットワーク上の攻撃者がサービス拒否攻撃を引き起こす可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- CVE-2026-43653: Atul R V

mDNSResponder

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ローカルネットワーク上の攻撃者がサービス拒否攻撃を引き起こす可能性がある

- 説明:入力バリデーションを改善することで、NULLポインタ参照の問題を解決しました。

- CVE-2026-28985: Omar Cerrito

mDNSResponder

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモートの攻撃者が予期しないシステム終了を引き起こしたり、カーネルメモリを破壊する可能性がある

- 説明:メモリ管理を改善することで、解放済みメモリ使用(use-after-free)の問題を解決しました。

- CVE-2026-43668: Anton Pakhunov, Ricardo Prado

mDNSResponder

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ローカルネットワーク上の攻撃者がサービス拒否攻撃を引き起こす可能性がある

- 説明:境界チェックを改善することで、境界外書き込みの問題を解決しました。

- CVE-2026-43666: Ian van der Wurff (ian.nl)

Model I/O

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成された画像を処理すると、プロセスメモリが破壊される可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- CVE-2026-28940: Michael DePlante (@izobashi) of TrendAI Zero Day Initiative

Networking

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:攻撃者がIPアドレスを通じてユーザーを追跡できる可能性がある

- 説明:状態管理を改善することで、この問題を解決しました。

- CVE-2026-28906: Ilya Sc. Jowell A.

Quick Look

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたファイルを解析すると、アプリが予期せず終了する可能性がある

- 説明:入力バリデーションを改善することで、境界外書き込みの問題を解決しました。

- CVE-2026-43656: Peter Malone

SceneKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモートの攻撃者がアプリを予期せず終了させる可能性がある

- 説明:境界チェックを改善することで、バッファオーバーフローの問題を解決しました。

- CVE-2026-28846: Peter Malone

Screenshots

- 対応機種:iPhone 15以降

- 影響:物理的にアクセスできる攻撃者が、iPhoneミラーリング中にビジュアルインテリジェンスを使用してユーザーの機密データにアクセスできる可能性がある

- 説明:脆弱なコードを削除することで、プライバシーに関する問題を解決しました。

- CVE-2026-28963: Jorge Welch

Shortcuts

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:ユーザーの同意を求める追加のプロンプトを設けることで、この問題を解決しました。

- CVE-2026-28993: Doron Assness

Spotlight

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがサービス拒否攻撃を引き起こす可能性がある

- 説明:不正なアクションを防ぐためのチェックを改善することで、この問題を解決しました。

- CVE-2026-28974: Andy Koo (@andykoo) of Hexens

Status Bar

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの画面をキャプチャできる可能性がある

- 説明:ロジックを改善することで、アプリによるカメラメタデータへのアクセスに関する問題を解決しました。

- CVE-2026-28957: Adriatik Raci

Storage

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:追加のバリデーションを設けることで、競合状態の問題を解決しました。

- CVE-2026-28996: Alex Radocea

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、コンテンツセキュリティポリシー(CSP)が適用されない可能性がある

- 説明:ロジックを改善することで、バリデーションに関する問題を解決しました。

- WebKit Bugzilla: 308906

- CVE-2026-43660: Cantina

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、コンテンツセキュリティポリシー(CSP)が適用されない可能性がある

- 説明:入力バリデーションを改善することで、この問題を解決しました。

- WebKit Bugzilla: 308675

- CVE-2026-28907: Cantina

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、ユーザーの機密情報が漏洩する可能性がある

- 説明:アクセス制限を改善することで、この問題を解決しました。

- WebKit Bugzilla: 309698

- CVE-2026-28962: Luke Francis, Vaagn Vardanian, kwak kiyong / kakaogames, Vitaly Simonovich, Adel Bouachraoui, greenbynox

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、Safariが予期せずクラッシュする可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- WebKit Bugzilla: 307669

- CVE-2026-43658: Do Young Park

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、プロセスが予期せずクラッシュする可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- WebKit Bugzilla: 308545 / CVE-2026-28905: Yuhao Hu, Yuanming Lai, Chenggang Wu, and Zhe Wang

- WebKit Bugzilla: 308707 / CVE-2026-28847: DARKNAVY (@DarkNavyOrg), Anonymous working with TrendAI Zero Day Initiative, Daniel Rhea

- WebKit Bugzilla: 309601 / CVE-2026-28904: Luka Rački

- WebKit Bugzilla: 310880 / CVE-2026-28955: wac and Kookhwan Lee working with TrendAI Zero Day Initiative

- WebKit Bugzilla: 310303 / CVE-2026-28903: Mateusz Krzywicki (iVerify.io)

- WebKit Bugzilla: 309628 / CVE-2026-28953: Maher Azzouzi

- WebKit Bugzilla: 309861 / CVE-2026-28902: Tristan Madani (@TristanInSec) from Talence Security, Nathaniel Oh (@calysteon)

- WebKit Bugzilla: 310207 / CVE-2026-28901: Aisle offensive security research team (Joshua Rogers, Luigino Camastra, Igor Morgenstern, and Guido Vranken), Maher Azzouzi, Ngan Nguyen of Calif.io

- WebKit Bugzilla: 311631 / CVE-2026-28913: an anonymous researcher

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、プロセスが予期せずクラッシュする可能性がある

- 説明:メモリ管理を改善することで、解放済みメモリ使用(use-after-free)の問題を解決しました。

- WebKit Bugzilla: 313939

- CVE-2026-28883: kwak kiyong / kakaogames

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:データ保護を改善することで、この問題を解決しました。

- WebKit Bugzilla: 311228

- CVE-2026-28958: Cantina

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、プロセスが予期せずクラッシュする可能性がある

- 説明:入力バリデーションを改善することで、この問題を解決しました。

- WebKit Bugzilla: 310527

- CVE-2026-28917: Vitaly Simonovich

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、Safariが予期せずクラッシュする可能性がある

- 説明:メモリ管理を改善することで、解放済みメモリ使用(use-after-free)の問題を解決しました。

- WebKit Bugzilla: 310234 / CVE-2026-28947: dr3dd

- WebKit Bugzilla: 312180 / CVE-2026-28942: Milad Nasr and Nicholas Carlini with Claude, Anthropic

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意のあるiframeが別のWebサイトのダウンロード設定を利用できる可能性がある

- 説明:UIの処理を改善することで、この問題を解決しました。

- WebKit Bugzilla: 311288

- CVE-2026-28971: Khiem Tran

WebRTC

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、プロセスが予期せずクラッシュする可能性がある

- 説明:メモリ処理を改善することで、この問題を解決しました。

- WebKit Bugzilla: 311131

- CVE-2026-28944: Kenneth Hsu of Palo Alto Networks, Jérôme DJOUDER, dr3dd

Wi-Fi

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:特権的なネットワーク上の攻撃者が、細工されたWi-Fiパケットを使用してサービス拒否攻撃を実行できる可能性がある

- 説明:メモリ管理を改善することで、解放済みメモリ使用(use-after-free)の問題を解決しました。

- CVE-2026-28994: Alex Radocea

WidgetKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ユーザーがロック画面から制限されたコンテンツを閲覧できる可能性がある

- 説明:チェックを改善することで、プライバシーに関する問題を解決しました。

- CVE-2026-28965: Abhay Kailasia (@abhay_kailasia) from Safran Mumbai India

zlib

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたWebサイトにアクセスすると、機密データが漏洩する可能性がある

- 説明:追加のバリデーションを設けることで、情報漏洩の問題を解決しました。

- CVE-2026-28920: Brendon Tiszka of Google Project Zero

iOS26.5の不具合情報

現時点でiOS26.5に関する大きな不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2026/5/12時点の情報。

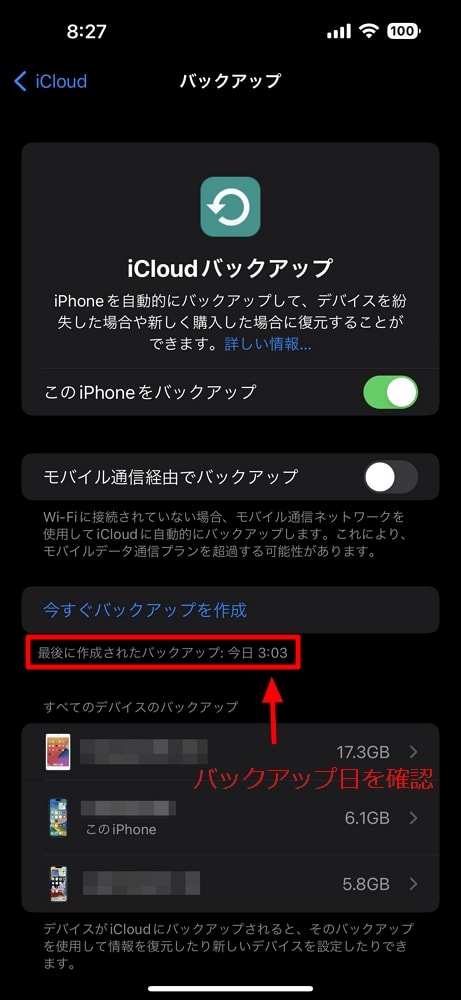

iOS26.5へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS26.5】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

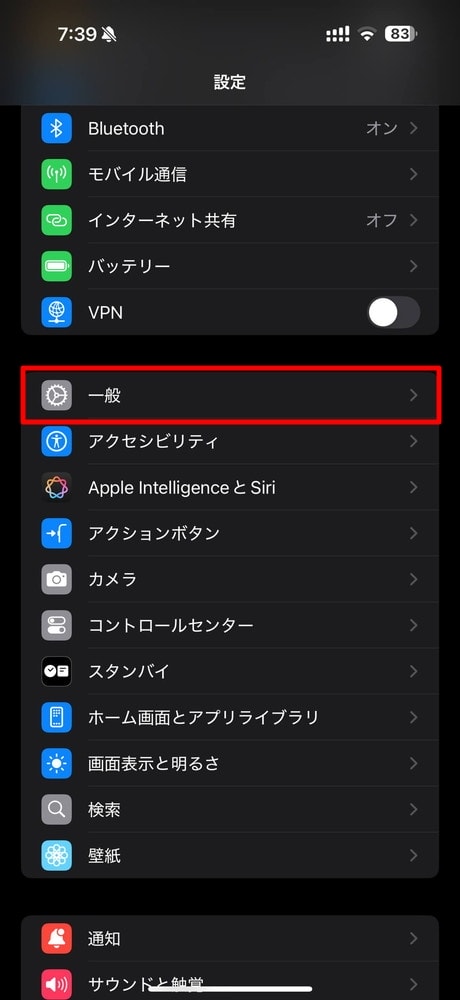

iOS26.5へのアップデート手順

iOS26.5の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

iPhone単体で「iOS26.5」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

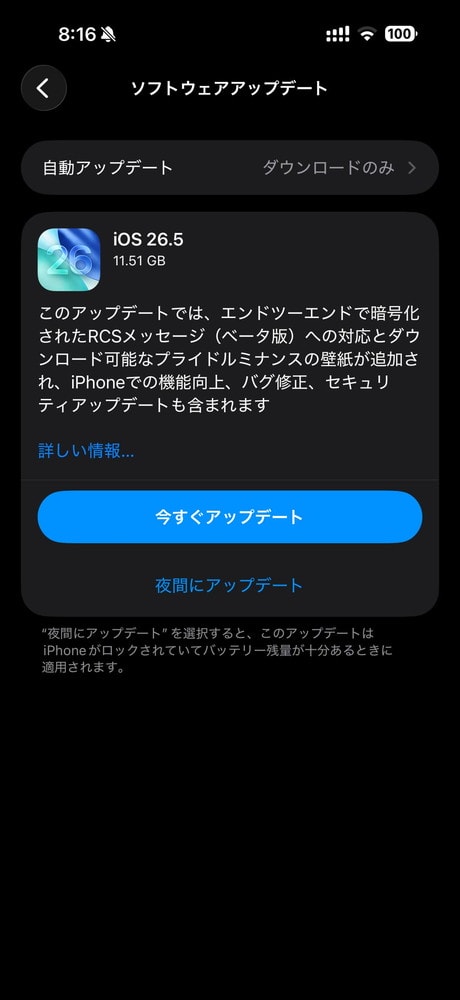

続いて【ソフトウェアアップデート】をタップ。

以下の画面が表示されるので【今すぐアップデート】をタップ。

以上で「iOS26.5」へのアップデート作業が開始されます。今回は30分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

なお、iOS26.5のサイズは11.51GBでした。(iPhone 17 Pro Max)

iOS26.5へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS26.5へアップデートした後は、度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

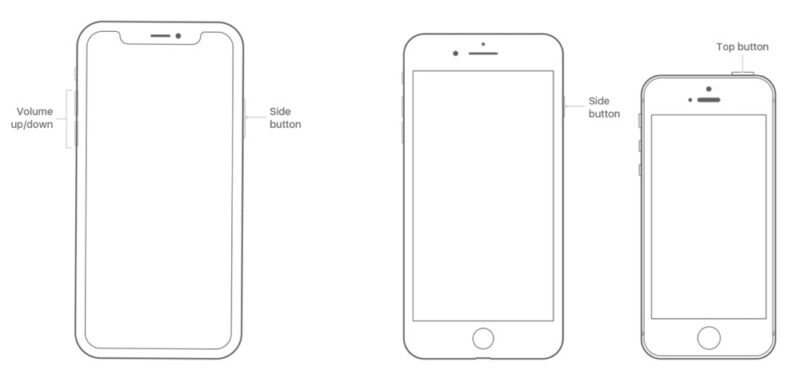

iPhone X/XS/XR/11/12/13/14/15/16/17を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

・引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント