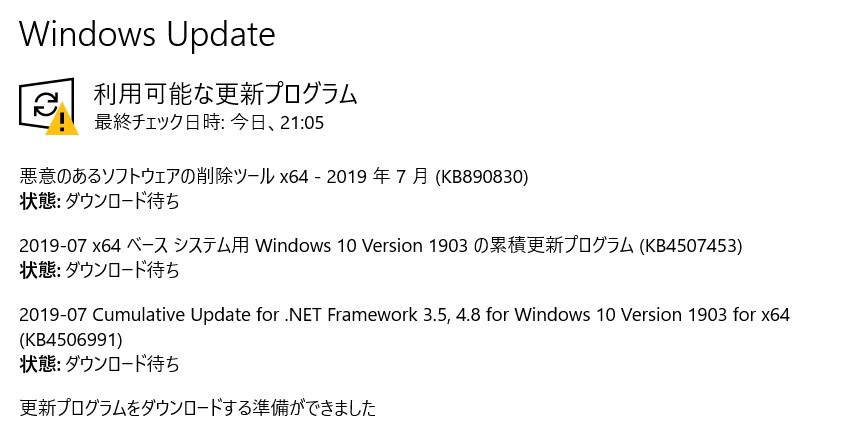

2019年7月10日、マイクロソフトが7月の月例セキュリティパッチ/ Windows Update の配信を開始しました。先日よりセキュリティ情報の提供方法が変更になりましたので、詳細についてはマイクロソフトの「セキュリティ更新プログラム ガイド」をご参照ください。

今月は、新規セキュリティ更新プログラムを公開すると共に、新規のセキュリティ アドバイザリ 1 件の公開、既存のセキュリティ アドバイザリ 1 件の更新、既存の脆弱性情報 2 件の更新が行われています。今月の「悪意のあるソフトウェアの削除ツール」では、新たに対応を追加したファミリはありません。

なお、「CVE-2019-1132」および「CVE-2019-0880」の脆弱性について、Microsoft 社は「悪用の事実を確認済み」と公表しており、今後被害が拡大するおそれがあるため、速やかに修正プログラムを適用して下さい。

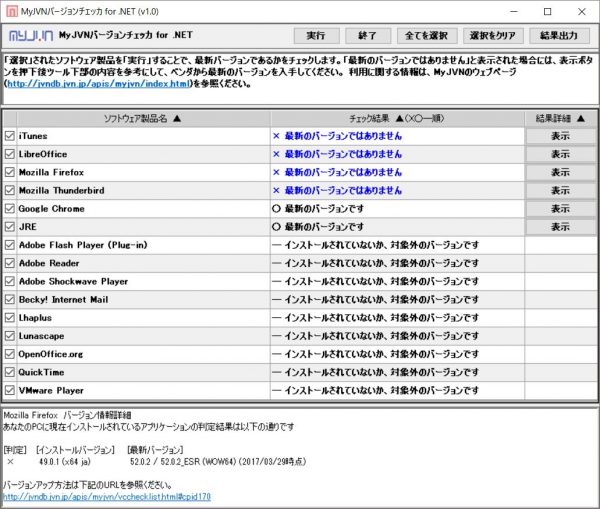

そしてその他ブラウザなどのアップデートも随時提供されています。ぜひ「MyJVN バージョンチェッカ」などを使い、各種ソフトウェアが最新の状態になっているか併せてチェックしておきましょう。

2019年7月「Windows Update」での不具合について

2019年7月の「Windows Update」にでは、現時点で大きな不具合報告は入ってきておりません。今後情報が入り次第、このページに追記していきます。

※このページを再訪問した際は、念のためにブラウザの【更新】ボタンをおしてください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。

※Windows 10 May 2019 Update(1903)以降は、自動的に不具合の修正が行われるようになっていますので、下記の作業は不要と思われます。

もしも「更新プログラム」の適用に失敗する場合、以下のページにて対処方法を「Windows プラットフォームサポート Setup チーム」が解説してくれています。上手くいかない場合は参考に。

2019年7月の「月例パッチ/Windows Update」が配信開始

2019年7月の「月例パッチ/Windows Update」が配信開始になりました。対象となるのは以下のソフトウェア。

- Internet Explorer

- Microsoft Edge

- Microsoft Windows

- Microsoft Office、Microsoft Office Servers および Web Apps

- Azure DevOps

- Open Source Software

- .NET Framework

- Azure

- SQL Server

- ASP.NET

- Visual Studio

- Microsoft Exchange Server

対象:Windows 10 v1903、v1809、v1803、v1709、v1703

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 10 v1903: 4507453、Windows 10 v1809: 4507469、Windows 10 v1803: 4507435、Windows 10 v1709: 4507455、Windows 10 v1703: 4507450

対象:Windows Server 2019、Windows Server 2016、Server Core インストール (2019、2016、v1803、v1709)

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows Server Version 1903: 4507453、Windows Server 2019: 4507469、Windows Server 2016: 4507460、Windows Server Version 1803: 4507435

対象:Windows 8.1、Windows Server 2012 R2、Windows Server 2012、Windows 7、Windows Server 2008 R2、Windows Server 2008

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 8.1、Windows Server 2012 R2、Windows RT 8.1 マンスリー ロールアップ: 4507448、Windows 8.1 および Windows Server 2012 R2 セキュリティのみ: 4507457、Windows Server 2012 マンスリー ロールアップ: 4507462、Windows Server 2012 セキュリティのみ: 4507464、Windows 7 および Windows Server 2008 R2 マンスリー ロールアップ: 4507449、Windows 7 および Windows Server 2008 R2 セキュリティのみ: 4507456、Windows Server 2008 マンスリー ロールアップ: 4507452、Windows Server 2008 セキュリティのみ: 4507461

対象:Internet Explorer

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Internet Explorer の累積的な更新プログラム: 4507434。Internet Explorer の更新プログラムは、上記の Windows の更新プログラム パッケージにも含まれています。

対象:Microsoft Office 関連のソフトウェア

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

マンスリー セキュリティ更新プログラムのリリースの Microsoft Office 関連ソフトウェアに関連するサポート技術情報の記事の数は、CVE の数、および影響を受けるコンポーネントの数によって変わります。サポート技術情報は多すぎるため、概要をお知らせする目的から、ここでは一部のみを掲載します。資料の詳細については、「セキュリティ更新プログラム ガイド」を参照してください。

対象:Microsoft SharePoint 関連のソフトウェア

最大深刻度:重要

最も大きな影響:特権の昇格

関連するサポート技術情報またはサポートの Web ページ:

Microsoft SharePoint Server 2019: 4475529

Microsoft SharePoint Enterprise Server 2016: 4475520

Microsoft SharePoint Enterprise Server 2013: 4475522

Microsoft SharePoint Foundation 2013: 4475527

Microsoft SharePoint Foundation 2010: 4475510

対象:Microsoft Exchange Server

最大深刻度:重要

最も大きな影響:特権の昇格

関連するサポート技術情報またはサポートの Web ページ:

Microsoft Exchange Server 2019 累積的な更新プログラム 1 および Exchange Server 2019 累積的な更新プログラム 2: 4509408

Microsoft Exchange Server 2016 累積的な更新プログラム 12、Exchange Server 2016 累積的な更新プログラム 13、Exchange Server 2013 累積的な更新プログラム 23: 4509409

Microsoft Exchange Server 2010: 4509410

対象:Microsoft SQL Server

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Microsoft SQL Server 2014 (CU+GDR): 4505422

Microsoft SQL Server 2014 (GDR): 4505218

Microsoft SQL Server 2014 (GDR): 4505217

Microsoft SQL Server 2014 (CU+GDR)、Microsoft SQL Server 2016 (GDR): 4505419

Microsoft SQL Server 2016 (GDR): 4505220

Microsoft SQL Server 2016 (CU+GDR): 4505222

Microsoft SQL Server 2016 (CU+GDR): 4505221

Microsoft SQL Server 2017 (CU+GDR): 4505225

Microsoft SQL Server 2017 (GDR): 4505224

対象:Microsoft .NET Framework

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

毎月のセキュリティ更新プログラムのリリースの .NET Framework に関連するサポート技術情報の記事の数は、CVE の数、および影響を受けるコンポーネントの数によって変わります。サポート技術情報は多すぎるため、概要をお知らせする目的から、ここでは一部のみを掲載します。資料の詳細については、「セキュリティ更新プログラム ガイド」を参照してください。

対象:ASP.NET Core

最大深刻度:警告

最も大きな影響:なりすまし

関連するサポート技術情報またはサポートの Web ページ:

対象:Microsoft Visual Studio

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

https://aka.ms/vs/16/release/latest

https://aka.ms/vs/14/release/4506164

https://aka.ms/vs/12/release/4506163

https://aka.ms/vs/11/release/4506162

https://aka.ms/vs/10/release/4506161

対象:Azure DevOps Server 2019.0.1 および Team Foundation Server

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

詳細については、セキュリティ更新プログラム ガイドを参照してください。https://aka.ms/securityupdates

対象:Azure IoT Edge、Microsoft Azure Kubernetes Service、Azure Automation

最大深刻度:重要

最も大きな影響:特権の昇格

関連するサポート技術情報またはサポートの Web ページ:

詳細については、セキュリティ更新プログラム ガイドを参照してください。https://aka.ms/securityupdates

対象:メール/カレンダー

最大深刻度:重要

最も大きな影響:情報漏えい

関連するサポート技術情報またはサポートの Web ページ:

https://www.microsoft.com/ja-jp/p/mail-and-calendar/9wzdncrfhvqm?activetab=pivot:overviewtab

対象:ChakraCore

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

ChakraCore は Chakra のコア部分であり、HTML/CSS/JS で記述された Microsoft Edge と Windows アプリケーションを強化する高パフォーマンスの JavaScript エンジンです。詳細については、https://github.com/Microsoft/ChakraCore/wiki を参照してください。詳細については、セキュリティ更新プログラム ガイドを参照してください。https://aka.ms/securityupdates

データ引用元:2019 年 7 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

詳細なアップデート内容については、マイクロソフトの公式サイトでご確認ください。

以下、いくつか注意点をまとめておきます。

まず新元号【令和】への対応について。以下のページでマイクロソフトが新元号への対応についての情報をまとめています。特に会社/企業で「Windows」「.NET Framework」「Microsoft Office」を使用中の方は、一度目を通しておくと良いでしょう。

次にOffice関連の話題。2018年10月31日より、Microsoft Office 365ではTLS 1.0および1.1のサポート廃止が予定されています。これにより、TLS 1.2をサポートしない古いブラウザ等では、Office 365に接続できなくなる可能性があります。利用中のユーザーは十分ご注意ください。

また、2020年前半、Internet Explorer 11, Microsoft Edge にて、TLS 1.0およびTLS 1.1を既定で無効化する措置を行う予定となっています。こちらも利用中のユーザーはご注意ください。

TLS 1.2 を使用できないクライアントの一例

- Android 4.3 およびそれ以前のバージョン

- Firefox 5.0 およびそれ以前のバージョン

- Windows 7 上の Internet Explorer 8 ~ 10 およびそれ以前のバージョン

- Windows Phone 8.0 上の Internet Explorer 10

- Safari 6.0.4/OS X10.8.4 およびそれ以前のバージョン

Windows 10の以下のバージョンはサポート終了となっています。

■初期バージョン「1507」は、2017年5月9日(米国時間)にサポートが終了となりました。

■「Windows 10 November Update(1511)」のサポートが2017年10月10日で終了しました。

■Windows 10 バージョン 「1607」(Anniversary Update

■Windows 10 バージョン 「1703」のサポートが2018年10月10日で終了しました。

■Windows 10 バージョン 「1709」のサポートが2019年4月9日で終了しました。

※Windows 10 バージョン 「1709」“Enterprise”“Education”の両エディションは2020年4月14日まで利用可能

参考:

■2020 年にサポートが終了する製品|Microsoft

■2019 年にサポートが終了する製品|Microsoft

■2018 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

Windows 10 バージョン/ビルド番号の確認方法:左下【スタート】ボタンをクリック>設定>システム>バージョン情報>下にスクロールし“Windowsの仕様”で確認できます。

そして2020年1月14日には「Windows 7」の延長サポートがついに終了します。現在Windows 7を利用している方は、Windows 10への移行準備をお忘れなく。また、「Office 2010」も2020年10月13日に全てのサポートが終了となります。利用中のユーザーは十分ご注意ください。

- Windows 7とOffice 2010が2020年にサポート終了!現在使用中のユーザーは早目の移行で万全の体制を整えましょう!

- 2017年10月10日で「Office 2007」のサポートが完全終了!使用中の個人や企業は今すぐ乗り換えを!

個人的なWindows 10パソコン買い替え時のおすすめスペックなどを以下の記事でまとめています。良かったら参考にしてみてくださいね。

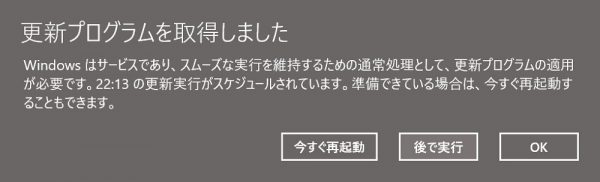

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

Windows 10の場合は、再起動等が必要な場合は以下のような指示がポップアップで出ます。速やかに再起動させましょう。

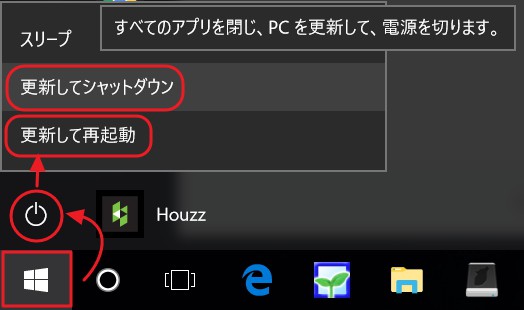

また、【スタートボタン>電源】と進み、以下のような【更新してシャットダウン】【更新して再起動】の指示が出ている場合も、速やかに指示通り再起動などを行うようにしましょう。

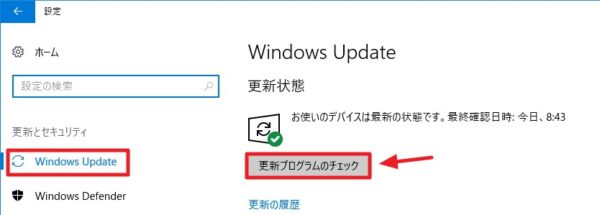

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もありますが、その場合“上級ユーザー”とみなされ、場合によっては不安定なプログラムが配信される可能性もあります。

気になる方のみ手動でチェックしてみてください。

左下スタートボタン>設定>更新とセキュリティ>Windows Update>更新プログラムのチェック

を押して、このように更新状態が「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

Adobe関連やJavaなどのアップデートもお忘れなく!「MyJVN バージョンチェッカ」の使用がおすすめ!

その他、Adobe関連やJavaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ等も更新しておくことは非常に重要です。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。

※2019年1月16日をもってJRE版の公開が終了となりました。利用中のユーザーは「MyJVNバージョンチェッカ .NET Framework版」へ移行してください。JRE版の利用は停止するよう、指示が出ております。ご注意を。

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

Intel製品向けのアップデートも重要。

ここ最近、Intel製品の脆弱性も頻繁に報告されており、アップデートが推奨されている事例も増えています。パソコンに付属のアップデートツールがあれば、一度手動で確認しておくと良いでしょう。

参考:JVNVU#90203478 Intel 製品に複数の脆弱性|JVN

なお、自分は以下のIntel製品向けドライバアップデートツールを利用しています。不具合が出る可能性も無いとは言い切れないので自己責任での使用となりますが、興味のある方はお試しください。

「Windows Defender」で月に1度は全ファイルの検査をしておくと安心。

最後に、全てのアップデート作業が完了したら、念のために「Windows Defender」でPC内の全ファイルを検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に「Windows Defender」にて誤検出がおこる可能性もあります。必要に応じてご使用ください。

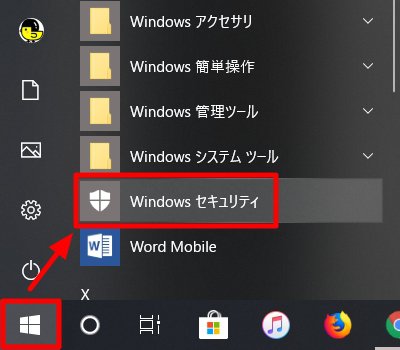

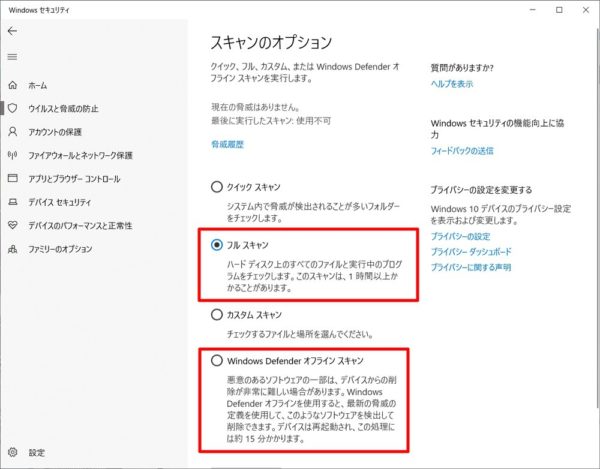

左下の【スタート】ボタンをクリックし、【Windows セキュリティ】をクリックします。

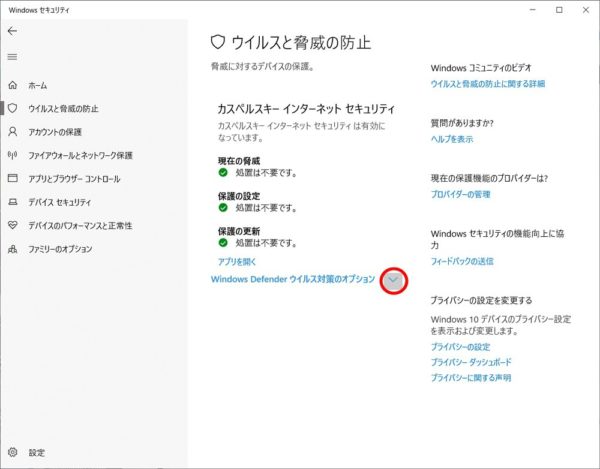

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックします。

【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、【Windows Defender ウイルス対策のオプション】の【∨】をクリックします。

下部に表示される【定期的なスキャン:オン】にします。ユーザーアカウントの制御が表示されたら【はい】をクリックしてください。

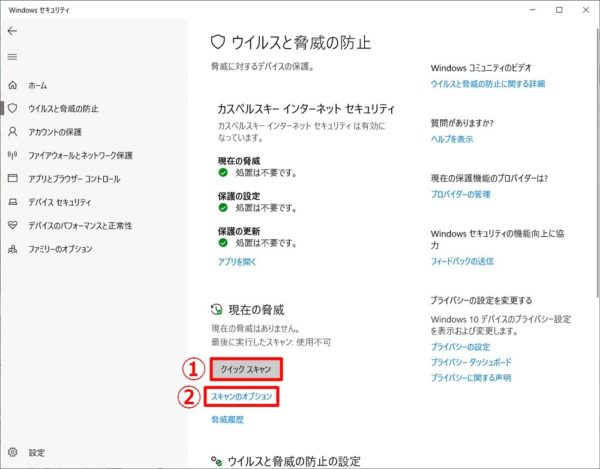

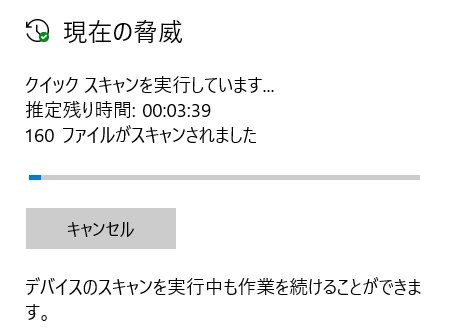

とりあえずサクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Windows Defender オフライン スキャン】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、出来るだけしっかり各種アップデート作業は行っておきましょう。

コメント

Windows Update、終わりました。今のところは不具合はありません。

お疲れさまでした!こちらも現状問題は発生しておりません。