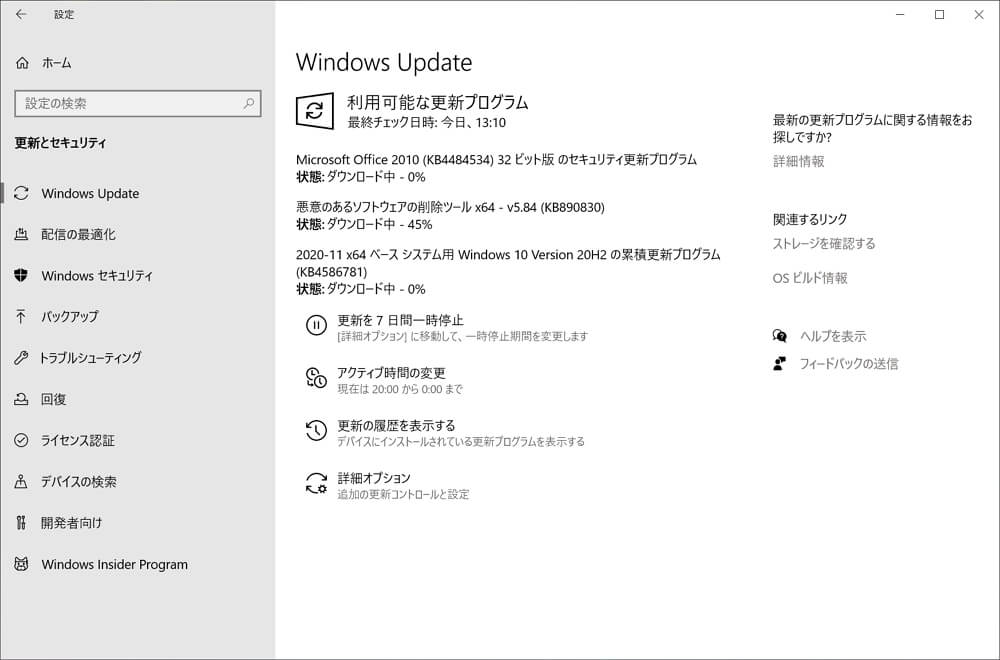

2020年11月11日、マイクロソフトが11月の月例セキュリティパッチ/ Windows Update の配信を開始しました。セキュリティ情報の詳細についてはマイクロソフトの「セキュリティ更新プログラム ガイド」をご参照ください。

今月は、新規セキュリティ更新プログラムを公開すると共に、既存のセキュリティ アドバイザリ 1 件の更新が行われています。なお、今月の「悪意のあるソフトウェアの削除ツール」で新たに対応を追加したファミリはありません。

今月は、Googleの「Project Zero」によって10月30日に公表されていたゼロデイ攻撃の脆弱性(CVE-2020-17087)が修正されているのが大きなトピック。Microsoft 社も「悪用の事実を確認済み」と公表しており、今後被害が拡大するおそれがあるため、早急に修正プログラムを適用して下さい。Windows 7以降のすべてのバージョンと、「Windows Server」のすべてのディストリビューションが本脆弱性の影響を受けるようです。また、この脆弱性は「Google Chrome」のゼロデイ脆弱性とも関連しているので、「Google Chrome」を利用しているユーザーもブラウザのアップデートを今一度ご確認ください。同様にChromium版「Microsoft Edge」も脆弱性が修正されているので、こちらもアップデートを適用しておきましょう。

Microsoftの月例パッチ以外にも、「Adobe」関連や「新 Microsoft Edge」「Chrome」「Firefox」などの各種ブラウザ向けアップデートは随時配信されています。「MyJVN バージョンチェッカ」を使い、しっかり最新の状態にアップデートしておきましょう。

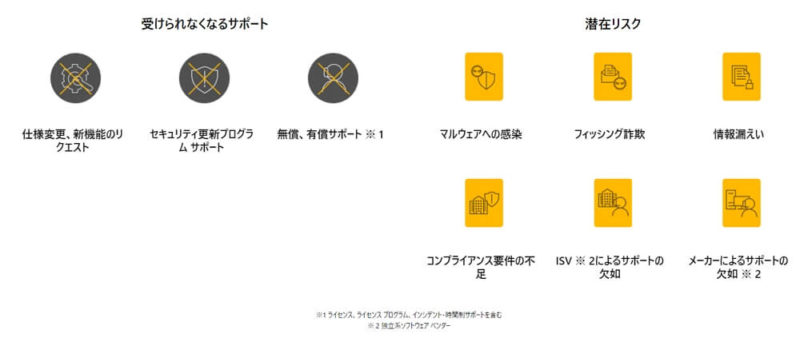

そして「Windows 7」は2020年1月14日をもってサポートが終了しています。企業で有料の延長サポートExtended Security Update(ESU)を利用している場合以外は、早急にWindows 10などへの買い替えを検討してください。今月も最大深刻度“緊急”(リモートでコードが実行される)の不具合が発覚していますが、一般ユーザーへの配信はありません。

また、「Office 2010」と「Office 2016 for Mac」のサポートが2020年10月13日をもって終了しました。今回が最後のセキュリティアップデートの配信となります。今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、非常に危険です。出来るだけ早急に「Office 2021」やサブスク型の「Microsoft 365」に乗り換えましょう。

なお、Windows 10 バージョン 1809向けのパッチ提供は今月が最後となります。利用中のユーザーは出来る限り早めにアップグレードしておきましょう。また、来月にはバージョン 1903もパッチ提供が終了するのでご注意ください。

※新型コロナウイルスの影響を考慮してWindows 10 バージョン 1803(Enterprise/Education)が2021年5月11日まで延長されています。詳細は以下の公式ページでご確認を。

2020年11月「Windows Update」での不具合について

2020年11月の「Windows Update」では、以下の既知の不具合があります。一般的には特定の条件下での不具合となるので影響は少ないと思いますが、一応ご注意ください。また、Windows ServerでKerberos認証に問題が発生する事例が報告されています。

今後も不具合情報が入り次第、このページに追記してお知らせしていきます。

Windows 10をアップグレードするとシステム証明書/ユーザー証明書が失われる問題

■ステータス:軽減(最終更新:2020-11-17, 02:11 PT 公開日:2020-10-30, 05:16 PT)

■不具合の内容:

Windows 10、バージョン 1809 以降の Windows 10 からそれ以降のバージョンの Windows 10 にデバイスをアップデートすると、システム証明書およびユーザー証明書が失われる可能性があります。デバイスが影響を受けるのは、2020 年 9 月 16 日以降にリリースされた最新の累積更新プログラム (LCU) をすでにインストールしており、その後、2020 年 10 月 13 日以降にリリースされた LCU が統合されていないメディアまたはインストール ソースから、それ以降のバージョンの Windows 10 への更新を進めた場合のみです。

これは主に、Windows Server Update Services (WSUS) や Microsoft Endpoint Configuration Manager などの更新管理ツールを使用して、管理対象のデバイスが古いバンドルやメディアを使用して更新された場合に発生します。また、最新の更新プログラムが統合されていない古い物理メディアやISOイメージを使用している場合にも発生する可能性があります。

■影響を受けるプラットフォーム。

Client: Windows 10, version 20H2; Windows 10, version 2004; Windows 10, version 1909; Windows 10, version 1903

Server: Windows Server, version 20H2; Windows Server, version 2004; Windows Server, version 1909; Windows Server, version 1903

■回避策:

デバイスでこの問題がすでに発生している場合は、こちらの手順を使用して以前のバージョンのWindowsに戻すことにより、この問題を軽減できます。以前のバージョンのWindowsに戻す場合、環境の構成と更新するバージョンによりますが、更新後10日、または30日の制限があります。ご使用の環境で問題が解決した後、Windows 10の新しいバージョンに更新してください。

※注意:アンインストールウィンドウ内で、DISMコマンド/ Set-OSUninstallWindowを使用して、以前のバージョンのWindows 10に戻す日数を増やすことができます。デフォルトのアンインストールウィンドウの日数が経過する前にこの変更を行う必要があります。詳細については、DISMオペレーティングシステムのアンインストールコマンドラインオプションを参照してください。

■対処状況:

この問題は、2020年11月9日にリリースされた Windows Server Update Services (WSUS) および Microsoft Endpoint Configuration Manager 用の最新の機能アップデート バンドルを使用した場合に解決されます。ボリューム ライセンス サービス センター (VLSC) および Visual Studio サブスクリプション (VSS、旧 MSDN サブスクリプション) 上の Windows 10 version 20H2 では、リフレッシュされたメディアはまだ利用できません。VLSC および VSS 用のリフレッシュされたメディアは今後数週間のうちにリリースされ、メディアのリフレッシュを必要とする既知の問題は解決されます。残りのWindows 10 version 20H2の既知の問題の状況については、こちらの既知の問題をご確認ください。最新の機能更新バンドルを使用しているかどうかの確認については、「お使いの環境で機能更新のリフレッシュに対処する方法」を参照してください。カスタムメディアを使用している、または作成している場合は、2020年10月13日以降にリリースされたアップデートを含める必要があります。

【解決済み】企業内のドメインコントローラでKerberos認証の問題が発生する可能性

■ステータス:解決済み(最終更新日:2020-11-19 10:00 PT/オープン:2020-11-14, 01:39 PT)

■不具合の内容:

お使いの環境のドメインコントローラ(DC)および読み取り専用ドメインコントローラ(RODC)にKB4586781をインストールすると、Kerberos認証の問題が発生する可能性があります。これは、これらの更新でCVE-2020-17049がどのように対処されたかの問題が原因です。CVE-2020-17049 に記載されているように、PerformTicketSignature を制御するためのレジストリ設定値が3つありますが、現在の実装では、それぞれの設定で異なる問題が発生する可能性があります。

- 値を0に設定すると、スケジュールされたタスク、クラスタリング、基幹業務アプリケーションなどのサービスなどのS4Uシナリオを使用するときに認証の問題が発生する可能性があります。

- デフォルトの値を1に設定すると、Kerberosを使用してWindowsドメインに認証しているWindows以外のクライアントに認証の問題が発生する可能性があります。

- 1を設定すると、KB4586781で更新されたDCで更新可能なはずのKerberosチケットを更新しようとするクライアントは、2020年11月11日にリリースされた更新プログラムをインストールしていないDC、またはWindows Server 2008 R2 SP1またはWindows Server 2008 SP2を実行しているDCから発行されたKerberosチケットの更新に失敗します。

- 0から1に変更すると、更新可能とマークされているが、更新されたDCでは更新されない未処理のKerberosチケットが存在する可能性があるため、この問題が発生する可能性があります。

- デフォルト値の1の設定では、2020年11月11日にリリースされた更新プログラムをインストールしていないドメインDC、またはWindows Server 2008 R2 SP1またはWindows Server 2008 SP2を実行しているDCを通過するKerberosリファラルチケットに対して、Windowsおよび非Windowsデバイス上でクロスレルムリファラルの失敗が発生する可能性があります。この問題は、ドメイン環境が部分的に更新されている場合、またはWindows Server 2008 R2 SP1またはWindows Server 2008 SP2が少なくとも1つ含まれている場合に発生する可能性があります。

- 値を2に設定すると、エンフォースメントモードのために意図されており、すべてのDCが更新されていない環境では、特定のタイプの非準拠のKerberosチケットを明示的に拒否するため、問題が発生します。また、環境にWindows Server 2008 R2 SP1またはWindows Server 2008 SP2を実行しているDCが含まれている場合は、この時点では使用しないでください。

※注:この問題はエンタープライズ環境のWindows Server、Windows 10デバイス、およびアプリケーションにのみ影響します。

■影響を受けるプラットフォーム:

Server: Windows Server, version 20H2; Windows Server, version 2004; Windows Server, version 1909; Windows Server, version 1903; Windows Server, version 1809; Windows Server 2019; Windows Server 2016; Windows Server 2012 R2; Windows Server 2012

■対処状況:

この問題は、定例外の更新プログラム KB4594440 で解決されました。これは累積更新プログラムなので、インストールする前に以前の更新プログラムを適用する必要はありません。KB4594440 のスタンドアロン パッケージを入手するには、Microsoft Update Catalog で検索してください。この更新プログラムを Windows Server Update Services (WSUS) に手動でインポートできます。手順については、Microsoft Update Catalog を参照してください。

以下のバージョン向けに不具合を修正した定例外の更新プログラムはすでに配信済みとなっています。

- KB4594442:Windows Server version 1809、Windows Server 2019

- KB4594439:Windows Server 2012 R2

- KB4594438:Windows Server 2012

参考:Windows 10 October 2020 Update(20H2)に関する不具合情報

※Windows 10 October 2020 Update(20H2)に関する不具合情報は以下のページにまとめてあります。

※このページを再訪問した際は、念のためにブラウザの【更新】ボタンをおしてください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

※「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。Windows 10 May 2019 Update(1903)以降は、自動的に不具合の修正が行われるようになっていますので下記の作業は不要かもしれませんが、状況に応じて手動でのアンインストールも利用しましょう。

もしも「更新プログラム」の適用に失敗する場合、以下のページにて対処方法を「日本マイクロソフトサポート」が解説してくれています。上手くいかない場合は参考に。

2020年11月の「月例パッチ/Windows Update」が配信開始

2020年11月の「月例パッチ/Windows Update」が配信開始になりました。対象となるのは以下のソフトウェア。

- Microsoft Windows

- Microsoft Office、Microsoft Office Servers および Web Apps

- Internet Explorer

- Microsoft Edge (EdgeHTML-based)

- Microsoft Edge (Chromium -based)

- ChakraCore

- Microsoft Exchange Server

- Microsoft Dynamics

- Microsoft Windows Codecs Library

- Azure Sphere

- Windows Defender

- Microsoft Teams

- Azure SDK

- Azure DevOps

- Visual Studio

対象:Windows 10 (v20H2、v2004、v1909、v1903、v1809、v1803)

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 10 v2004 および Windows 10 v20H2: 4586781

Windows 10 v1903 および Windows 10 v1909: 4586786

Windows 10 v1809: 4586793

Windows 10 v1803: 4586785

対象:Windows Server (2019、2016) および Server Core インストール (2019、2016、v20H2、v2004、v1909、v1903)

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2019: 4586793

Windows Server 2016: 4586830

Windows Server v2004 および Windows Server v20H2: 4586781

Windows Server v1903 および Windows Server v1909: 4586786

対象:Windows 8.1、Windows Server 2012 R2、および Windows Server 2012

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 8.1 および Windows Server 2012 R2 マンスリー ロールアップ: 4586845

Windows 8.1 および Windows Server 2012 R2 セキュリティのみ: 4586823

Windows Server 2012 マンスリー ロールアップ: 4586834

Windows Server 2012 セキュリティのみ: 4586808

対象:Internet Explorer

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Internet Explorer 用の累積的な更新プログラム: 4586768

対象:Microsoft Office 関連のソフトウェア

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Microsoft Office 関連のソフトウェアに関連するサポート技術情報: 4486718、4484508、4486713、4484534、4486743、4486734、4486727、4486730、4484520、4486740、4484455、4486719、4486738、4486725、4486737、4486722

対象:Microsoft SharePoint 関連のソフトウェア

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Microsoft SharePoint 関連のソフトウェアに関連するサポート技術情報: 4486706、4486714、4486717、4486733、4486744、4486723

対象:Microsoft Teams

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Microsoft Teams のセキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参照してください。https://msrc.microsoft.com/update-guide

対象:Microsoft Exchange Server

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Microsoft Exchange Server に関連するサポート技術情報: 4588741

対象:Microsoft Dynamics 365 関連のソフトウェア

最大深刻度:重要

最も大きな影響:なりすまし

関連するサポート技術情報またはサポートの Web ページ:

Microsoft Dynamics 関連のソフトウェアに関連するサポート技術情報: 4577009、4584611、4584612

対象:Microsoft Visual Studio 関連のソフトウェア

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Visual Studio 関連ソフトウェアのセキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参照してください。https://msrc.microsoft.com/update-guide

対象:Azure 関連のソフトウェア

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Azure 関連ソフトウェアのセキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参照してください。https://msrc.microsoft.com/update-guide

対象:Chakra Core

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Chakra Core のセキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参照してください。https://msrc.microsoft.com/update-guide

データ引用元:2020 年 11 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

詳細なアップデート内容については、マイクロソフトの公式サイトでご確認ください。

以下、いくつか注意点をまとめておきます。

今月は、Googleの「Project Zero」によって10月30日に公表されていたゼロデイ攻撃の脆弱性(CVE-2020-17087)が修正されているのが大きなトピック。Microsoft 社も「悪用の事実を確認済み」と公表しており、今後被害が拡大するおそれがあるため、早急に修正プログラムを適用して下さい。

今回のゼロデイ脆弱性は、Windows 7以降のすべてのバージョンと、「Windows Server」のすべてのディストリビューションが影響を受けるとのこと。現時点でサポート切れのWindows 7を利用中のユーザーは、Windows 10などへのアップグレードやPCの買い替えを検討するようにしてください。

また、この脆弱性は「Google Chrome」のゼロデイ脆弱性とも関連しているので、「Google Chrome」を利用しているユーザーはブラウザのアップデートを今一度ご確認ください。【右上の︙>ヘルプ>Google Chromeについて】で最新バージョンへの更新を手動で確認できます。

同様にChromium版「Microsoft Edge」も脆弱性が修正されているので、こちらもアップデートを適用しておきましょう。【右上の…>ヘルプとフィードバック>Microsoft Edgeについて】で最新バージョンへの更新を手動で確認できます。

続いて「Microsoft Edge」に関する話題。新たにChromiumベースへ生まれ変わった「Microsoft Edge」が、2020年1月15日から正式に配信開始となりました。「Windows 10」のバージョン1803(April 2018 Update)以降が対象です。「Windows Update」経由でアップデートした場合、原則アンインストールは出来ないのでご注意を。なお、今すぐアップデートしたい場合は手動であればすぐに適用可能です。

早速新しいChromium版「Microsoft Edge」をインストールして試してみましたが、なかなか使い勝手もよく個人的には気に入っています。すでにFirefoxの人気を上回ったとの情報もありますね。

Chromium版「Microsoft Edge」の手動でのインストール方法や使い方は以下の記事を参考にどうぞ。

続いてマルウェアに関する注意喚起です。2019年10月以降、日本国内にて“Emotet”の感染事例が急増しているようです。一時沈静化していたようですが、最近また活動が活発化しているとのことなので、皆さん十分ご注意ください。

主な感染経路としては、メールに添付されたWord形式のファイルを実行して「コンテンツの有効化」を実行することで“Emotet”への感染に繋がることが分かっています。そして最近はさらに攻撃が巧妙化し、新たに「パスワード付きzipファイル」を添付し、パスワードはメール本文中に記載されているケースが確認されています。この場合、メール配信経路でのセキュリティ製品による検知や検疫をすり抜け、これまでセキュリティ製品により防いでいた受信者に対して、メールが配信されてしまうことが想定されます。そのため、今まで以上にしっかりした対策を行う必要があるでしょう。

不審なメールは開かない、ファイルは実行しないのが原則ですが、この“Emotet”の厄介なところはそのメール内容の巧妙さにあります。

“Emotet”は感染元PCのアドレス帳やメール内容を搾取し、実際の組織間のメールのやりとりの内容を転用することで、感染元から送信先へ返信を装ってマルウェアへの感染を促します。そのため、感染元PCから送られた“Emotet”を含んだメールを受け取った場合、実際の取引先の担当者から送られている正規のメールのように感じてしまい、ついつい信頼して“Emotet”に感染してしまう事例が後を絶たないようです。

以下にJPCERT/CCによる“Emotet”への対策方法を引用、一部追記してご紹介しておきます。

また、JPCERT/CCより、Emotet感染有無の確認を行うツール「EmoCheck」がリリースされています。気になる方や企業は以下のリンク先よりダウンロードしてチェックしてみてください。

この“Emotet”、非常に厄介であざとい危険なマルウェアです。ぜひ皆さんもメールに添付されたWord形式のファイルは安易に実行しない、zipファイルの取り扱いには十分注意するようお気を付けくださいませ。

参考リンク:

■マルウエアEmotetへの対応FAQ|JPCERT/CC

■マルウエア Emotet の感染に関する注意喚起|JPCERT/CC

■マルウエア Emotet の感染活動について|JPCERT/CC

そして2020年11月、日本国内においてバンキングマルウェア「IcedID」のダウンローダーの検知が多数観測されているとの事。「IcedID」は2017年に登場が報告されている比較的古いマルウェアです。登場当初はネットバンキングの情報詐取を行うバンキングトロジャンとして認識されていましたが、現在では「Emotet」と同様に情報窃取の対象を拡大するとともに、他のマルウェアのローダーとしても活動することがあるとの事。感染経路は「Emotet」と同様にメール経由によるOfficeのマクロ機能が利用されているようです。改めて十分ご注意ください。

他にも、以前から問題になっているリモートデスクトップサービスに関する重大な脆弱性「BlueKeep」に対する注意喚起をMicrosoftは引き続き行っています。「BlueKeep」はランサムウェア「WannaCry」の再来とも評され、脆弱性を放置したままPCを利用するのは非常に危険です。「WannaCry」では個人や企業の被害だけでなく、欧州では病院が閉鎖される事態も発生しています。日本の企業も被害に遭いました。皆さん改めて最新の月例パッチを早急に適用するよう心がけてください。脆弱性の深刻さから、サポート切れのWindows XPやWindows Server 2003にもこの脆弱性の修正プログラムが提供されていますが、こちらは手動で更新作業を行う必要がある点にはご注意を。

- CVE-2019-0708 | リモート デスクトップ サービスのリモートでコードが実行される脆弱性

- CVE-2019-0708のユーザー向けガイダンス | リモート デスクトップ サービスのリモートでコードが実行される脆弱性:2019年5月15日(Windows XP/Windows Server 2003向け)

次にOffice関連の話題。2018年10月31日より、Microsoft Office 365ではTLS 1.0および1.1のサポート廃止が予定されています。これにより、TLS 1.2をサポートしない古いブラウザ等では、Office 365に接続できなくなる可能性があります。利用中のユーザーは十分ご注意ください。

また、2020年前半、Internet Explorer 11, Microsoft Edge にて、TLS 1.0およびTLS 1.1を既定で無効化する措置を行う予定となっています。こちらも利用中のユーザーはご注意ください。「Google Chrome」も最新の“84”にて、ついにTLS 1.0/TLS 1.1は削除されました。利用中のユーザーは十分ご注意ください。

TLS 1.2 を使用できないクライアントの一例

- Android 4.3 およびそれ以前のバージョン

- Firefox 5.0 およびそれ以前のバージョン

- Windows 7 上の Internet Explorer 8 ~ 10 およびそれ以前のバージョン

- Windows Phone 8.0 上の Internet Explorer 10

- Safari 6.0.4/OS X10.8.4 およびそれ以前のバージョン

Windows 10の以下のバージョンはサポート終了となっています。

■初期バージョン「1507」は、2017年5月9日(米国時間)にサポートが終了となりました。

■「Windows 10 November Update(1511)」のサポートが2017年10月10日で終了しました。

■Windows 10 バージョン 「1607」(Anniversary Update

■Windows 10 バージョン 「1703」のサポートが2018年10月10日で終了しました。

■Windows 10 バージョン 「1709」のサポートが2019年4月9日で終了しました。

■Windows 10 バージョン 「1709」“Enterprise”“Education”の両エディションは2020年10月13日でサポート終了となりました。

■Windows 10 バージョン 「1803」 (Home、Pro、Pro for Workstation、IoT Core)、およびWindows Server バージョン 「1803」 (Datacenter Core、Standard Core) のサポートが2019年11月12日で終了しました。

■Windows 10 Version 1803 (Enterprise、Education、IoT Enterprise)、Windows 10 Version 1809 (Home、Pro、Pro for Workstation、IoT Core)、Windows Server Version 1809 (Datacenter Core、Standard Core)のサポートが2020年11月10日で終了しました。

参考:2020 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

そして2020年1月14日、「Windows 7」の延長サポートがついに終了しました。現在Windows 7を利用している方は、Windows 10への移行を速やかにご検討ください。FBIも「Windows 7」のセキュリティリスクについて注意喚起を行っています。ランサムウェア「WannaCry」の被害にあったOSの約98%がWindows 7だったとの事なので、他人事と思わず、早急に対処するようにしてください。

企業向けではありますが、Windows 7の延長セキュリティアップデート(ESU)(2023年1月まで/有償)を購入することは可能です。企業などで早期のWindows 10移行が難しい場合はご検討ください。Windows 7 ESUはデバイスごとに販売され、1年ごとに料金が値上がりしていく予定との事。

次に「Office 2010」「Office 2016 for Mac」も2020年10月13日をもってサポートが終了しました。今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、利用を続けることは非常に危険です。出来るだけ早急に「Office 2021」やサブスク型の「Microsoft 365」に乗り換えましょう。「Office 365 Personal」はPC(Windows, Mac)、タブレット(iPad、Android、Windows)、スマートフォンに何台でもインストール可能(同時利用可能台数5台)なので、環境によっては案外お得かもしれません。企業でも案外無頓着な事例を今まで多数見てきました。「とりあえずサポートが切れても動けば良い」などと安易に考えず、早急に対処するようお願いします。

※サポートが終了すると、PCを常に最新の情報に保つためのセキュリティ更新プログラムの提供が停止し、使用中のPCが重大なリスクにさらされ続ける事になります。

個人的なWindows 10パソコン買い替え時のおすすめスペックなどは以下の記事でまとめています。良かったら参考にしてみてください。

また、最近購入した「Surface Laptop 3 15インチ」モデルはなかなか素晴らしい仕上がりでした。気になる方はレビューをまとめているのでご参考に。

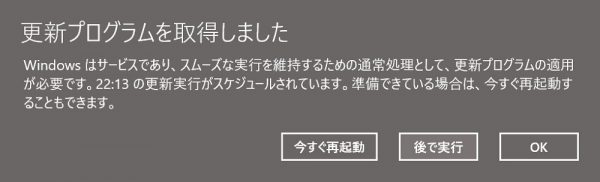

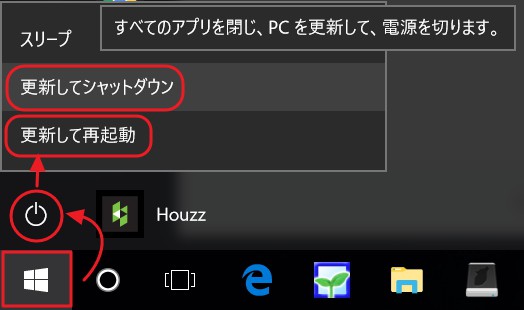

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

Windows 10の場合は、再起動等が必要な場合は以下のような指示がポップアップで出ます。速やかに再起動させましょう。

Windows 10 May 2019 Update(1903)適用後は、このような更新通知アイコンが表示されるようになっています。

【スタートボタン>電源】と進み、以下のような【更新してシャットダウン】【更新して再起動】の指示が出ている場合は、速やかに指示通り再起動などを行うようにしましょう。

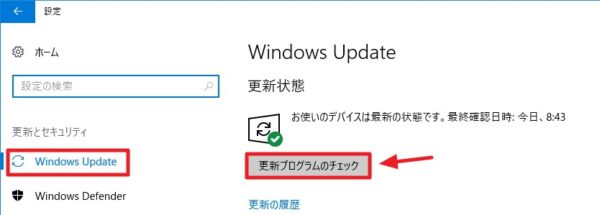

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もありますが、その場合“上級ユーザー”とみなされ、場合によっては不安定なプログラムが配信される可能性もあります。

気になる方のみ手動でチェックしてみてください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

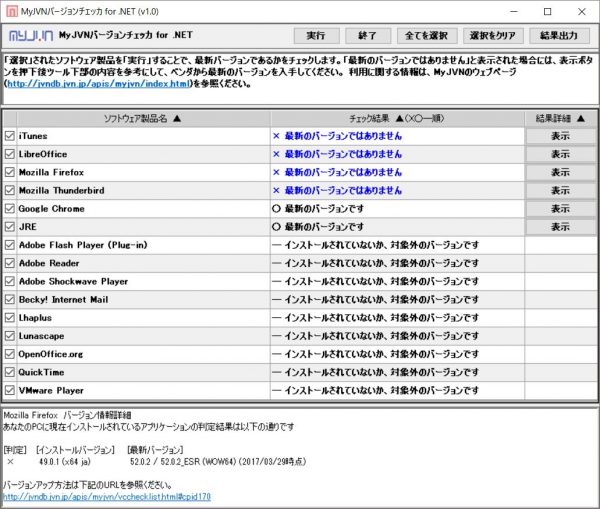

新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく!「MyJVN バージョンチェッカ」の使用がおすすめ!

その他、新Microsoft Edge、Google Chrome、Firefox、Adobe関連、Javaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ関連も重大な脆弱性が度々発覚しています。十分ご注意ください。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。(現時点で新Microsoft Edgeには未対応)

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

「Windows Defender」で月に1度は全ファイルの検査をしておくと安心。

最後に、全てのアップデート作業が完了したら、念のために「Windows Defender」でPC内の全ファイルを検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に「Windows Defender」にて誤検出がおこる可能性もあります。必要に応じてご使用ください。

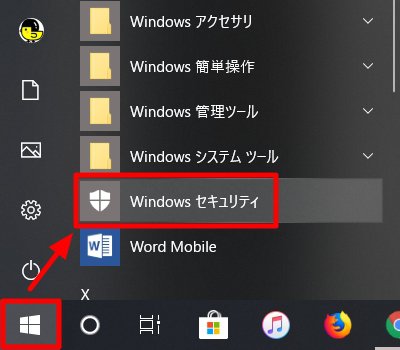

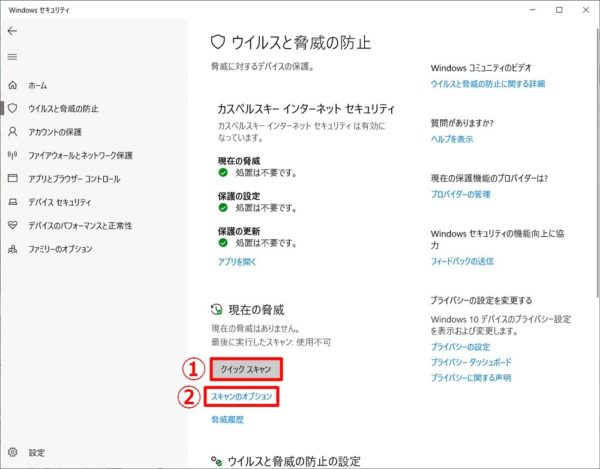

左下の【スタート】ボタンをクリックし、【Windows セキュリティ】をクリックします。

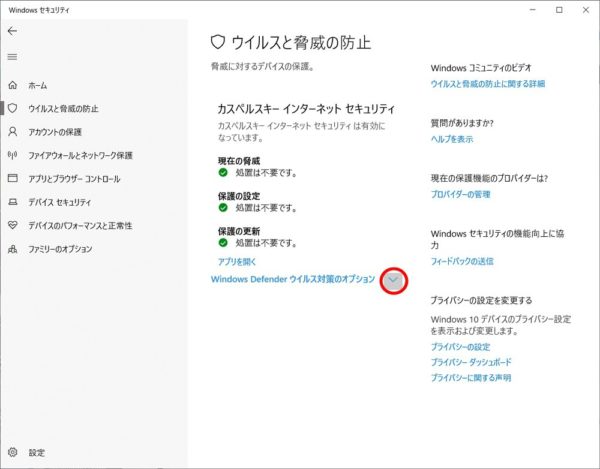

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックします。

【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、【Windows Defender ウイルス対策のオプション】の【∨】をクリックします。

下部に表示される【定期的なスキャン:オン】にします。ユーザーアカウントの制御が表示されたら【はい】をクリックしてください。

とりあえずサクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

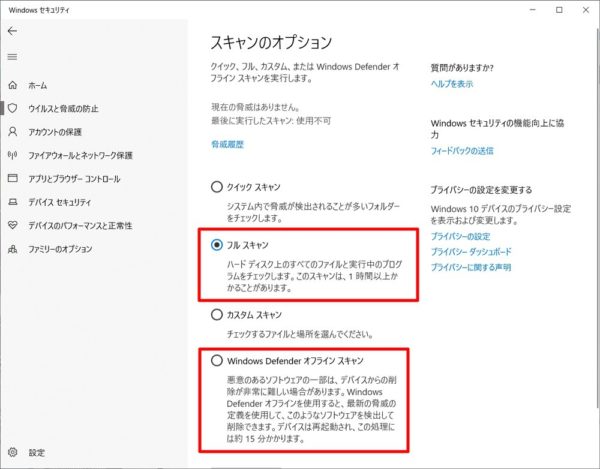

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Windows Defender オフライン スキャン】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

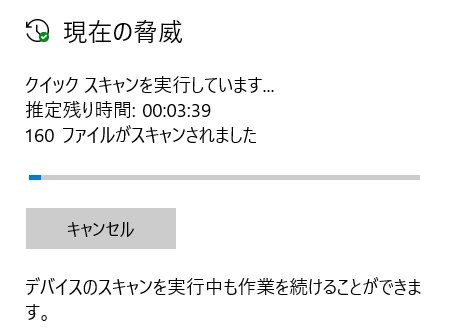

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、各種アップデート作業やウイルスチェックをぜひこの機会に行っておきましょう。

また、「Windows 10 May 2020 Update」から、新たに「Windows セキュリティ」に「評価ベースの保護」が追加されています。これを有効にしておくと「望ましくないアプリ(PUA)」をブロックできるので、興味のある方は試してみてくださいね。

コメント

アップデートが終了しました。今のところ、不具合はありません。

お疲れさまでした!こちらも特に問題なく動作しております。