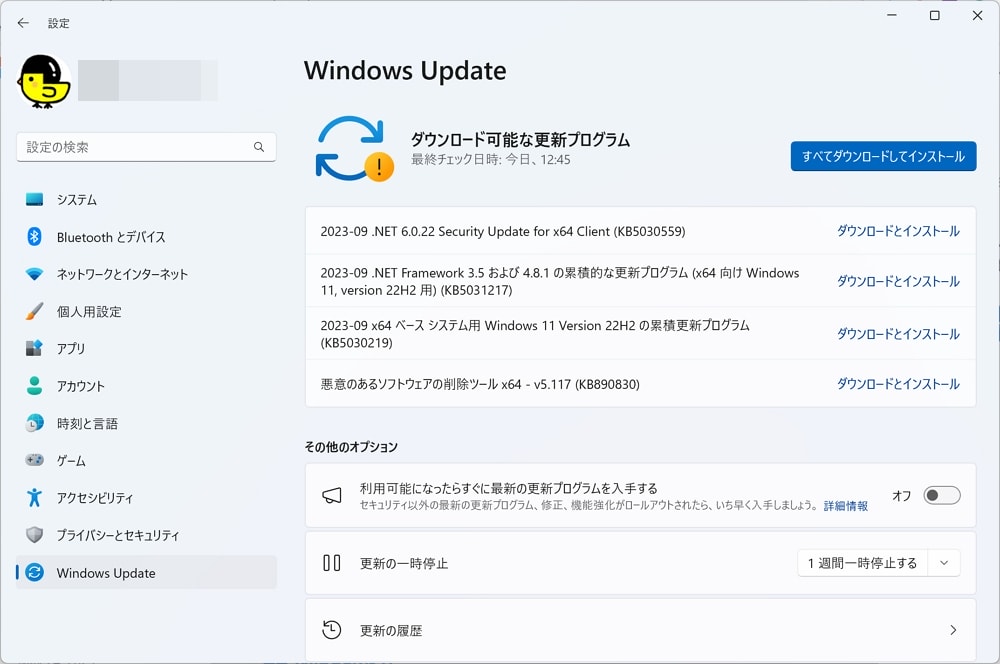

2023年9月13日、マイクロソフトが9月の月例セキュリティ更新プログラム/ Windows Update の配信を開始しました。Windows 11 バージョン22H2には「KB5030219」が、Windows 10 バージョン22H2には「KB5030211」が配信されます。

今月の月例パッチ/更新プログラムでは59件の脆弱性が修正されています。このうち2件は既に悪用の事実のあるゼロデイ脆弱性であり、他に5件は最も深刻なタイプの脆弱性の1つである特権昇格、なりすまし、リモートコード実行が可能なため「Critical」に分類されています。

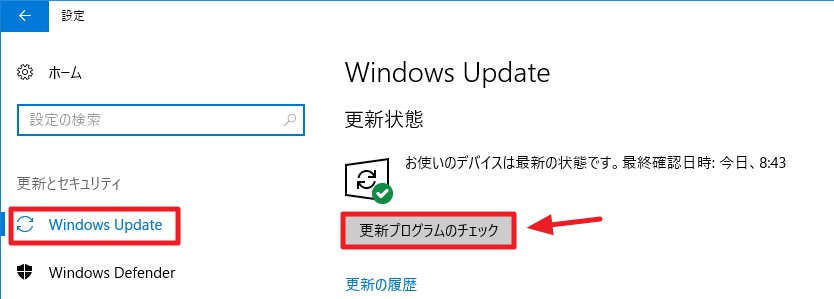

なお、情報公開後は積極的に悪用される可能性が高まります。現在アップデートを適用する時間がある方は、以下の通り「更新プログラム」をチェックして速やかに適用しておくことを推奨いたします。

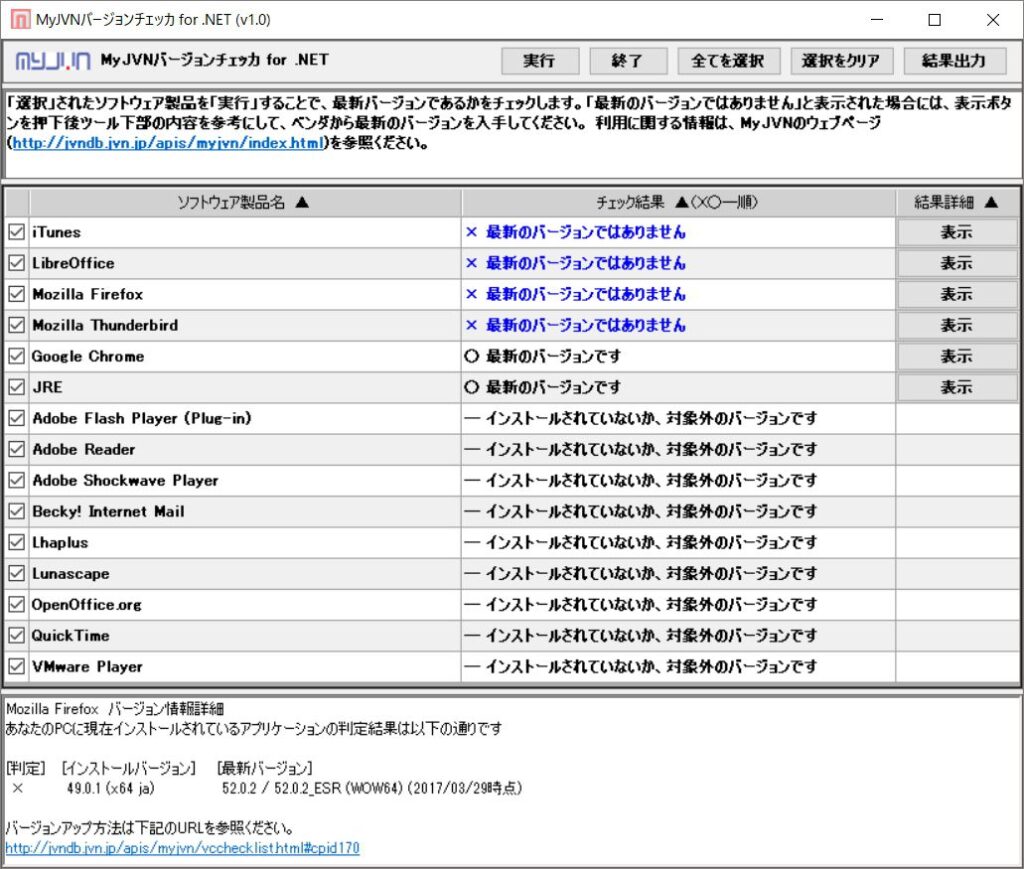

Microsoftの月例パッチ以外にも、「Adobe」関連や「Microsoft Edge」「Chrome」「Firefox」などの各種ブラウザ向けアップデートは随時配信されています。「MyJVN バージョンチェッカ」などを使ってしっかり最新の状態にアップデートしておきましょう。

そして今月のパッチ適用時の注意点として、第13世代Intel Core i9プロセッサを利用中、かつMSIのIntel 700または600シリーズ マザーボードを利用している場合、BIOSのバージョンによってはブルースクリーンエラーが発生する可能性があります。事前に最新のBIOSにアップデートするなどご注意を。

※現状他メーカーでの報告はありませんが、念のためにアップデート適用時はご注意ください。

※ブルースクリーン(BSoD)エラー発生時は「UNSUPPORTED_PROCESSOR」というメッセージが表示されます。

- Windows 11:KB5030219の概要

- Windows 10:KB5030211の概要

- 2023年9月「Windows Update」での不具合について

- 2023年9月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

- 2023年9月の「月例パッチ/Windows Update」のポイント&その他の注意点まとめ

- 新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

- 「Microsoft Defender」で月に1度は全ファイルの検査をしておくと安心。

- 併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

Windows 11:KB5030219の概要

Windows 11 22H2向けの「KB5030219」では、セキュリティ更新と共に、先日配信されたオプションパッチ「KB5029351」の内容も含まれています。

この更新では、Windowsオペレーティングシステムのセキュリティ問題への対処と共に、「KB5029351」適用後に発生していた「固定キー」メニューに空白のメニュー項目が表示される不具合の修正、スマートカードを使用してコンピュータを Active Directory ドメインに参加または再参加すると、認証に失敗することがある不具合の修正が行われています。

そしてオプションパッチ「KB5029351」では、検索ボックスの表示に影響する問題の修正や検索アプリの信頼性向上、仮想印刷キューに送信される印刷ジョブがエラーなしで失敗する不具合の修正、大きなセクターサイズを持つストレージメディアでBitLockerを使用する際にWindowsに障害が発生する問題の修正、設定アプリのWindows バックアップ ページでトグルをオンにしても設定が同期されない現象の改善などが行われています。

新機能としては、検索ボックスに新しいホバー動作が追加、アプリのデフォルト設定に影響を与える機能の追加などが行われています。

Windows 10:KB5030211の概要

Windows 10の「KB5030211」では、セキュリティ更新と共に、先日配信されたオプションパッチ「KB5029331」の内容も含まれています。

この更新では、Windowsオペレーティングシステムのセキュリティ問題への対処と共に、スマートカードを使用してコンピュータを Active Directory ドメインに参加または再参加すると、認証に失敗することがある不具合の修正が行われています。

そしてオプションパッチ「KB5029331」では、検索ボックスの表示に影響する問題の修正、日本語の文字が他のアプリに送信されない不具合の修正、仮想印刷キューに送信される印刷ジョブがエラーなしで失敗する不具合の修正、リモートデスクトップで複数のアプリケーションを使用すると切断される不具合の修正などが行われています。

新機能としては、Windowsの現在地検出方法が改善され、より良い天気・ニュース・交通情報を提供できるようになった他、Windows バックアップ アプリの追加も行われています。

2023年9月「Windows Update」での不具合について

2023年9月の「Windows Update」では、現時点で大きな不具合報告は入ってきておりません。今後も不具合情報が入り次第、このページに追記していきます。

※このページを再訪問した際は、念のためにブラウザの【更新】を行ってください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

参考:Windows 11に関する不具合情報

※Windows 11に関する不具合情報は以下のページにまとめてあります。

参考:Windows 10に関する不具合情報

※Windows 10に関する不具合情報はマイクロソフト公式サイトにてご確認ください。

※「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。

- Windows 11:Windows Update適用後、不具合が出た際に特定の更新プログラムをアンインストールする方法

- Windows 10:「インストールされた更新プログラム」を手動でアンインストール/削除する方法

- Windows 11:Windows Updateに失敗!KB5029263をインストールすると0x80070002エラーが出る際の対処方法/直し方

2023年9月の「月例パッチ/Windows Update」の配信内容/セキュリティ更新プログラム一覧

2023年9月の「月例パッチ/Windows Update」が配信開始になりました。配信内容/セキュリティ更新プログラム一覧は以下の通りです。

対象:Windows 11 v22H2, v21H2

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

v22H2 5030219

v21H2 5030217

対象:Windows 10 v22H2, v21H2

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

5030211

対象:Windows Server 2022 (Server Core installationを含む)

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

5030216

Security Hotpatch Update 5030325

対象:Windows Server 2019 , 2016 (Server Core installation を含む)

最大深刻度:重要

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2019 5030214

Windows Server 2016 5030213

対象:Windows Server 2012 R2, Windows Server 2012 (Server Core installation を含む)

最大深刻度:重要

最も大きな影響:特権の昇格

関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2012 R2 Monthly Rollup 5030269

Security Only 5030287

Windows Server 2012 Monthly Rollup 5030278

Security Only 5030279

対象:Microsoft Office

最大深刻度:重要

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates

対象:Microsoft SharePoint

最大深刻度:重要

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/officeupdates/sharepoint-updates

対象:Microsoft Exchange Server

最大深刻度:重要

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/exchange

September 2023 release of new Exchange Server CVEs (resolved by August 2023 Security Updates)

対象:Microsoft .NET

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/dotnet

対象:Microsoft Visual Studio

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/visualstudio

対象:Microsoft Dynamics 365

最大深刻度:重要

最も大きな影響:なりすまし

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/dynamics365

対象:Azure 関連のソフトウェア

最大深刻度:緊急

最も大きな影響:リモートでコードの実行が可能

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/azure

対象:Microsoft Malware Protection Engine

最大深刻度:重要

最も大きな影響:セキュリティ機能のバイパス

関連するサポート技術情報またはサポートの Web ページ:

https://learn.microsoft.com/system-center

データ引用元:2023 年 9 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

詳細なアップデート内容については、マイクロソフトの公式サイトでご確認ください。

Windows:2023年9のゼロデイ脆弱性に関する情報

2023年9月の月例パッチでは、2件のゼロデイ脆弱性が修正されています。これらの脆弱性は更新プログラムが公開されるよりも前に悪用や脆弱性の詳細が一般へ公開されていることが確認されており、早急なアップデートの適用が必須です。

本日のアップデートで修正されたゼロデイ脆弱性は次の2つです。

- CVE-2023-36761:Microsoft Word の情報漏えいの脆弱性

Microsoft は、攻撃者が SYSTEM 権限を取得できるようにする、積極的に悪用されているローカル権限昇格の脆弱性を修正しました。 - CVE-2023-36802:Microsoft Stream Services サービスのプロキシの特権の昇格の脆弱性

Microsoft は、プレビュー ペインを含むドキュメントを開くときに NTLM ハッシュを盗むために使用される可能性がある、積極的に悪用されている脆弱性を修正しました。これらの NTLM ハッシュは、解読されたり、NTLM リレー攻撃に使用されたりして、アカウントにアクセスする可能性があります。

2023年9月:他社の公開している主なセキュリティアップデート情報

マイクロソフト以外の主要メーカーが公開している2023年9月のセキュリティアップデート情報は以下の通りです。AndroidやiPhoneなどを利用中のユーザーもアップデートを忘れずに適用しておきましょう。

- Apple、スパイウェア「Pegasus」をインストールする攻撃に使用されていた「BLASTPASS」と呼ばれる新たなゼロデイエクスプロイトチェーンを修正しました。

- Atlas VPN は、ユーザーの実際の IP アドレスを暴露する可能性のある Linux クライアントのゼロデイを修正しました。

- Asusは、SUS RT-AX55、RT-AX56U_V2、RT-AC86Uルーターの3つの重大なリモートコード実行のバグを修正しました。

- シスコは、さまざまな製品のセキュリティアップデートをリリースし、Cisco ASA デバイスのゼロデイについて警告しました。

- Googleは、Android September 2023とChromeのアップデートをリリースし、積極的に悪用される脆弱性を修正しました。

- MSIは、Windowsの「UNSUPPORTED_PROCESSOR」エラーを修正するBIOSアップデートをリリースしました。

- 4件のセキュリティ脆弱性を修正した「Notepad++ 8.5.7」をリリースしました。

- SAPは、2023年9月のパッチデーアップデートをリリースしました。

- VMware は、VMware Tools の脆弱性を修正しました。

2023年9月の「月例パッチ/Windows Update」のポイント&その他の注意点まとめ

2023年9月の「月例パッチ/Windows Update」のポイントとその他の注意点をまとめておきます。

■Windowsオペレーティングシステムのセキュリティ問題への対処などが含まれます。

■「KB5029351」適用後に発生していた「固定キー」メニューに空白のメニュー項目が表示される不具合の修正

■スマートカードを使用してコンピュータを Active Directory ドメインに参加または再参加すると、認証に失敗することがある不具合の修正

■検索ボックスの表示に影響する問題の修正

■検索アプリの信頼性向上

■仮想印刷キューに送信される印刷ジョブがエラーなしで失敗する不具合の修正

■大きなセクターサイズを持つストレージメディアでBitLockerを使用する際にWindowsに障害が発生する問題の修正

■設定アプリのWindows バックアップ ページでトグルをオンにしても設定が同期されない現象の改善

■検索ボックスに新しいホバー動作が追加

■アプリのデフォルト設定に影響を与える機能の追加

■Windowsオペレーティングシステムのセキュリティ問題への対処などが含まれます。

■スマートカードを使用してコンピュータを Active Directory ドメインに参加または再参加すると、認証に失敗することがある不具合の修正

■検索ボックスの表示に影響する問題の修正

■日本語の文字が他のアプリに送信されない不具合の修正

■仮想印刷キューに送信される印刷ジョブがエラーなしで失敗する不具合の修正

■リモートデスクトップで複数のアプリケーションを使用すると切断される不具合の修正

■Windowsの現在地検出方法が改善され、より良い天気・ニュース・交通情報を提供できるように

■Windows バックアップ アプリの追加

■今月のセキュリティ更新プログラムで修正された脆弱性のうち、以下の脆弱性は更新プログラムが公開されるよりも前に悪用や脆弱性の詳細が一般へ公開されていることが確認されています。ユーザーは更新プログラムの適用を早急に行ってください。脆弱性の詳細は、各CVEのページを参照してください。

- CVE-2023-36802 Microsoft Stream Services サービスのプロキシの特権の昇格の脆弱性

- CVE-2023-36761 Microsoft Word の情報漏えいの脆弱性

以下、その他の既知の注意点をまとめておきます。

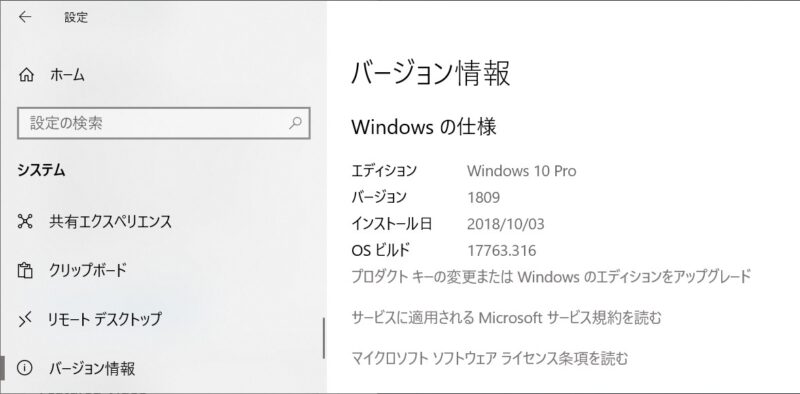

まずはサービス終了のお知らせから。

一般ユーザー向けではありませんが、Windows Server 2012 / 2012 R2のサポートが2023年10月10日(米国時間)に終了します。これらの製品を引き続き使用すると、セキュリティ リスクにさらされる可能性があります。サポートが終了する製品をご利用のユーザーは、アップグレードをご検討ください。

Windows 10 version 21H2 のサポートが6月14日をもって終了しています。また、Windows 10 version 20H2 Enterprise/Educationのサポートが2023年5月10日に終了しています。利用中のユーザーは早めにアップデートしておきましょう。

Windows 7(企業向けESU)とWindows 8.1は2023年1月10日をもってサポート終了となっています。今後は基本的にセキュリティアップデートが配信されませんので、早急にPCの買い替えや、Windows 11、もしくはWindows 10へのアップグレードを行ってください。企業の方もご注意ください。現在もWindows 7やWindows 8.1を利用しているユーザー様も一定数いらっしゃいますが、早急に対応してください。

「Office 2013」は2023年4月11日をもってサポート終了しました。今後はセキュリティパッチの配信も無くなり利用を続けるのは非常に危険です。早急に「Office 2021」や「Microsoft 365」への切り替えを検討して下さい。

2022年6月16日(日本時間)をもって、ついにWindows 10 Home/Pro等の「Internet Explorer 11(IE11) デスクトップ アプリケーション」サポートが終了となりました。もしもIEしかサポートしないページ/サイト/アプリについては、Microsoft Edgeの「IEモード」を利用してください。詳細は以下のページをご参照ください。

なお、2023年2月14日をもって、MicrosoftはWindows 10の「Internet Explorer 11」(IE11)の完全無効化を実施します。無効化はMicrosoft Edgeのアップデートを介して行われ、今後は「Microsoft Edge」へ強制リダイレクト処理が行なわれます。

TLS 1.0および1.1は、2023年9月以降のWindows 11インサイダー プレビューとそれ以降にリリースされるWindows OSから、既定で無効になる予定です。TLS 1.0および1.1を利用中のユーザーは、TLS 1.2以降への移行をご検討ください。詳細については、「TLS 1.0 and TLS 1.1 soon to be disabled in Windows」を参照してください。

続いてマルウェアやランサムウェアに関する注意喚起です。

昨今、特に政府や企業、公共機関などを標的としたランサムウェア攻撃が活発化しています。先日も病院がランサムウェアに感染し、電子カルテが閲覧できなくなる深刻な被害が発生しました。また、Emotetの活動も再度活発化しているとの事。国内でもライオンやテスコムなど、多数の企業から被害報告が上がってきています。

ただし、先日被害にあった病院はPCが古く動作に支障を来すとの理由から、業者の指示でセキュリティ対策ソフトをオフにしていたそうです。セキュリティ対策ソフトがオンで最新の状態なら防げた可能性もあったようなので、現在使用しているPCのセキュリティ対策ソフトがきちんと動作しているかは必ずチェックしておきましょう。

また、Emotetが進化し、最近は新たにショートカットリンク(.lnk)ファイルを使った攻撃や、Google Chromeからカード情報を搾取する攻撃も確認されています。不審なメールは開かない、Wordマクロの自動実行の無効化などの対策と共に、ショートカットリンク(.lnk)にも十分注意してください。

他にも、2023年3月16日には、Microsoft OneNote形式のファイル(.one)を悪用してEmotetへ感染させる新たな手口も確認されています。こちらもお気を付けください。

そして利用している各種ソフトウェアを常に最新にし、OSやドライバなどのアップデートもしっかり適用しておきましょう。セキュリティ対策ソフトの導入も必須です。また、企業などはゼロトラスト(何も信頼しない)を前提としたセキュリティ対策なども検討してください。

参考リンク:Emotet(エモテット)と呼ばれるウイルスへの感染を狙うメールについて/IPA

セキュリティ対策ソフトとしては、個人的にノートンが動作も安定していておすすめ。次点でESETでしょうか。ウイルスバスターは不具合や脆弱性の発覚が多いので個人的にはあまり使いたくないです。また、カスペルスキーはロシアの企業であり、アメリカの連邦通信委員会(FCC)が2022年3月25日付けで、「アメリカの国家安全保障に容認できないリスクをもたらすと見なされる通信機器およびサービスのリスト(セキュリティリスクリスト)」に追加したと発表しています。わざわざ現在の情勢でカスペルスキーを積極的に選ぶ理由は無いかと思います。

参考記事:GIGAZINE

最も安全なデータバックアップ方法は、外付けHDDなどに定期的にバックアップし、その後USB/LANケーブルを抜く、もしくは電源をオフにしておくというものです。(オフラインデータ保管)

大切なデータ(仕事のデータや家族写真、ホームビデオなど)はしっかり守りましょう。

続いてWindowsのサポート終了に関する情報です。

■Windows 10 Enterprise and Education、Version 1909、Windows 10 Home and Pro、Version 20H2、Windows 10 IoT Enterprise、Version 1909のサポートが2022年5月10日で終了しました。

■Windows 10 Enterprise and Education、Version 21H1、Windows 10 Home and Pro、Version 21H1、Windows 10 IoT Enterprise、Version 21H1のサポートは2022年12月14日で終了しました。

■Windows 7 拡張セキュリティ更新プログラム 3年目、およびWindows 8.1のサポートは2023年1月10日で終了しました。

■Windows 10 version 20H2 Enterprise/Educationのサポートは2023年5月9日に終了しました。

■Windows 10 version 21H2 のサポートは6月14日をもって終了しました。

■Windows Server 2012 / 2012 R2のサポートが2023年10月10日(米国時間)に終了します。

参考:

■2022 年にサポートが終了する製品|Microsoft

■2023 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

次にOfficeに関する情報です。「Office 2013」は2023年4月11日をもってサポート終了しました。「Office 2010」「Office 2016 for Mac」も2020年10月13日をもってサポートが終了しています。

今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、利用を続けることは非常に危険です。出来るだけ早急に「Office 2021」やサブスク型の「Office 365」に乗り換えましょう。「Office 365 Personal」はPC(Windows, Mac)、タブレット(iPad、Android、Windows)、スマートフォンに何台でもインストール可能(同時利用可能台数5台)なので、環境によっては案外お得かもしれません。企業でも案外無頓着な事例を今まで多数見てきました。「とりあえずサポートが切れても動けば良い」などと安易に考えず、早急に対処するようお願いします。

※サポートが終了すると、PCを常に最新の情報に保つためのセキュリティ更新プログラムの提供が停止し、使用中のPCが重大なリスクにさらされ続ける事になります。

ちなみに現在管理人は、Windows 11搭載の「Surface Pro 8」を購入て愛用しています。なかなか良い仕上がりで満足していますよ。現在は「Surface Pro 9」が販売中となっていますがマイナーアップデートなので、新旧のスペックを比較して気になる方は購入を検討してみてください。

以前購入した「Surface Laptop 3 15インチ」モデルもなかなか素晴らしい仕上がりでした。気になる方はレビューをまとめているのでご参考に。こちらも現在は「Surface Laptop 5」が販売中です。同じくマイナーアップデートですが、最新のCPU等利用したい方はご検討ください。あえて型落ちをお得に購入するのもありかもしれませんが。

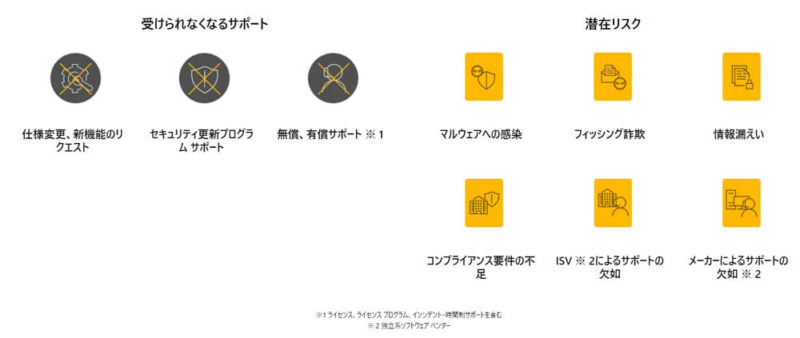

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

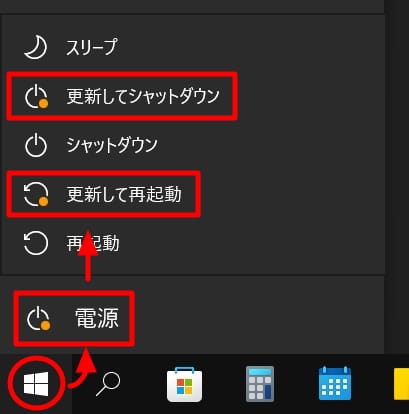

Windows 10の場合は、再起動等が必要な場合は以下のような更新通知アイコンが表示されるようになっています。速やかに再起動させましょう。

【スタートボタン>電源】と進み、以下のような【更新してシャットダウン】【更新して再起動】の指示が出ている場合は、速やかに指示通り再起動などを行うようにしましょう。

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もあるので試してみてください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ

その他、新Microsoft Edge、Google Chrome、Firefox、Adobe関連、Javaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ関連も重大な脆弱性が度々発覚しています。十分ご注意ください。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

「Microsoft Defender」で月に1度は全ファイルの検査をしておくと安心。

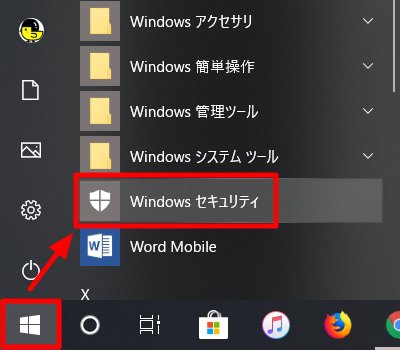

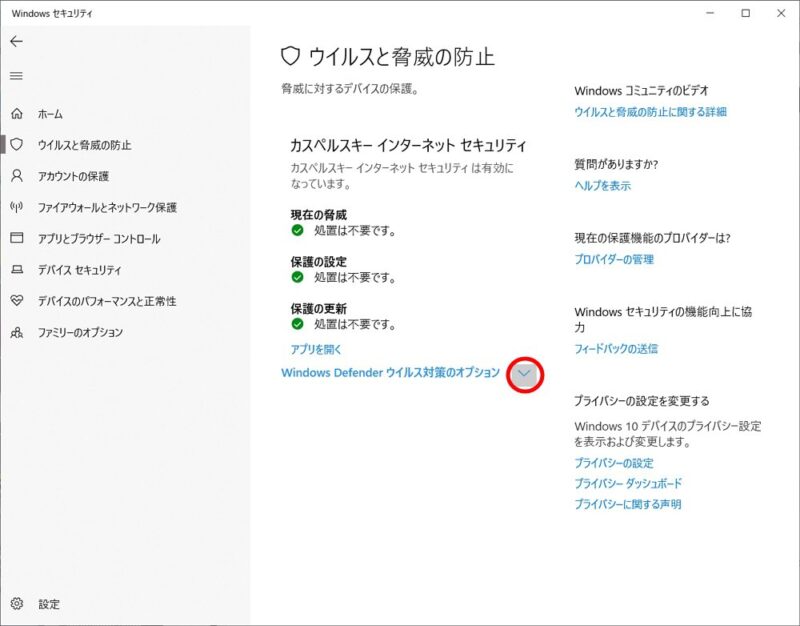

全てのアップデート作業が完了したら、念のために「Microsoft Defender」でPC内の全ファイルを検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に「Microsoft Defender」にて誤検出がおこる可能性もあります。必要に応じてご使用ください。

左下の【スタート】ボタンをクリックし、【Windows セキュリティ】をクリックします。

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックします。

【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、【Windows Defender ウイルス対策のオプション】の【∨】をクリックします。

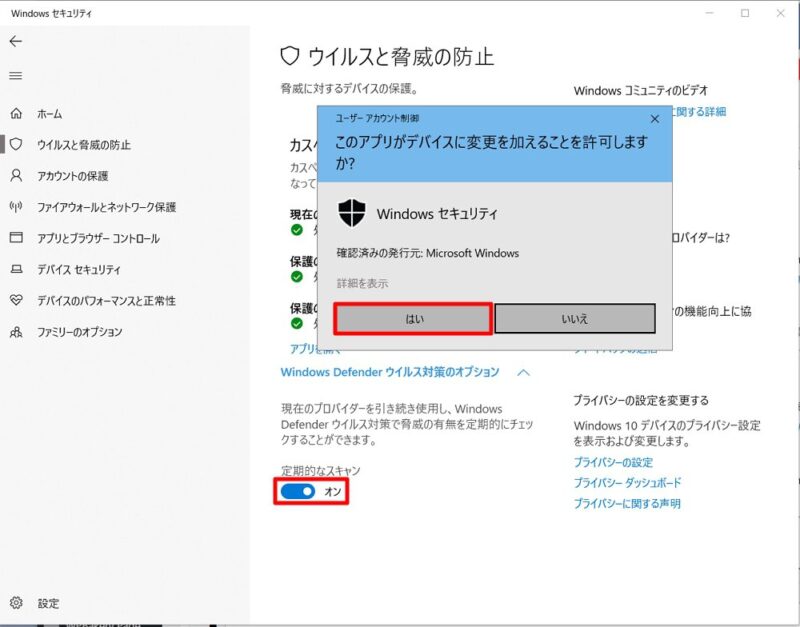

下部に表示される【定期的なスキャン:オン】にします。ユーザーアカウントの制御が表示されたら【はい】をクリックしてください。

とりあえずサクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

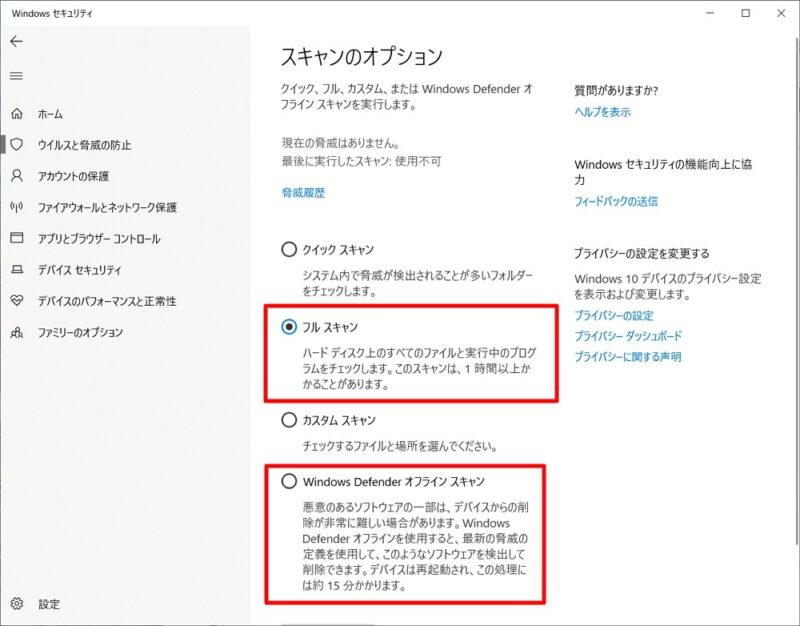

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Windows Defender オフライン スキャン】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

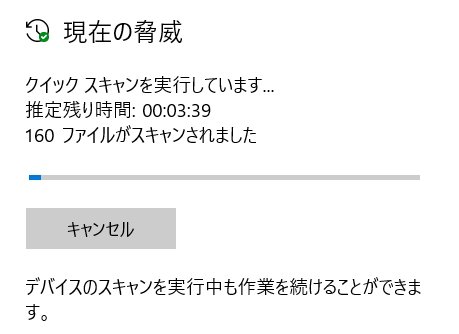

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、各種アップデート作業やウイルスチェックをぜひこの機会に行っておきましょう。

また、「Windows 10 May 2020 Update」から、新たに「Windows セキュリティ」に「評価ベースの保護」が追加されています。これを有効にしておくと「望ましくないアプリ(PUA)」をブロックできるので、興味のある方は試してみてくださいね。

併用を推奨!「am I infected?」でIoT機器の無料検査も定期的に行っておこう!

2022年2月24日から、横浜国立大学 情報・物理セキュリティ研究拠点がIoT機器のマルウェア感染と脆弱性を確かめる無料検査サービス「am I infected?」を開始しています。

PCはもちろん、iPhoneやAndroidスマホ、タブレットなどから簡単に利用できるので、上記の「Microsoft Defender」でのウイルスチェックと併せて利用しておくと良いでしょう。

利用方法は過去記事をご参照くださいね。

コメント