本日AppleがiPhone 11以降のiPhone向けにiOS26.4を、iPad向けにiPadOS26.4の配信を開始しました。

今回のアップデートでは、多数の新機能が追加されています。Apple Musicでは、検索に“コンサート”が追加。ライブラリ内のアーティストの近くで開催されるショーを見つけることができ、聴いているものに基づいて新しいアーティストのおすすめが表示されます。また、AirPods Max 2への対応、8個の新しい絵文字の追加、素早くタイプ入力したときのキーボードの正確性向上など、色々な機能が追加されています。ぜひ試してみましょう。

他にも、重要なバグ修正とセキュリティアップデートも含まれます。

今回のiOS26.4では、CVE番号ベースで38件の脆弱性修正が行われています。iOS26利用中のユーザーは、至急アップデートを適用しておきましょう。

iOS26.4/ iPadOS26.4以外にも、以下のアップデートも配信されています。こちらも該当するデバイスを利用している方は速やかに適用しておきましょう。

- iOS 18.7.7 and iPadOS 18.7.7

- macOS Tahoe 26.4

- macOS Sequoia 15.7.5

- macOS Sonoma 14.8.5

- tvOS 26.4

- watchOS 5.3.10

- watchOS 8.8.2

- watchOS 26.4

- visionOS 26.4

- Safari 26.4

- Xcode 26.4

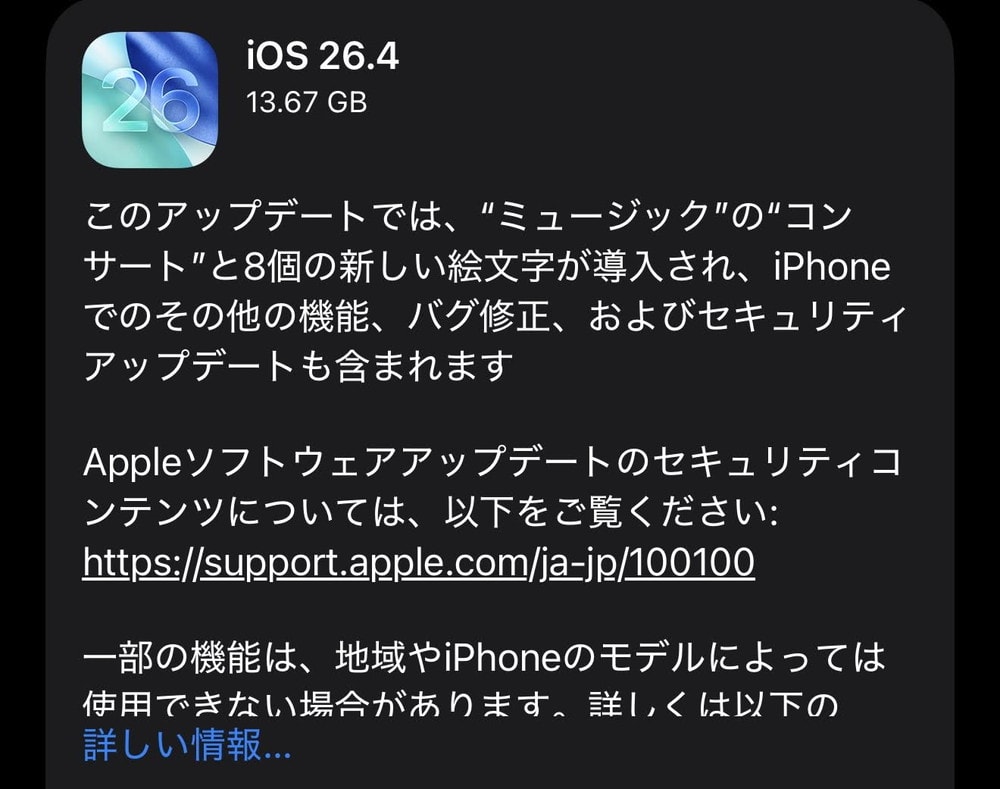

iOS26.4のアップデート内容

iOS26.4のアップデート内容は以下の通りです。

このアップデートでは、“ミュージック”の“コンサート”と8個の新しい絵文字が導入され、iPhone でのその他の機能、バグ修正、およびセキュリティアップデートも含まれます

Appleソフトウェアアップデートのセキュリティコンテンツについては、以下をご覧ください:

https://support.apple.com/ja-jp/100100一部の機能は、地域やiPhoneモデルによっては使用できない場合があります。詳しくは以下のWebサイトをご覧ください:

https://apple.com/jp/ios/feature-availability/今回のアップデートのように、ソフトウェアアップデートでは、新機能やさまざまな改善が追加される一方で、パフォーマンスやバッテリー駆動時間に影響する場合があります。詳しくは以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/125039

Apple Music

- “コンサート”では、ライブラリ内のアーティストの近くで開催されるショーを見つけることができ、聴いているものに基づいて新しいアーティストのおすすめが表示されます

- コントロールセンターのオフラインミュージック認識では、インターネットに接続されていなくても曲が識別され、接続されたときに結果が自動的に配信されます

- “スリープ”、“チル”、“仕事効率化”、および“ウェルビーイング”の“アンビエント”ウィジェットにより、キュレーションされたプレイリストがホーム画面に表示されます

- フルスクリーンの背景により、アルバムやプレイリストのページの外観がよりイマーシブになります

アクセシビリティ

- “明るいエフェクトを減らす”設定により、ボタンなどの要素をタップしたときに明るく点滅するのを最小限に抑えることができます

- メディアの視聴中にキャプションのアイコンから字幕やキャプションの設定にアクセスできるため、より簡単に検索、カスタマイズ、プレビューができます

- “視差効果を減らす”設定では、画面上の動きに敏感なユーザのためにLiquid Glassのアニメーションをより確実に低減できます

その他

このアップデートには、以下の機能強化も含まれます:

- AirPods Max 2に対応しました

- 絵文字キーボードで、シャチ、トロンボーン、土砂崩れ、バレエダンサー、歪んだ顔などの8個の新しい絵文字が使用できます

- フリーボードがApple Creator Studioに加わり、高度な画像作成や編集ツールおよびプレミアムコンテンツライブラリを利用できるようになりました

- クイックツールバーまたは長押しでリマインダーを緊急として設定したり、スマートリストで緊急リマインダーをフィルタリングしたりできます

- “購入アイテムの共有”で、ファミリー共有グループ内の成人のメンバーは、ファミリー管理者に頼らずに自分の支払い方法を使用して購入できます

- 素早くタイプ入力したときのキーボードの正確さが向上しています

iOS26.4:セキュリティアップデートの内容

iOS26.4では、CVE番号ベースで38件の脆弱性が修正されています。1件のゼロデイ脆弱性修正もあるので、皆さん早急に適用しておきましょう。

802.1X

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ネットワーク上の特権的な立場にある攻撃者は、ネットワークトラフィックを傍受できる可能性があります。

- 説明:状態管理の改善により、認証に関する問題が解決されました。

- CVE-2026-28865: Héloïse Gollier and Mathy Vanhoef (KU Leuven)

Accounts

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いユーザーデータにアクセスできる可能性があります。

- 説明:状態管理の改善により、認証に関する問題が解決されました。

- CVE-2026-28877: Rosyna Keller of Totally Not Malicious Software

App Protection

- 対応機種:iPhone 11以降

- 影響:盗難デバイス保護が有効になっているiOSデバイスに物理的にアクセスできる攻撃者は、パスコードを使用して生体認証で保護されたアプリにアクセスできる可能性があります。

- 説明:この問題は、チェック体制の改善によって解決されました。

- CVE-2026-28895: Zack Tickman

Audio

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブコンテンツを処理すると、予期しないプロセスクラッシュが発生する可能性があります。

- 説明:メモリ管理の改善により、解放済みメモリ使用(use-after-free)の問題が解決されました。

- CVE-2026-28879: Justin Cohen of Google

Audio

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:攻撃者は予期しないアプリの終了を引き起こす可能性があります。

- 説明:メモリ処理の改善により、型の混同に関する問題が解決されました。

- CVE-2026-28822: Jex Amro

Baseband

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモート攻撃者によって予期しないアプリの終了が引き起こされる可能性があります。

- 説明:この問題は、チェック体制の改善によって解決されました。

- CVE-2026-28874: Hazem Issa, Tuan D. Hoang, and Yongdae Kim @ SysSec, KAIST

Baseband

- 対応機種:iPhone 16e

- 影響:リモート攻撃者がサービス拒否攻撃を引き起こす可能性があります。

- 説明:バッファオーバーフローの問題に対し、境界チェックの改善により対処しました。

- CVE-2026-28875: Tuan D. Hoang and Yongdae Kim @ KAIST SysSec Lab

Calling Framework

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモート攻撃者がサービス拒否攻撃を引き起こす可能性があります。

- 説明:入力検証の改善により、サービス拒否攻撃の問題が解決されました。

- CVE-2026-28894: an anonymous researcher

Clipboard

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いユーザーデータにアクセスできる可能性があります。

- 説明:この問題は、シンボリックリンクの検証機能を改善することで解決されました。

- CVE-2026-28866: Cristian Dinca (icmd.tech)

CoreMedia

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたメディアファイル内のオーディオストリームを処理すると、処理が終了する可能性があります。

- 説明:境界チェックを改善することで、境界外アクセスに関する問題を解決しました。

- CVE-2026-20690: Hossein Lotfi (@hosselot) of Trend Micro Zero Day Initiative

CoreUtils

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ネットワーク上の特権的な立場にあるユーザーが、サービス拒否攻撃を引き起こす可能性があります。

- 説明:入力検証の改善により、ヌルポインタの逆参照に対処しました。

- CVE-2026-28886: Etienne Charron (Renault) and Victoria Martini (Renault)

Crash Reporter

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーのインストール済みアプリを列挙できる可能性があります。

- 説明:プライバシーに関する問題に対処するため、機密データを削除しました。

- CVE-2026-28878: Zhongcheng Li from IES Red Team

curl

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:curlに問題があり、意図せず誤った接続を介して機密情報が送信される可能性があります。

- 説明:これはオープンソースコードの脆弱性であり、Apple Softwareも影響を受けるプロジェクトの一つです。CVE-IDは第三者機関によって割り当てられました。この問題とCVE-IDの詳細については、cve.orgをご覧ください。

- CVE-2025-14524

DeviceLink

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いユーザーデータにアクセスできる可能性があります。

- 説明:ディレクトリパスの処理における解析上の問題が、パス検証の改善によって解決されました。

- CVE-2026-28876: Andreas Jaegersberger & Ro Achterberg of Nosebeard Labs

GeoServices

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いユーザーデータにアクセスできる可能性があります。

- 説明:情報漏洩について、追加の検証を実施することで対処しました。

- CVE-2026-28870: XiguaSec

iCloud

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーのインストール済みアプリを列挙できる可能性があります。

- 説明:権限に関する問題に対処するため、追加の制限措置が講じられました。

- CVE-2026-28880: Zhongcheng Li from IES Red Team

CVE-2026-28833: Zhongcheng Li from IES Red Team

ImageIO

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたファイルを処理すると、予期しないアプリの終了につながる可能性があります。

- 説明:これはオープンソースコードの脆弱性であり、Apple Softwareも影響を受けるプロジェクトの一つです。CVE-IDは第三者機関によって割り当てられました。この問題とCVE-IDの詳細については、cve.orgをご覧ください。

- CVE-2025-64505

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがカーネルメモリを漏洩する可能性があります。

- 説明:ログ記録に関する問題が、データマスキングの改善によって解決されました。

- CVE-2026-28868: 이동하 (Lee Dong Ha of BoB 0xB6)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが機密性の高いカーネル状態を漏洩する可能性があります。

- 説明:この問題は、認証機能の改善によって解決されました。

- CVE-2026-28867: Jian Lee (@speedyfriend433)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了やカーネルメモリの破損を引き起こす可能性があります。

- 説明:メモリ処理の改善により、この問題は解決されました。

- CVE-2026-20698: DARKNAVY (@DarkNavyOrg)

Kernel

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリが予期しないシステム終了を引き起こしたり、カーネルメモリに書き込みを行ったりする可能性があります。

- 説明:メモリ管理の改善により、解放済みメモリ使用の問題が解決されました。

- CVE-2026-20687: Johnny Franks (@zeroxjf)

libxpc

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーのインストール済みアプリを列挙できる可能性があります。

- 説明:この問題は、チェック機能の改善によって解決されました。

- CVE-2026-28882: Ilias Morad (A2nkF) of Voynich Group, Duy Trần (@khanhduytran0), @hugeBlack

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:「IPアドレスを隠す」と「リモートコンテンツをすべてブロックする」は、すべてのメールコンテンツに適用されない場合があります。

- 説明:ユーザー設定の処理方法を改善することで、プライバシーに関する問題を解決しました。

- CVE-2026-20692: Andreas Jaegersberger & Ro Achterberg of Nosebeard Labs

Printing

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがサンドボックスから抜け出す可能性があります。

- 説明:パス処理に関する問題が、検証機能の改善によって解決されました。

- CVE-2026-20688: wdszzml and Atuin Automated Vulnerability Discovery Engine

Sandbox Profiles

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがユーザーの指紋を採取できる可能性があります。

- 説明:権限に関する問題に対処するため、追加の制限措置が講じられました。

- CVE-2026-28863: Gongyu Ma (@Mezone0)

Security

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:ローカル攻撃者がユーザーのキーチェーンアイテムにアクセスできる可能性があります

- 説明:この問題は、権限チェックの改善によって解決されました。

- CVE-2026-28864: Alex Radocea

Siri

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:物理的にロックされたデバイスにアクセスできる攻撃者は、機密性の高いユーザー情報を閲覧できる可能性があります。

- 説明:認証機能の改善により、この問題は解決されました。

- CVE-2026-28856: an anonymous researcher

Telephony

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:リモートユーザーが予期しないシステム終了やカーネルメモリの破損を引き起こす可能性があります。

- 説明:バッファオーバーフローの問題に対し、境界チェックの改善により対処しました。

- CVE-2026-28858: Hazem Issa and Yongdae Kim @ SysSec, KAIST

UIFoundation

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:アプリがサービス拒否攻撃を引き起こす可能性があります。

- 説明:入力検証の改善により、スタックオーバーフローの問題に対処しました。

- CVE-2026-28852: Caspian Tarafdar

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブコンテンツを処理した場合、コンテンツセキュリティポリシーが適用されない可能性があります。

- 説明:この問題は、状態管理の改善によって解決されました。

- WebKit Bugzilla: 304951

CVE-2026-20665: webb

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブコンテンツの処理により、同一オリジンポリシーが回避される可能性があります。

- 説明:ナビゲーションAPIにおけるクロスオリジン問題が、入力検証の改善によって解決されました。

- WebKit Bugzilla: 306050

CVE-2026-20643: Thomas Espach

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブサイトにアクセスすると、クロスサイトスクリプティング攻撃を受ける可能性があります。

- 説明:ロジック上の問題が、チェック機能の改善によって解決されました。

- WebKit Bugzilla: 305859

CVE-2026-28871: @hamayanhamayan

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブコンテンツを処理すると、予期しないプロセスクラッシュが発生する可能性があります。

- 説明:メモリ処理の改善により、この問題は解決されました。

- WebKit Bugzilla: 306136

CVE-2026-20664: Daniel Rhea, Söhnke Benedikt Fischedick (Tripton), Emrovsky & Switch, Yevhen Pervushyn - WebKit Bugzilla: 307723

CVE-2026-28857: Narcis Oliveras Fontàs, Söhnke Benedikt Fischedick (Tripton), Daniel Rhea, Nathaniel Oh (@calysteon)

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意のあるウェブサイトが、他のオリジン向けに作成されたスクリプトメッセージハンドラにアクセスできる可能性があります。

- 説明:状態管理の改善により、論理的な問題が解決されました。

- WebKit Bugzilla: 307014

CVE-2026-28861: Hongze Wu and Shuaike Dong from Ant Group Infrastructure Security Team

WebKit

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意のあるウェブサイトが、サンドボックス外で制限されたウェブコンテンツを処理できる可能性があります。

- 説明:メモリ処理の改善により、この問題は解決されました。

- WebKit Bugzilla: 308248

CVE-2026-28859: greenbynox, Arni Hardarson

WebKit Sandboxing

- 対応機種:iPhone 11以降、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第8世代以降)、iPad mini(第5世代以降)

- 影響:悪意を持って作成されたウェブページは、ユーザーの指紋を採取できる可能性があります。

- 説明:状態管理の改善により、認証に関する問題が解決されました。

- WebKit Bugzilla: 306827

CVE-2026-20691: Gongyu Ma (@Mezone0)

iOS26.4の不具合情報

現時点でiOS26.4に関する大きな不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2026/3/25時点の情報。

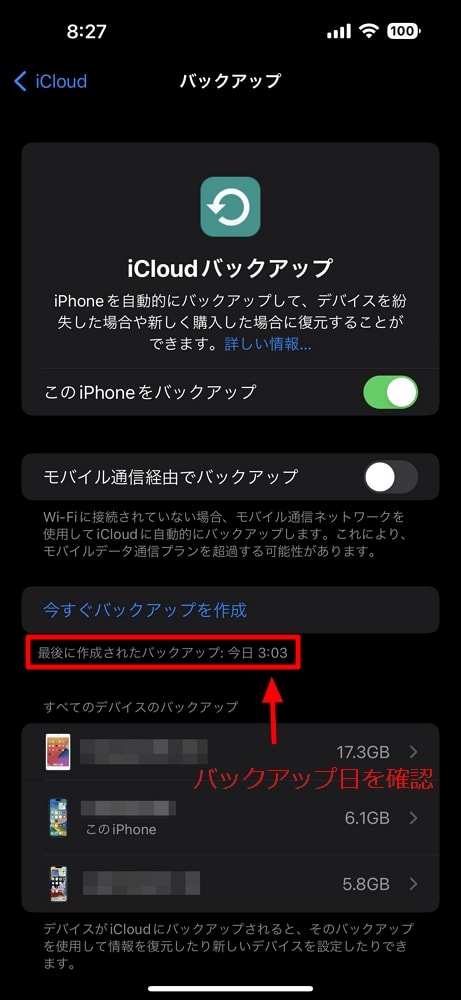

iOS26.4へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS26.4】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

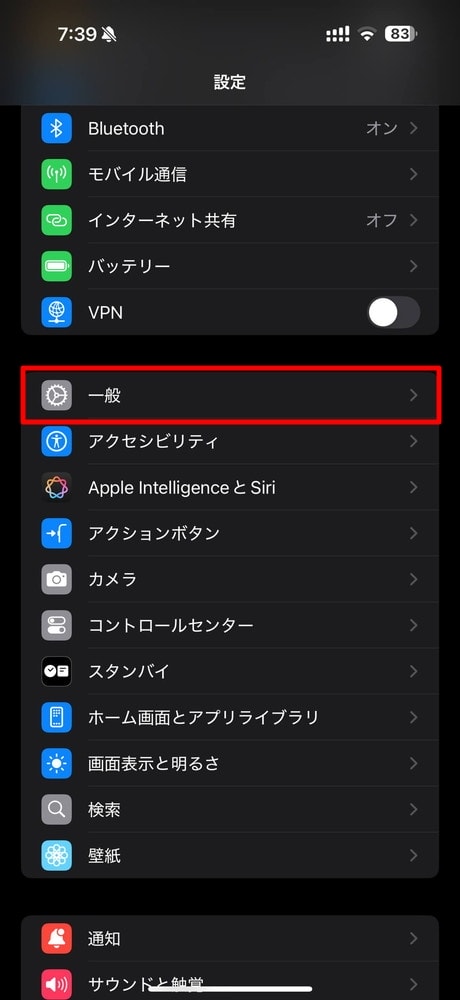

iOS26.4へのアップデート手順

iOS26.4の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

iPhone単体で「iOS26.4」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

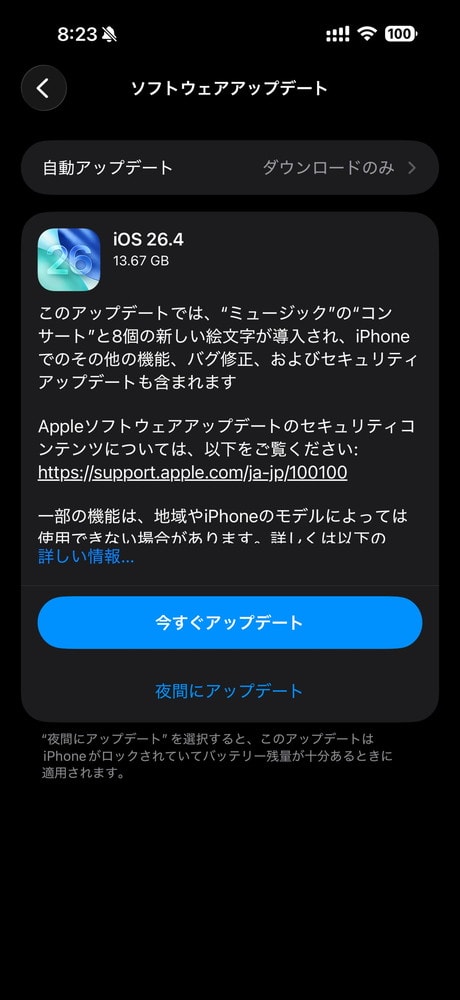

続いて【ソフトウェアアップデート】をタップ。

以下の画面が表示されるので【今すぐアップデート】をタップ。

以上で「iOS26.4」へのアップデート作業が開始されます。今回は30分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

なお、iOS26.4のサイズは13.67 GBでした。(iPhone 17 Pro Max)

iOS26.4へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS26.4へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

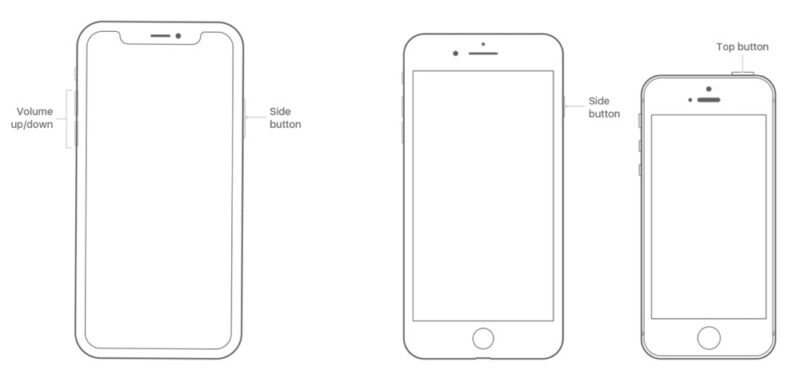

iPhone X/XS/XR/11/12/13/14/15/16/17を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

・引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント