本日AppleがiPhone XS以降のiPhone向けにiOS17.6を、iPad向けにiPadOS17.6の配信を開始しました。

今回のアップデートでは、重要なセキュリティ修正が行われており、Appleはすべてのユーザーに適用を推奨しています。皆さん早急にアップデートを適用しておきましょう。

なお、今回はゼロデイ脆弱性の修正こそなかったものの、CVE番号ベースで35件の脆弱性が修正されています。公開後は悪用される危険性も高まるため、皆さん早急にアップデートを適用しておきましょう。

また、iOS17.6/iPadOS17.6以外にもアップデートが提供されています。こちらもそれぞれ適用しておきましょう。

- iOS 16.7.9 and iPadOS 16.7.9

- macOS Sonoma 14.6

- macOS Ventura 13.6.8

- macOS Monterey 12.7.6

- watchOS 10.6

- tvOS 17.6

- visionOS 1.3

- iOS 15.8.3 and iPadOS 15.8.3

- Safari 17.6

iOS17.6のアップデート内容

iOS17.6のアップデート内容は以下の通りです。

このアップデートには重要なバグ修正とセキュリティアップデートが含まれ、すべてのユーザに推奨されます。

Appleソフトウェアアップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/HT201222

iOS17.6:セキュリティアップデートの内容

iOS17.6におけるセキュリティアップデートの内容は以下の通りです。

AppleMobileFileIntegrity

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリがプライバシー設定をバイパスする可能性があります。

- 説明: 追加のコード署名制限によりダウングレードの問題に対処しました。

- CVE-2024-40774: Mickey Jin (@patch1t)

CoreGraphics

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるファイルを処理すると、アプリが予期せず終了する可能性があります。

- 説明: 改善された入力検証により、範囲外読み取りの問題に対処しました。

- CVE-2024-40799: D4m0n

CoreMedia

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるビデオファイルを処理すると、アプリが予期せず終了する可能性があります。

- 説明: 改善された入力検証により、範囲外書き込みの問題に対処しました。

- CVE-2024-27873: Amir Bazine and Karsten König of CrowdStrike Counter Adversary Operations

dyld

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 任意の読み書き権限を持つ悪意のある攻撃者がポインタ認証をバイパスする可能性があります。

- 説明: 追加の検証によりレースコンディションの問題に対処しました。

- CVE-2024-40815: w0wbox

Family Sharing

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリが機密な位置情報を読み取る可能性があります。

- 説明: 改善されたデータ保護により、この問題に対処しました。

- CVE-2024-40795: Csaba Fitzl (@theevilbit) of Kandji

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 画像を処理するとサービス拒否が発生する可能性があります。

- 説明: これはオープンソースコードの脆弱性であり、Appleのソフトウェアも影響を受けています。CVE-IDは第三者によって割り当てられました。詳細はcve.orgで確認してください。

- CVE-2023-6277

CVE-2023-52356

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるファイルを処理すると、アプリが予期せず終了する可能性があります。

- 説明: 改善された入力検証により、範囲外読み取りの問題に対処しました。

- CVE-2024-40806: Yisumi

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるファイルを処理すると、アプリが予期せず終了する可能性があります。

- 説明: 改善された範囲チェックにより、範囲外アクセスの問題に対処しました。

- CVE-2024-40777: Junsung Lee working with Trend Micro Zero Day Initiative, and Amir Bazine and Karsten König of CrowdStrike Counter Adversary Operations

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるファイルを処理すると、アプリが予期せず終了する可能性があります。

- 説明: 改善された入力検証により、整数オーバーフローの問題に対処しました。

- CVE-2024-40784: Junsung Lee working with Trend Micro Zero Day Initiative, Gandalf4a

Kernel

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: ローカル攻撃者がカーネルメモリのレイアウトを特定できる可能性があります。

- 説明: ログエントリのプライベートデータの編集を改善することで、情報漏洩の問題に対処しました。

- CVE-2024-27863: CertiK SkyFall Team

Kernel

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: ローカル攻撃者が予期せぬシステムシャットダウンを引き起こす可能性があります。

- 説明: 改善されたメモリ処理により、型の混乱の問題に対処しました。

- CVE-2024-40788: Minghao Lin and Jiaxun Zhu from Zhejiang University

libxpc

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリがプライバシー設定をバイパスする可能性があります。

- 説明: 追加の制限により、権限の問題に対処しました。

- CVE-2024-40805

Phone

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 物理的なアクセスを持つ攻撃者がSiriを使用して機密ユーザーデータにアクセスする可能性があります。

- 説明: 改善された状態管理により、ロック画面の問題に対処しました。

- CVE-2024-40813: Jacob Braun

Photos Storage

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 隠しフォトアルバム内の写真が認証なしで表示される可能性があります。

- 説明: 改善された状態管理により、認証の問題に対処しました。

- CVE-2024-40778: Mateen Alinaghi

Sandbox

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリがプライバシー設定をバイパスする可能性があります。

- 説明: 改善された状態管理により、この問題に対処しました。

- CVE-2024-40824: Wojciech Regula(SecuRing)、Zhongquan Li(JingDongのDawn Security Lab)

Sandbox

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリが保護されたユーザーデータにアクセスする可能性があります。

- 説明: 改善された検証により、パス処理の問題に対処しました。

- CVE-2024-27871: Mickey Jin (@patch1t), Csaba Fitzl (@theevilbit) of Kandji, and Zhongquan Li (@Guluisacat) of Dawn Security Lab of JingDong

Shortcuts

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: ショートカットがユーザーにプロンプトを表示せずに特定の操作で機密データを使用する可能性があります。

- 説明: 改善されたチェックにより、ロジックの問題に対処しました。

- CVE-2024-40835: an anonymous researcher

CVE-2024-40836: an anonymous researcher

Shortcuts

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: ショートカットがインターネット許可要件をバイパスする可能性があります。

- 説明: 改善されたチェックにより、ロジックの問題に対処しました。

- CVE-2024-40809: an anonymous researcher

CVE-2024-40812: an anonymous researcher

Shortcuts

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: ショートカットがインターネット許可要件をバイパスする可能性があります。

- 説明: ユーザーの同意を求める追加のプロンプトを追加することで、この問題に対処しました。

- CVE-2024-40787: an anonymous researcher

Shortcuts

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: アプリがユーザーの機密データにアクセスする可能性があります。

- 説明: 脆弱なコードを削除することで、この問題に対処しました。

- CVE-2024-40793: Kirin (@Pwnrin)

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 攻撃者が機密ユーザ情報を表示する可能性があります。

- 説明: 改善された状態管理により、この問題に対処しました。

- CVE-2024-40786: Bistrit Dahal

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 物理的なアクセスを持つ攻撃者がSiriを使用して機密ユーザーデータにアクセスする可能性があります。

- 説明: ロックされたデバイスで提供されるオプションを制限することで、この問題に対処しました。

- CVE-2024-40818: Bistrit Dahal and Srijan Poudel

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 物理的にアクセスできる攻撃者がロック画面から連絡先にアクセスする可能性があります。

- 説明: ロックされたデバイスで提供されるオプションを制限することで、この問題に対処しました。

- CVE-2024-40792: Sergey Penzin

VoiceOver

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 攻撃者がロック画面から制限されたコンテンツを表示する可能性があります。

- 説明: 改善されたチェックにより、この問題に対処しました。

- CVE-2024-40829: Abhay Kailasia (@abhay_kailasia)(Lakshmi Narain College of Technology Bhopal India)

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるウェブコンテンツを処理すると、予期しないプロセスのクラッシュが発生する可能性があります。

- 説明: メモリ管理の改善により、使用後解放の問題に対処しました。

- WebKit Bugzilla: 273176

CVE-2024-40776: Huang Xilin(Ant Group Light-Year Security Lab)

WebKit Bugzilla: 268770

CVE-2024-40782: Maksymilian Motyl

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるウェブコンテンツを処理すると、予期しないプロセスのクラッシュが発生する可能性があります。

- 説明: 範囲外読み取りの問題に対処するため、範囲チェックを改善しました。

- WebKit Bugzilla: 275431

CVE-2024-40779: Huang Xilin(Ant Group Light-Year Security Lab)

WebKit Bugzilla: 275273

CVE-2024-40780: Huang Xilin(Ant Group Light-Year Security Lab)

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるウェブコンテンツを処理すると、クロスサイトスクリプティング攻撃が発生する可能性があります。

- 説明: 改善されたチェックにより、この問題に対処しました。

- WebKit Bugzilla: 273805

CVE-2024-40785: Johan Carlsson (joaxcar)

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるウェブコンテンツを処理すると、予期しないプロセスのクラッシュが発生する可能性があります。

- 説明: 範囲外アクセスの問題に対処するため、範囲チェックを改善しました。

- CVE-2024-40789: Seunghyun Lee (@0x10n) of KAIST Hacking Lab working with Trend Micro Zero Day Initiative

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: 悪意のあるウェブコンテンツを処理すると、予期しないプロセスのクラッシュが発生する可能性があります。

- 説明: これはオープンソースコードの脆弱性であり、Appleのソフトウェアも影響を受けています。CVE-IDは第三者によって割り当てられました。詳細はcve.orgで確認してください。

- WebKit Bugzilla: 274165

CVE-2024-4558

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ第1世代以降、iPad Air第3世代以降、iPad第6世代以降、iPad mini第5世代以降

- 影響: プライベートブラウジングタブが認証なしでアクセスされる可能性があります。

- 説明: 改善された状態管理により、この問題に対処しました。

- WebKit Bugzilla: 275272

CVE-2024-40794: Matthew Butler

iOS17.6の不具合情報

現時点でiOS17.6に関する不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2024/7/30時点の情報。

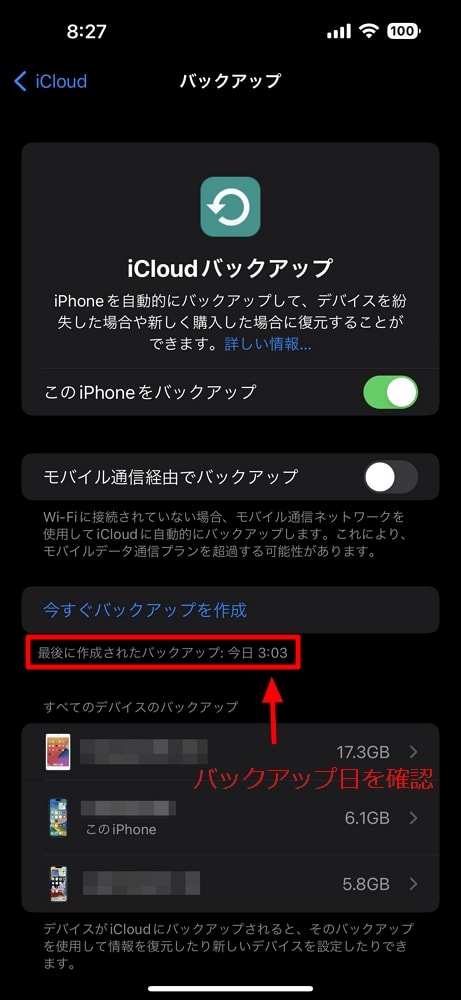

iOS17.6へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS17.6】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

iOS17.6へのアップデート手順

iOS17.6の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

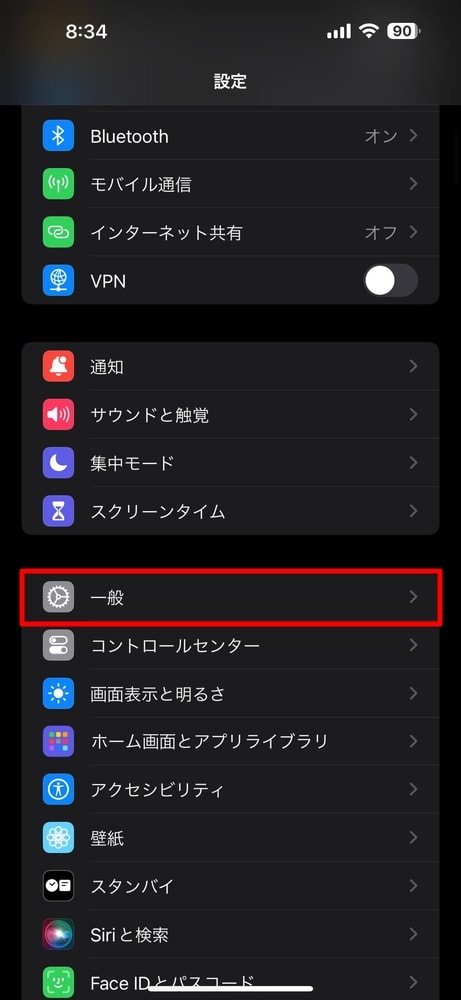

iPhone単体で「iOS17.6」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

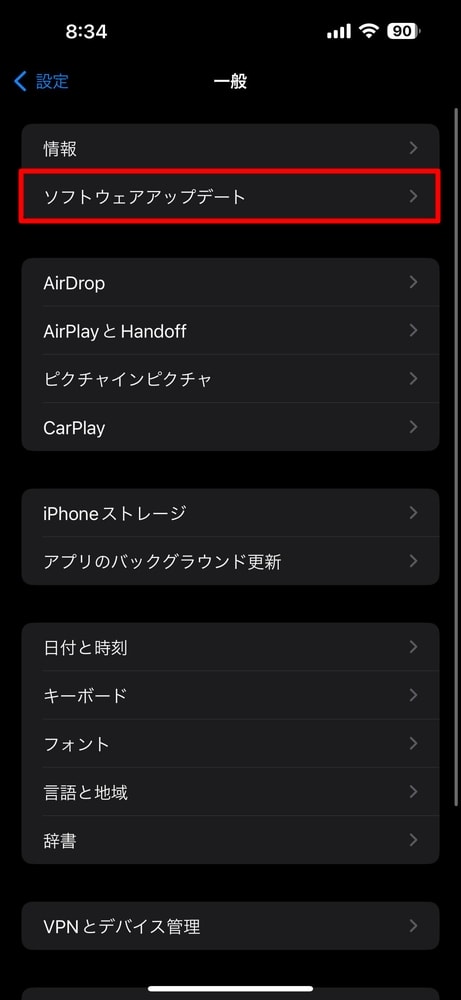

続いて【ソフトウェアアップデート】をタップ。

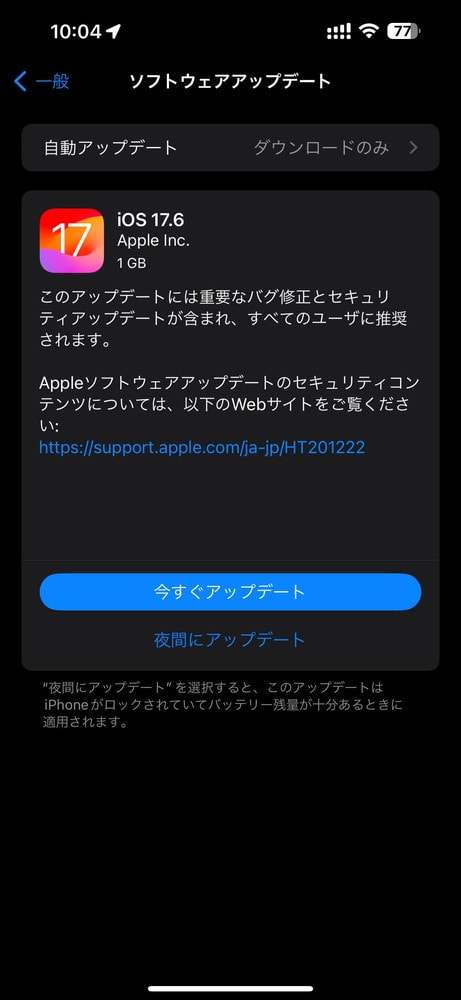

以下の画面が表示されるので【今すぐアップデート】をタップ。

以上で「iOS17.6」へのアップデート作業が開始されます。今回は10分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

なお、iOS17.6のサイズは1GBでした。(iPhone 15 Pro Max)

iOS17.6へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS17.6へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

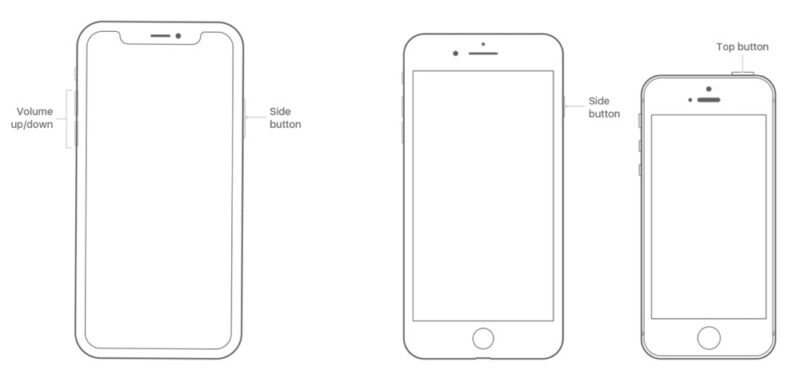

iPhone X/XS/XR/11/12/13/14/15を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

・引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント