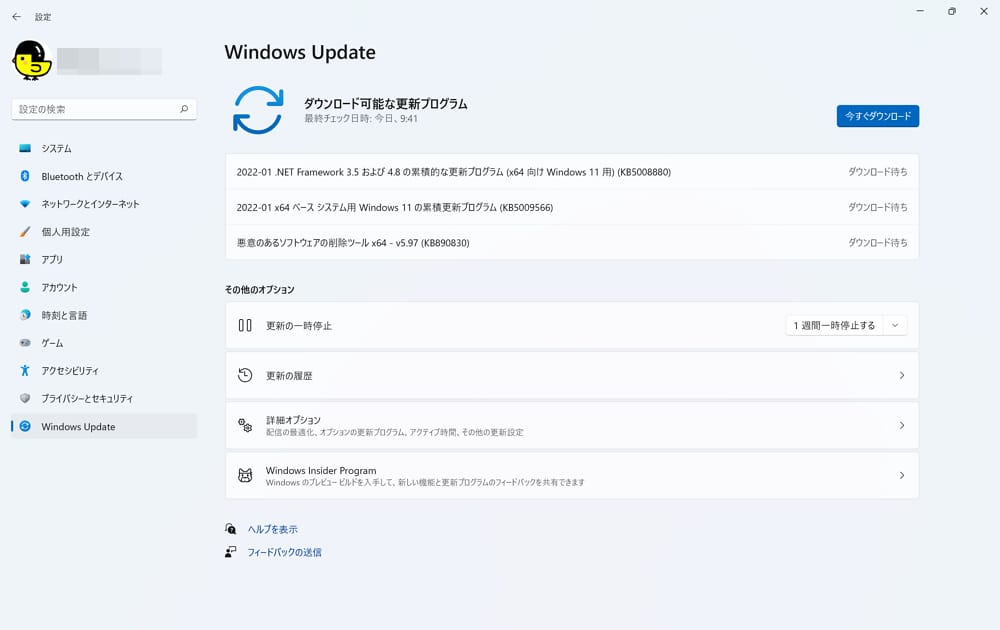

2022年1月12日、マイクロソフトが1月の月例セキュリティ更新プログラム/ Windows Update の配信を開始しました。Windows 11には「KB5009566」が、Windows 10 バージョン21H2、21H1、20H2には「KB5009543」が配信されます。セキュリティ情報の詳細についてはマイクロソフトの「セキュリティ更新プログラム ガイド」をご参照ください。

今月の月例パッチ/更新プログラムでは97件の脆弱性が修正されており、ゼロデイ脆弱性も6件修正されています。今月は悪用の事実のあるゼロデイ脆弱性はなかったようですが、情報の公開と共に今後悪用される可能性も高まるでしょう。現在アップデートを適用する時間がある方は、以下の通り「更新プログラム」をチェックして速やかに適用しておくことを推奨いたします。

Windows 11の「KB5009566」では、日本語IMEの不具合が修正されています。ただし、一部の画像編集プログラムが特定のハイダイナミックレンジ(HDR)ディスプレイ上で正しく色をレンダリングしない不具合は修正されていないのでご注意ください。

Windows 10の「KB5009543」では、Windows 11と同様に日本語IMEの不具合が修正されています。

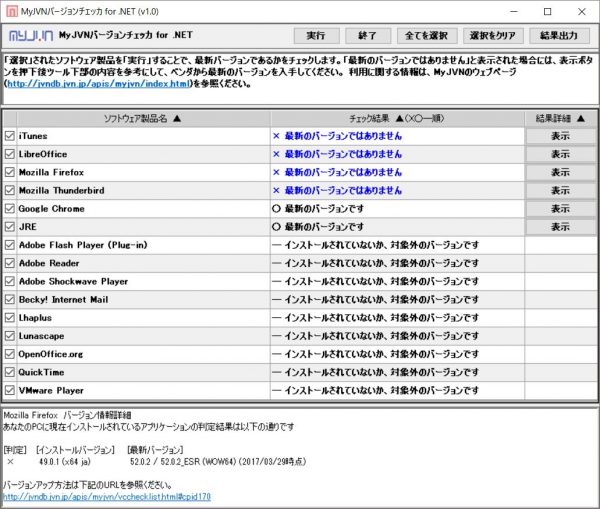

そして、Microsoftの月例パッチ以外にも「Adobe」関連や「Microsoft Edge」「Chrome」「Firefox」などの各種ブラウザ向けアップデートは随時配信されています。「MyJVN バージョンチェッカ」などを使ってしっかり最新の状態にアップデートしておきましょう。

2022年1月「Windows Update」での不具合について

2022年1月の「Windows Update」では、特定のIPSEC接続に失敗する不具合が報告されています。これによりVPN接続が出来ない場合があるとの事。利用中のユーザーはご注意ください。また、Windows Serverでも不具合が発生しており、該当の更新プログラムは提供が中止されているようです。他にも既知の不具合情報もいくつか存在していますのでご注意を。

【追記】1月17日に配信開始されたオプションパッチにて多くの不具合が修正済みとなっています。

今後も不具合情報が入り次第、このページに追記していきます。

特定のIPSEC接続に失敗することがある

■症状:

2022年1月の月例セキュリティアップデートをインストールすると、ベンダーIDを含むIPセキュリティ(IPSEC)接続に失敗することがあります。また、L2TP(Layer 2 Tunneling Protocol)やIP Security Internet Key Exchange(IPSEC IKE)を使用したVPN接続も影響を受ける可能性があります。

■回避策:

一部のVPNでこの問題を軽減するために、サーバー側の設定でベンダーIDを無効にすることができます。注意: すべてのVPNサーバーに、Vendor IDの使用を無効にするオプションがあるわけではありません。

■影響を受けるプラットフォーム:

- Client: Windows 11, version 21H2; Windows 10, version 21H2; Windows 10, version 21H1; Windows 10, version 20H2; Windows 10, version 1909; Windows 10, version 1809; Windows 10 Enterprise LTSC 2019; Windows 10 Enterprise LTSC 2016; Windows 10, version 1607; Windows 10 Enterprise 2015 LTSB

- Server: Windows Server 2022; Windows Server, version 20H2; Windows Server 2019; Windows Server 2016

■対処状況:

現在調査中であり、次回のリリースで最新情報を提供する予定です。【追記】1月17日に配信開始されたオプションパッチにて修正済み

Windows Serverで重大な不具合発生、アップデートは配信停止→現在は再開

■概要:

Microsoftは、重大なバグによってドメインコントローラーが再起動したり、Hyper-Vが動作しなくなったり、ReFSボリュームシステムが利用できなくなったりしたため、1月のWindows Server累積更新プログラムを取り下げました。→現在は配信再開されています。

Microsoftが1月のWindows Server向け更新プログラムをリリースした直後から、これらをインストールした管理者が多数の深刻な問題に遭遇したと報告し始めました。

これらの問題には、ドメインコントローラーが延々と再起動を繰り返す、ReFSボリュームがアクセス不能になりRAWファイルシステムとして表示される、サーバー上でHyper-Vが起動しなくなる、などがあったとのこと。

重大なセキュリティ上の問題も修正されていますが、Windows Serverを利用しているユーザーはご注意ください。

■影響を受けるプラットフォーム:

- Windows Server 2012 R2:KB5009624

- Windows Server 2019:KB5009557

- Windows Server 2022:KB5009555

【追記】マイクロソフトから詳細な情報が提供されましたので追記しておきます。

Windows Serversのドメインコントローラが予期せず再起動することがある。

■概要:

ドメインコントローラー(DC)にKB5009555をインストールした後、影響を受けるバージョンのWindowsサーバーが予期せず再起動することがあります。

注)Windows Server 2016以降では、DCがEnhanced Security Admin Environment(ESAE)でShadow Principalsを使用している場合や、Privileged Identity Management(PIM)を使用している環境では、影響を受ける可能性が高くなります。

■対処状況:

現在調査中であり、今後のリリースで最新情報を提供する予定です。

【追記】1月17日に配信開始されたオプションパッチにて修正済み

■影響を受けるプラットフォーム

- Client:なし

- Server:Windows Server 2022; Windows Server, version 20H2; Windows Server 2019; Windows Server 2016; Windows Server 2012 R2; Windows Server 2012

特定のIPSEC接続に失敗することがある

■概要

KB5009555をインストールすると、ベンダーIDを含むIPセキュリティ(IPSEC)接続に失敗することがあります。また、L2TP(Layer 2 Tunneling Protocol)やIP Security Internet Key Exchange(IPSEC IKE)を使用したVPN接続も影響を受ける可能性があります。

■回避策:

一部のVPNでこの問題を軽減するために、サーバー側の設定でベンダーIDを無効にすることができます。

注意: すべてのVPNサーバーに、Vendor IDの使用を無効にするオプションがあるわけではありません。

■対処状況:

現在調査中であり、次回のリリースで最新情報を提供する予定です。

【追記】1月17日に配信開始されたオプションパッチにて修正済み

■影響を受けるプラットフォーム

- Client: Windows 11, version 21H2; Windows 10, version 21H2; Windows 10, version 21H1; Windows 10, version 20H2; Windows 10, version 1909; Windows 10, version 1809; Windows 10 Enterprise LTSC 2019; Windows 10 Enterprise LTSC 2016; Windows 10, version 1607; Windows 10 Enterprise 2015 LTSB

- Server: Windows Server 2022; Windows Server, version 20H2; Windows Server 2019; Windows Server 2016

Windows 11「KB5009566」:既知の不具合

Windows 11「KB5009566」での既知の不具合は以下の通りです。

HDRディスプレイで、画像編集ソフトの色が正しく表示されない場合がある

■症状:

一部のハイダイナミックレンジ(HDR)ディスプレイで、画像編集ソフトの色が正しく表示されない場合があります。この現象は、白色で頻繁に発生し、明るい黄色や他の色で表示されることがあります。

この問題は、特定のカラーレンダリングWin32 APIが、特定の条件下で予期しない情報やエラーを返す場合に発生します。すべてのカラープロファイル管理プログラムが影響を受けるわけではなく、Microsoft Color Control Panelを含むWindows 11の設定ページで利用できるカラープロファイルオプションは、正しく機能することが期待されます。

■対処状況:

現在、解決に向けて取り組んでおり、1月下旬に解決策を提供する予定です。

Windows 10「KB5009543」:既知の不具合

Windows 10「KB5009543」での既知の不具合は以下の通りです。

新しいMicrosoft Edgeに自動的に置き換えられない場合がある

■症状:

カスタムオフラインメディアまたはカスタムISOイメージから作成されたWindowsインストールを搭載したデバイスでは、この更新プログラムによってMicrosoft Edge Legacyが削除されても、新しいMicrosoft Edgeに自動的に置き換えられない場合があります。この問題は、カスタムオフラインメディアまたはISOイメージが、2021年3月29日以降にリリースされたスタンドアロンのサービススタック更新プログラム(SSU)を最初にインストールせずに、この更新プログラムをイメージにスリップストリームして作成された場合にのみ発生します。

注意:Windows Updateに直接接続して更新プログラムを受信するデバイスは影響を受けません。これには、Windows Update for Businessを使用しているデバイスも含まれます。Windows Updateに接続しているデバイスは、追加の手順を踏まなくても常に最新版のSSUおよび最新の累積更新プログラム(LCU)を受け取ることができます。

■回避方法:

この問題を回避するには、まず2021年3月29日以降にリリースされたSSUをカスタムオフラインメディアまたはISOイメージにスリップストリームしてから、LCUをスリップストリームするようにしてください。現在、Windows 10, version 20H2およびWindows 10, version 2004で使用されているSSUとLCUの統合パッケージでこれを行うには、統合パッケージからSSUを抽出する必要があります。以下の手順でSSUを抽出してください。

Windows10.0-KB5000842-x64.msu /f:Windows10.0-KB5000842-x64.cab <保存先パス>を展開します。

次のコマンドラインを使用して、先に抽出したcabからSSUを抽出します:expand Windows10.0-KB5000842-x64.cab /f:* <destination path>

この例では、SSU-19041.903-x64.cabという名前のSSU cabができあがります。このファイルをまずオフラインイメージに入れ、次にLCUに入れてください。

影響を受けたカスタムメディアを使用してOSをインストールした際に既にこの問題が発生している場合は、新しいMicrosoft Edgeを直接インストールすることで、この問題を軽減することができます。新しいMicrosoft Edge for businessを広範囲に展開する必要がある場合は、「Microsoft Edge for businessをダウンロードして展開する」を参照してください。

一部のデバイスで新しいアップデートをインストールできない場合がある

■症状:

2021年6月21日(KB5003690)のアップデートをインストールした後、一部のデバイスでは2021年7月6日(KB5004945)以降のアップデートなどの新しいアップデートをインストールできないことがあります。その際、「PSFX_E_MATCHING_BINARY_MISSING」というエラーメッセージが表示されます。

■回避方法:

詳細および回避策については、KB5005322を参照してください。

スマートカード認証を使用するとリモートデスクトップでの接続が失敗する場合がある

■症状:

この更新プログラムをインストールすると、信頼されていないドメイン内のデバイスにリモートデスクトップを使用して接続する場合、スマートカード認証を使用すると接続が失敗することがあります。その際、「あなたの認証情報は機能しませんでした。[デバイス名]への接続に使用された認証情報は機能しませんでした。新しい認証情報を入力してください」と表示され、赤字で「The login attempt failed」と表示されます。

■回避方法:

この問題は、KIR(Known Issue Rollback)を使用して解決します。この解決策が、管理対象外の個人用デバイスおよび管理対象外のビジネス用デバイスに自動的に伝搬するまでに、最大で24時間かかることがありますのでご注意ください。Windowsデバイスを再起動すると、解決策が早く適用される場合があります。影響を受ける更新プログラムをインストールしてこの問題が発生した企業の管理対象デバイスについては、以下にリンクされている特別なグループポリシーをインストールして構成することで解決できます。

注意 グループポリシーを設定した後は、デバイスを再起動する必要があります。詳細については、「グループポリシーを使用して既知の問題のロールバックを展開する方法」を参照してください。グループポリシーの使用に関する一般的な情報については、「グループポリシーの概要」を参照してください。

グループポリシーのインストールファイルです。

重要:使用しているWindowsのバージョンに適したグループポリシーを使用していることを確認してください。

参考:Windows 11に関する不具合情報

※Windows 11に関する不具合情報は以下のページにまとめてあります。

参考:Windows 10に関する不具合情報

※Windows 10に関する不具合情報は以下のページにまとめてあります。

※このページを再訪問した際は、念のためにブラウザの【更新】ボタンをおしてください。ブラウザキャッシュの関係で、最新の情報が表示されない場合があります。

※「更新プログラム」適用で不具合が発生した場合、不具合の原因となる「更新プログラム」が分かっているなら、手動でアンインストールすることで不具合が解消する場合があります。その際には以下の記事を参考に対処してみてください。Windows 10 May 2019 Update(1903)以降は、自動的に不具合の修正が行われるようになっていますので下記の作業は不要かもしれませんが、状況に応じて手動でのアンインストールも利用しましょう。

もしも「更新プログラム」の適用に失敗する場合、以下のページにて対処方法を「日本マイクロソフトサポート」が解説してくれています。上手くいかない場合は参考に。

2022年1月の「月例パッチ/Windows Update」が配信開始

2022年1月の「月例パッチ/Windows Update」が配信開始になりました。

対象:Windows 11

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

5009566

対象:Windows 10 v21H2, v21H1, v20H2, v1909

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 10 v21H2, v21H1, v20H2: 5009543

Windows 10 v1909: 5009545

対象:Windows Server 2022

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2022: 5009555

対象:Windows Server 2019, Windows Server 2016, and Server Core installations (2019, 2016, v20H2)

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows Server 2019: 5009557

Windows Server 2016: 5009546

対象:Windows 8.1, Windows Server 2012 R2, Windows Server 2012

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

Windows 8.1, Windows Server 2012 R2 Monthly Rollup: 5009624

Windows 8.1, Windows Server 2012 R2 Security Only: 5009595

Windows Server 2012 Monthly Rollup: 5009586

Windows Server 2012 Security Only: 5009619

対象:Microsoft Office

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

セキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参考にしてください。

対象:Microsoft SharePoint

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

セキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参考にしてください。

対象:Microsoft Exchange Server

最大深刻度:緊急

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

5008631

対象:Microsoft .NET

最大深刻度:重要

最も大きな影響:サービス拒否

関連するサポート技術情報またはサポートの Web ページ:

セキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参考にしてください。

対象:Microsoft Dynamics 365

最大深刻度:重要

最も大きな影響:なりすまし

関連するサポート技術情報またはサポートの Web ページ:

セキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参考にしてください。

対象:Remote Desktop Client for Windows Desktop

最大深刻度:重要

最も大きな影響:リモートでコードが実行される

関連するサポート技術情報またはサポートの Web ページ:

セキュリティ更新プログラムの詳細については、セキュリティ更新プログラム ガイドを参考にしてください。

データ引用元:2022 年 1 月のセキュリティ更新プログラム (月例)|Microsoft Security Response Center

詳細なアップデート内容については、マイクロソフトの公式サイトでご確認ください。

Windows:2022年1月のゼロデイ脆弱性に関する情報

2022年1月の月例パッチには6件のゼロデイ脆弱性の修正が含まれています。

今月は幸いにも、既に悪用の事実のあるゼロデイ脆弱性はなかったようです。しかしながら今後情報の公開とともに利用される可能性も高まりますので、皆さん早急にアップデートの適用を行っておきましょう。

- CVE-2021-22947 – オープンソースCurlのリモートコード実行の脆弱性

- CVE-2021-36976 – Libarchive リモートコード実行の脆弱性

- CVE-2022-21919 – Windows ユーザプロファイルサービスにおける特権昇格の脆弱性

- CVE-2022-21836 – Windows 証明書なりすましの脆弱性

- CVE-2022-21839 – Windows イベントトレース裁量アクセス制御リスト サービス拒否の脆弱性

- CVE-2022-21874 – Windows Security Center API のリモートコード実行の脆弱性

※CurlとLibarchiveの両脆弱性は、それぞれのメンテナンスによって既に修正されていましたが、今日までWindowsに修正版が追加されることはありませんでした。

2022年1月:他社の公開している主なセキュリティアップデート情報

マイクロソフト以外の主要メーカーが公開している2022年1月のセキュリティアップデート情報は以下の通りです。AndroidやiPhoneなどを利用中のユーザーもアップデートを忘れずに適用しておきましょう。

- Adobeの1月のアップデートがリリースされています。

- Androidの12月のセキュリティアップデートは先週リリースされました。

- Ciscoは、Cisco Prime InfrastructureやCisco Common Services Platform Collectorなど、今月多数の製品のセキュリティアップデートをリリースしました。

- SAPは、2022年1月のセキュリティアップデートをリリースしました。

- VMWareは、VMWare Workstation、Fusion、ESXiにおけるコード実行の脆弱性に対する修正プログラムをリリースしました。

2022年1月の「月例パッチ/Windows Update」のポイント&その他の注意点まとめ

2022年1月の「月例パッチ/Windows Update」のポイントとその他の注意点をまとめておきます。

■日本語入力方式エディター (IME) に影響する既知の問題を修正します。 日本語 IME を使用してテキストを入力すると、テキストが正しく表示されない場合や、マルチバイト文字セット (MBCS)を使用するアプリでテキスト カーソルが予期せず移動する可能性があります。 この問題は、Microsoft 日本語 IME とサード パーティの日本語 IME に影響します。

■日本語入力方式エディター (IME) に影響する既知の問題を修正します。 日本語 IME を使用してテキストを入力すると、テキストが正しく表示されない場合や、マルチバイト文字セット (MBCS)を使用するアプリでテキスト カーソルが予期せず移動する可能性があります。 この問題は、Microsoft 日本語 IME とサード パーティの日本語 IME に影響します。

■今月のセキュリティ更新プログラムで修正された脆弱性のうち、CVE-2022-21919 (Windows)、CVE-2022-21874(Windows)、CVE-2022-21839(Windows)、CVE-2022-21836(Windows)、CVE-2021-36976(Librachive)、CVE-2021-22947(Curl) は、セキュリティ更新プログラムの公開よりも前に、脆弱性の情報が一般に公開されていたことを確認しています。なお、これらの脆弱性の悪用は、セキュリティ更新プログラムの公開時点では確認されていません。

■CVE-2021-36976(Librachive)、CVE-2021-22947(Curl) は、オープン ソース ソフトウェアの脆弱性です。Microsoft Windows がこれらのオープンソース ソフトウェアを利用しているため、マイクロソフトのセキュリティ更新プログラムサイトでも情報を掲載しています。なお、これらの脆弱性の修正は、Windows 向けセキュリティ更新プログラムに含まれています。

■今月のセキュリティ更新プログラムで修正した脆弱性のうち、CVE-2022-21907 (HTTP プロトコル スタックのリモートでコードが実行される脆弱性) およびCVE-2022-21849 (Windows IKE Extensionでコードが実行される脆弱性) は、CVSS スコア Base スコアが9.8 と高いスコアで、認証やユーザーの操作なしで悪用が可能な脆弱性です。これらの脆弱性が存在する製品、および悪用が可能となる条件については、各CVEのページの「よく寄せられる質問」 を参照してください。セキュリティ更新プログラムが公開されるよりも前に、脆弱性の情報の一般への公開、脆弱性の悪用はありませんが、脆弱性の特性を鑑み、企業組織では早急なリスク評価とセキュリティ更新プログラムの適用を推奨しています。

以下、その他の既知の注意点をまとめておきます。

まず「Windows 10 バージョン 2004」のサポートが12月14日で終了となりました。現在バージョン2004を利用中のユーザーは早めにバージョンアップしておいてください。

なお「Windows 7」は2020年1月14日をもってサポートが終了、「Office 2010」と「Office 2016 for Mac」のサポートは2020年10月13日をもって終了しています。現在も使用しているユーザーはご注意ください。

現在「Office 2021」が新発売となっています。買い切り版が欲しい方は検討してみてください。

「Internet Explorer(IE)」のサポートが2022年6月16日(日本時間)に終了すると発表されています。現在IEをメインブラウザとして利用している方は、早めに「Microsoft Edge」に乗り換えましょう。また、企業で利用している場合は「Microsoft Edge」の「IEモード」の利用が推奨されています。「IEモード」は2029年まではサポートされるようなので、早めに移行作業や検証作業を行うようにしてください。なお、Windows 10 Enterpriseの場合はサポート期間が2025年~2029年までとされています。

詳細は@IT様のページが詳しいのでご参照を。

2021年7月の定例リリースに公開された Windows 向けのセキュリティ更新プログラムにAdobe Flash Player の削除に関する更新プログラム「KB4577586」が含まれています。この更新プログラムを適用すると、Windows デバイスから Adobe Flash Player が削除されますので、一応ご注意ください。

既にAdobeは2021年1月12日より「Adobe Flash Player」によるFlashコンテンツの実行をブロックする措置を開始しています。詳細は、Japan Windows Blog ならびに Japan Developer Support Internet Team Blog をご参照ください。

続いてマルウェアやランサムウェアに関する注意喚起です。

昨今、特に政府や企業、公共機関などを標的としたランサムウェア攻撃が活発化しています。先日も病院がランサムウェアに感染し、電子カルテが閲覧できなくなる深刻な被害が発生しました。また、Emotetの活動も再度活発化しているとの事。

不審なメールは開かない、Wordマクロの自動実行の無効化などの対策と共に、利用している各種ソフトウェアを常に最新にしておくなど、十分ご注意ください。また、企業などはゼロトラスト(何も信頼しない)を前提としたセキュリティ対策などを講じてください。

最も安全なデータバックアップ方法は、外付けHDDなどに定期的にバックアップし、その後LANケーブルを抜く、もしくは電源をオフにしておくというものです。(オフラインデータ保管)

大切なデータ(仕事のデータや家族写真、ホームビデオなど)はしっかり守りましょう。

続いてWindows 10のサポート終了に関する情報です。

■初期バージョン「1507」は、2017年5月9日(米国時間)にサポートが終了となりました。

■「Windows 10 November Update(1511)」のサポートが2017年10月10日で終了しました。

■Windows 10 バージョン 「1607」(Anniversary Update

■Windows 10 バージョン 「1703」のサポートが2018年10月10日で終了しました。

■Windows 10 バージョン 「1709」のサポートが2019年4月9日で終了しました。

■Windows 10 バージョン 「1709」“Enterprise”“Education”の両エディションは2020年10月13日でサポート終了となりました。

■Windows 10 バージョン 「1803」 (Home、Pro、Pro for Workstation、IoT Core)、およびWindows Server バージョン 「1803」 (Datacenter Core、Standard Core) のサポートが2019年11月12日で終了しました。

■Windows 10 Version 1809 (Home、Pro、Pro for Workstation、IoT Core)、Windows Server Version 1809 (Datacenter Core、Standard Core)のサポートが2020年11月10日で終了しました。

■Windows 10 Version 1903 (Enterprise、Home、Pro、Pro Education、Pro for Workstations、IoT Enterprise)、Windows Server Version 1903 (Datacenter、Standard)のサポートが2020年12月8日で終了しました。

■Windows 10, version 1803 (Enterprise, Education, IoT Enterprise)、Windows 10, version 1809 (Enterprise, Education, IoT Enterprise)、Windows 10, version 1909 (Home, Pro, Pro Education, Pro for Workstations)、Windows Server, version 1909 (Datacenter, Standard)のサポートが2021年5月11日で終了しました。

■Windows 10 Enterprise and Education, Version 2004、Windows 10 Home and Pro, Version 2004、Windows 10 IoT Enterprise, Version 2004、Windows Server, Version 2004のサポートが2021年12月14日で終了しました。

参考:2021 年にサポートが終了する製品|Microsoft

いずれも該当バージョンを使用中の方は速やかに最新バージョンにアップデートしましょう。

そして2020年1月14日、「Windows 7」の延長サポートがついに終了しました。現在Windows 7を利用している方は、Windows 10への移行を速やかにご検討ください。FBIも「Windows 7」のセキュリティリスクについて注意喚起を行っています。ランサムウェア「WannaCry」の被害にあったOSの約98%がWindows 7だったとの事なので、他人事と思わず、早急に対処するようにしてください。

企業向けではありますが、Windows 7の延長セキュリティアップデート(ESU)(2023年1月まで/有償)を購入することは可能です。企業などで早期のWindows 10移行が難しい場合はご検討ください。Windows 7 ESUはデバイスごとに販売され、1年ごとに料金が値上がりしていく予定との事。

次に「Office 2010」「Office 2016 for Mac」も2020年10月13日をもってサポートが終了しました。今後はテクニカルサポート、セキュリティ修正プログラム、不具合の修正などが一切提供されなくなり、利用を続けることは非常に危険です。出来るだけ早急に「Office 2021」やサブスク型の「Office 365」に乗り換えましょう。「Office 365 Personal」はPC(Windows, Mac)、タブレット(iPad、Android、Windows)、スマートフォンに何台でもインストール可能(同時利用可能台数5台)なので、環境によっては案外お得かもしれません。企業でも案外無頓着な事例を今まで多数見てきました。「とりあえずサポートが切れても動けば良い」などと安易に考えず、早急に対処するようお願いします。

※サポートが終了すると、PCを常に最新の情報に保つためのセキュリティ更新プログラムの提供が停止し、使用中のPCが重大なリスクにさらされ続ける事になります。

個人的なWindows 10パソコン買い替え時のおすすめスペックなどは以下の記事でまとめています。良かったら参考にしてみてください。そしてWindows 11も2021年10月5日にリリースされました。出来ればWindows 11搭載PCを買えば、長く安心してPCを利用できるかと思います。

先日Windows 11搭載の「Surface Pro 8」を購入しました。なかなか良い出来栄えで満足しています。

以前購入した「Surface Laptop 3 15インチ」モデルもなかなか素晴らしい仕上がりでした。気になる方はレビューをまとめているのでご参考に。現在は「Surface Laptop 4」が販売中です。バッテリー持ちが改善するなど、評判は良いみたいですよ。

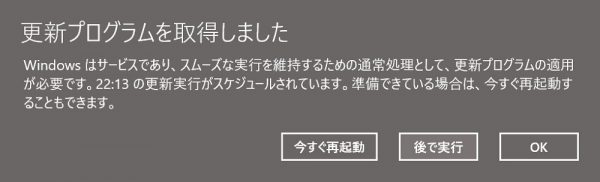

なお、日ごろスリープをメインにパソコンを運用している場合は、今日だけでも必ず更新を確認し、指示に従ってPCを再起動してください。スリープのままではきちんと更新が適用されない場合もあるのでご注意を。

Windows 10の場合は、再起動等が必要な場合は以下のような指示がポップアップで出ます。速やかに再起動させましょう。

Windows 10 May 2019 Update(1903)適用後は、このような更新通知アイコンが表示されるようになっています。

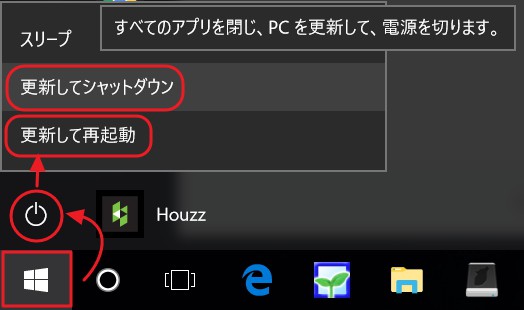

【スタートボタン>電源】と進み、以下のような【更新してシャットダウン】【更新して再起動】の指示が出ている場合は、速やかに指示通り再起動などを行うようにしましょう。

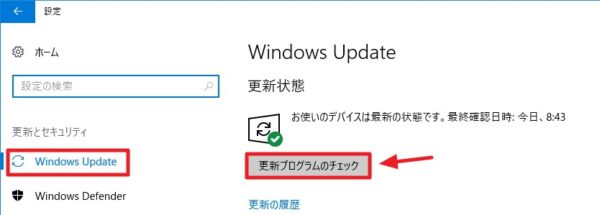

もしも久しぶりにパソコンを起動した際などは、「Windows Update」によるアップデートが複数回溜まっている場合もあり、1回更新してもまだ残っている場合があります。気になる方は手動で「更新プログラムのチェック」をクリックすると最新のプログラムが追加配信される場合もありますが、その場合“上級ユーザー”とみなされ、場合によっては不安定なプログラムが配信される可能性もあります。

気になる方のみ手動でチェックしてみてください。

「更新プログラムのチェック」を押して、このように「お使いのデバイスは最新の状態です。」と表示されれば、現時点でパソコンは最新の状態となります。

新Microsoft Edge、Chrome、Firefox、Adobe関連、Javaなどのアップデートもお忘れなく。「MyJVN バージョンチェッカ」の使用がおすすめ。

その他、新Microsoft Edge、Google Chrome、Firefox、Adobe関連、Javaなどの更新プログラムも随時提供されています。これらもきちんと更新しておきましょう。ブラウザ関連も重大な脆弱性が度々発覚しています。十分ご注意ください。

これらの更新の確認には、個人的に「MyJVN バージョンチェッカ」の活用がおすすめ。手軽に更新状況が確認できますよ。月に1度は確認しておくと安心です。(現時点で新Microsoft Edgeには未対応)

起動するとこのようにチェックされます。Windows Updateでの更新作業が完了したら、セットで確認作業を行うことを強く推奨します。

※「MyJVN バージョンチェッカ」でエラーが出る場合は、最新バージョンに更新して再度お試しください。

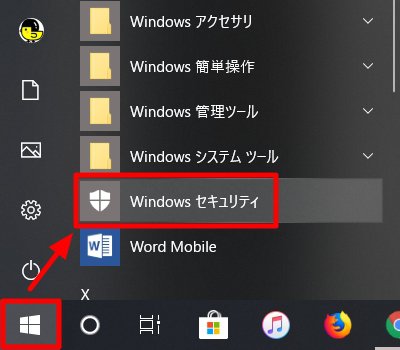

「Microsoft Defender」で月に1度は全ファイルの検査をしておくと安心。

最後に、全てのアップデート作業が完了したら、念のために「Microsoft Defender」でPC内の全ファイルを検査しておくと安心です。市販のウイルス対策ソフトとの併用も可能。月に1度は習慣づけておくと良いかもしれませんね。

※稀に「Microsoft Defender」にて誤検出がおこる可能性もあります。必要に応じてご使用ください。

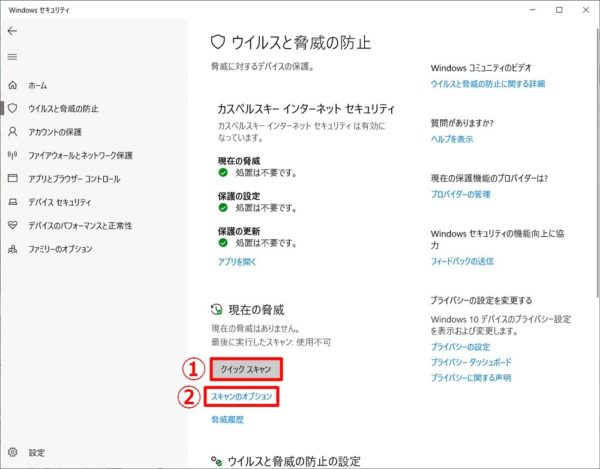

左下の【スタート】ボタンをクリックし、【Windows セキュリティ】をクリックします。

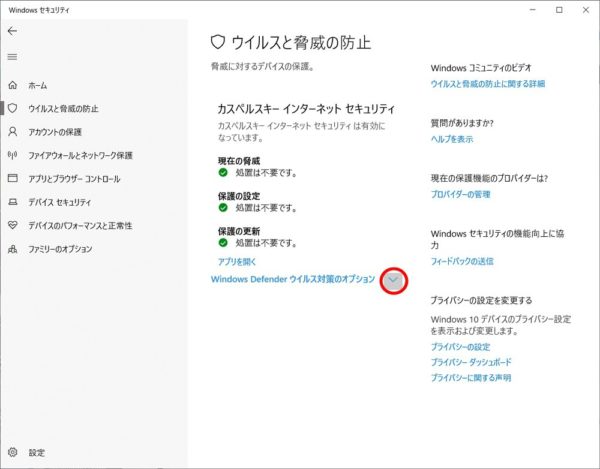

左メニューの【ウイルスと脅威の防止】、もしくはアイコンをクリックします。

【ウイルスと脅威の防止】画面が開きます。ここで他の市販アプリを使っている場合は以下のような画面になるので、【Windows Defender ウイルス対策のオプション】の【∨】をクリックします。

下部に表示される【定期的なスキャン:オン】にします。ユーザーアカウントの制御が表示されたら【はい】をクリックしてください。

とりあえずサクッとPCをスキャンしたい場合は【①クイックスキャン】を。より詳細にスキャンしたい場合は【②スキャンのオプション】をクリックしましょう。

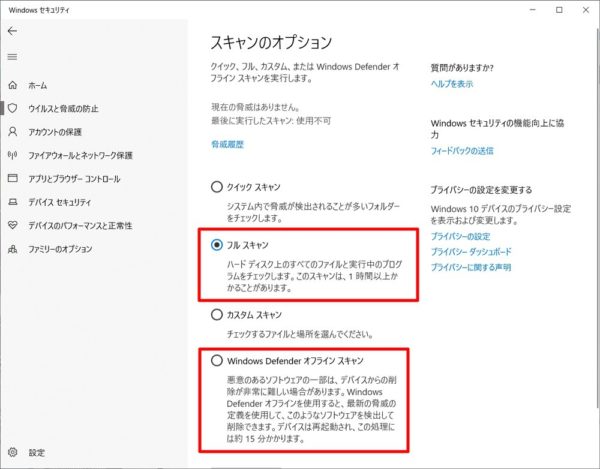

【スキャンのオプション】では以下の画面が開きます。ここで【フルスキャン】は時間が掛かりますが、定期的に行っておくのがおすすめ。また、【Windows Defender オフライン スキャン】は、PCを再起動して特殊なスキャンが行えます。時間に余裕があれば、それぞれ行っておくと良いでしょう。

実際にスキャンを行う場合は、希望のスキャンを選択し、下部の【今すぐスキャン】をクリックすればOK。

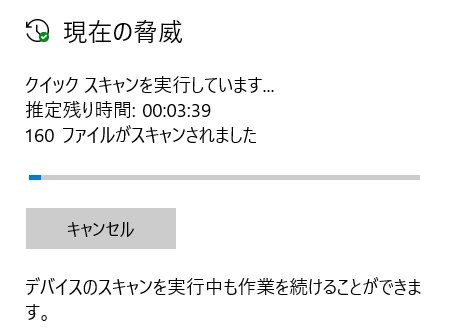

後はスキャンが終了するまで待ちましょう。

月に1度のパソコンメンテナンスとして、各種アップデート作業やウイルスチェックをぜひこの機会に行っておきましょう。

また、「Windows 10 May 2020 Update」から、新たに「Windows セキュリティ」に「評価ベースの保護」が追加されています。これを有効にしておくと「望ましくないアプリ(PUA)」をブロックできるので、興味のある方は試してみてくださいね。

コメント

Windows10(予備PC) Windows11ともに、Windows Update が終わりました。今のところ不具合はありません。

お疲れ様でした。

こちらも特に問題なく動作しております。