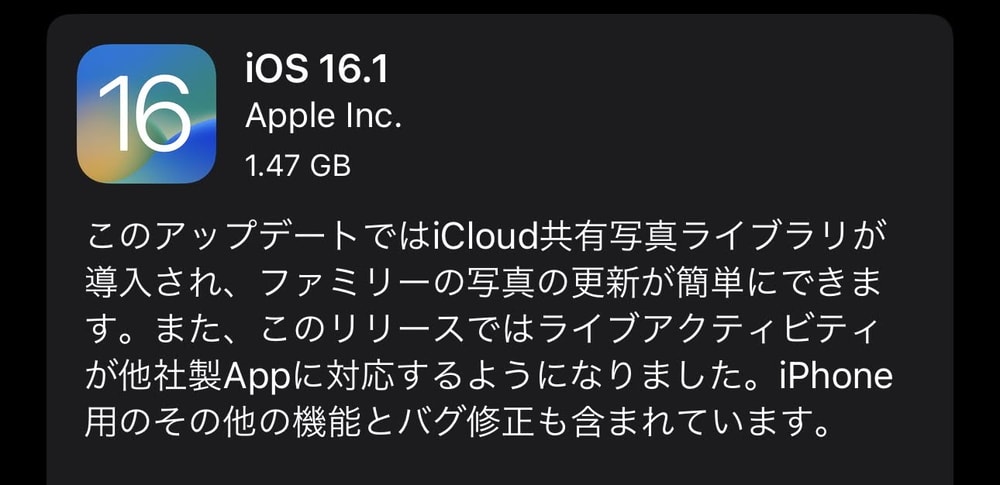

本日AppleがiOS16.1の配信を開始しました。iPad向けに「iPadOS 16」の配信も開始されています。

今回のiOS16.1では、個々のライブラリで写真とビデオを最大5人とシームレスに共有可能となる待望の新機能「iCloud共有写真ライブラリ」が追加された他、iPhone 14 Pro向けのライブアクティビティが他社製アプリにも開放されたり、新しいスマートホーム接続規格「Matter」に対応するなど、いくつかの新機能が追加されています。

また、iPhoneの不具合や脆弱性の修正も行われています。中でもCVE-2022-42827は既に悪用の事実のあるゼロデイ脆弱性となっており、早急な対応が必要です。

iOS16.1は新機能の追加や不具合の改善だけでなく脆弱性も修正されているので、iPhoneユーザーは速やかにアップデートを適用しておきましょう。

なお、Apple Watch向けに「watchOS 9.1」が、Mac向けに「macOS Big Sur 11.7.1」などが、Apple TV向けに「tvOS 16.1」が配信されています。利用中のユーザーは併せてアップデートしておきましょう。

iOS16.1のアップデート内容

iOS16.1のアップデート内容は以下の通りです。

iCloud共有写真ライブラリ

- 個々のライブラリで写真とビデオを最大5人とシームレスに共有可能

- ライブラリの設定時または参加時に、開始日や写真に写っている人をもとにして共有ライブラリに追加する写真を簡単に選択可能

- ライブラリのフィルタ機能により、共有ライブラリ、個人用ライブラリ、または両方のライブラリの表示を素早く切り替えることが可能

- 編集や許可の共有により、参加者全員が写真の追加、編集、お気に入りへの追加、キャプションの追加、削除の操作が可能

- “カメラ”で共有設定を切り替えることで、撮影した写真をそのまま共有ライブラリに追加するか、Bluetoothでほかの参加者が近くにいることが検出されたときに自動で共有する設定を有効にするかを選択可能

ライブアクティビティ

- 他社製AppのライブアクティビティをiPhone 14 ProモデルのDynamic Islandやロック画面に表示可能

ウォレット

- メッセージやWhatsAppなどのメッセージ用Appを使って車やホテルの部屋などのキーをウォレットで安全に共有可能

ホーム

- 新しいスマートホーム接続規格、Matterに対応し、さまざまなホームアクセサリをエコシステム間で連携させることが可能

ブック

- 読書を始めるとリーダーコントロールが自動的に非表示に

その他

このアップデートにはiPhone用のバグ修正も含まれます:

- 削除済みのチャットが“メッセージ”のチャットリストに表示されることがある問題

- 簡易アクセスの使用時にDynamic Islandのコンテンツが表示されない問題

- VPN Appの使用中にCarPlayを接続できないことがある問題

- VoiceOverを使って日本語キーボードで入力しているときに音声フィードバックが途切れることがある問題

一部の機能は、地域やAppleデバイスによっては使用できない場合があります。Appleソフトウェア・アップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/HT201222

iOS16.1:セキュリティアップデートの内容

iOS16.1では、以下の脆弱性が修正されています。

AppleMobileFileIntegrity

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリが、ファイル システムの保護された部分を変更できる可能性がある。

- 説明:この問題は、追加の資格を削除することで解決されました。

- CVE-2022-42825: Mickey Jin (@patch1t)

AVEVideoEncoder

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明: この問題は、境界チェックを改善することで解決されました。

- CVE-2022-32940: ABC Research sro

CFNetwork

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:悪意を持って作成された証明書を処理すると、任意のコードが実行される可能性がある。

- 説明:WKWebView の処理に、証明書の検証の問題が存在しました。この問題は、検証を改善することで対処しました。

- CVE-2022-42813: Open Computing Facility の Jonathan Zhang (ocf.berkeley.edu)

コア Bluetooth

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:AirPods を接続した状態で音声を録音できるようになる可能性がある。

- 説明: この問題は、エンタイトルメントを改善することで解決されました。

- CVE-2022-32946: Guilherme Rambo of Best Buddy Apps (rambo.codes)

GPU ドライバー

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32947: Asahi Lina (@LinaAsahi)

IOHIDFamily

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリが予期せず終了したり、任意のコードが実行される可能性がある。

- 説明:メモリ破損の問題は、状態管理を改善することで対処しました。

- CVE-2022-42820: Peter Pan ZhenPeng of STAR Labs

IOK

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:ロックを改善し、競合状態に対処しました。

- CVE-2022-42806: Tingting Yin of Tsinghua University

カーネル

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

CVE-2022-32924: Ian Beer of Google Project Zero

カーネル

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:リモートユーザーがカーネルコードを実行できる可能性がある。

- 説明:境界チェックを改善することで、境界外書き込みの問題に対処しました。

- CVE-2022-42808: Zweig of Kunlun Lab

カーネル

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響: アプリケーションがカーネル権限で任意のコードを実行できる可能性があります。Apple は、この問題が積極的に悪用された可能性があるという報告を認識しています。

- 説明:境界チェックを改善することで、境界外書き込みの問題に対処しました。

- CVE-2022-42827: an anonymous researcher

ppp

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:root 権限を持つアプリが、カーネル権限で任意のコードを実行できる可能性がある。

- 説明:メモリ管理を改善し、use after free の問題に対処しました。

- CVE-2022-42829: an anonymous researcher

ppp

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:root 権限を持つアプリが、カーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-42830: an anonymous researcher

ppp

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:root 権限を持つアプリが、カーネル権限で任意のコードを実行できる可能性がある。

- 説明:ロッキングを改善し、競合状態に対処しました。

- CVE-2022-42831: an anonymous researcher

CVE-2022-42832: an anonymous researcher

サンドボックス

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある

- 説明:サンドボックスの制限を追加することで、アクセスの問題に対処しました。

- CVE-2022-42811: Justin Bui (@slyd0g) of Snowflake

ショートカット

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:ショートカットにより、ファイル システム上の任意のパスの存在を確認できる可能性がある。

- 説明:ディレクトリパスの処理における構文解析の問題に対処し、パスの検証を改善しました。

- CVE-2022-32938: Cristian Dinca of Tudor Vianu National High School of Computer Science of. Romania

WebKit

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:悪意のある Web サイトにアクセスすると、ユーザーインターフェイスのなりすましにつながる可能性があります。

- 説明: この問題は、UI 処理を改善することで解決されました。

- WebKit Bugzilla: 243693

CVE-2022-42799: Jihwan Kim (@gPayl0ad)、Dohyun Lee (@l33d0hyun)

WebKit

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードが実行される可能性がある。

- 説明:メモリ処理を改善することで、タイプの混乱の脆弱性に対処しました。

- WebKit Bugzilla: 244622

CVE-2022-42823: Dohyun Lee (@l33d0hyun) of SSD Labs

WebKit

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、ユーザーの機密情報が漏洩する可能性がある。

- 説明:ロジックの問題に対処し、状態管理を改善しました。

- WebKit Bugzilla: 245058

CVE-2022-42824: Abdulrahman Alqabandi of Microsoft Browser Vulnerability Research, Ryan Shin of IAAI SecLab at Korea University, Dohyun Lee (@l33d0hyun) of DNSLab at Korea University

WebKit PDF

- 対象機種:iPhone 8 以降、iPad Pro (全モデル)、iPad Air 第 3 世代以降、iPad 第 5 世代以降、iPad mini 第 5 世代以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードが実行される可能性がある。

- 説明:メモリ管理を改善し、use after free の問題に対処しました。

- WebKit Bugzilla: 242781

CVE-2022-32922: Yonghwi Jin (@jinmo123) at Theori working with Trend Micro Zero Day Initiative

iOS16.1の不具合情報

現時点でiOS16.1に関する大きな不具合情報は入ってきておりません。今後も不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2022/10/25時点の情報。

ただ、iOS16には様々な不具合報告やアプリの不具合なども発生しています。詳細は以下の記事をご参照くださいませ。

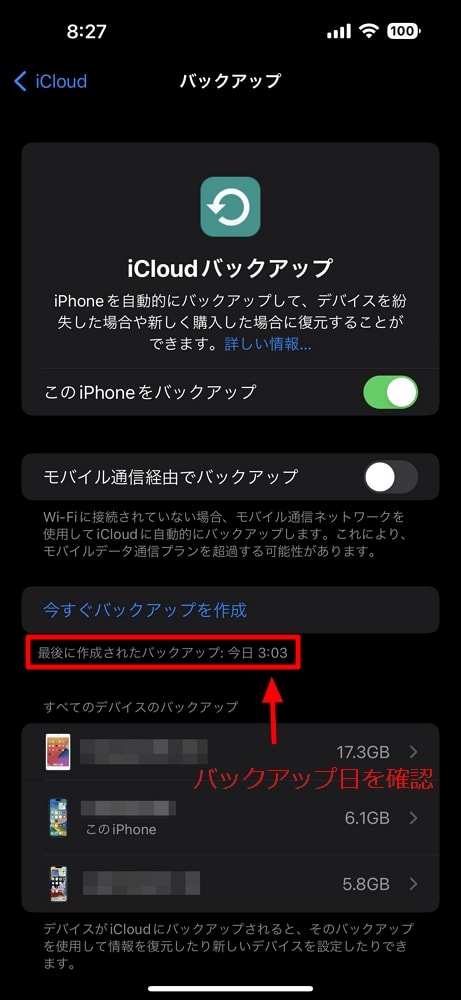

iOS16.1へのアップデート前にはバックアップを取っておきましょう。

これから【iOS16.1】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりデータバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

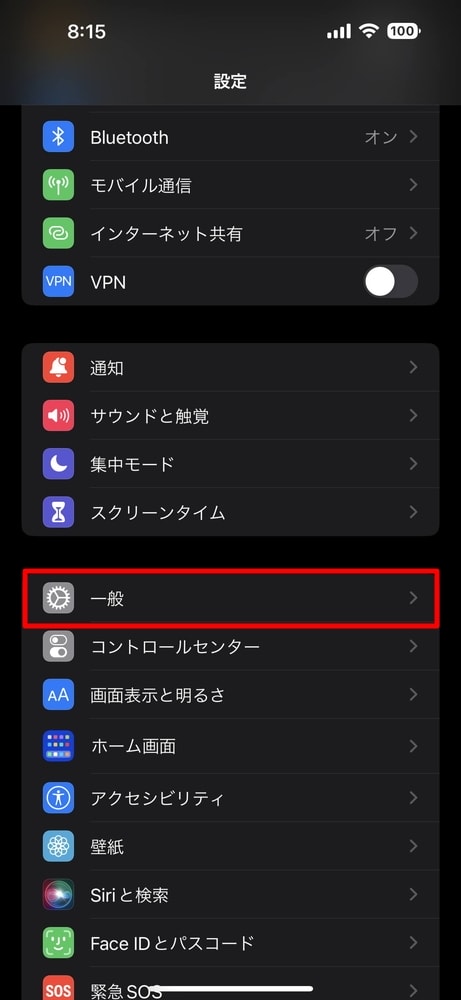

iOS16.1へのアップデート手順

iOS16.1の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

iPhone単体で「iOS16.1」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

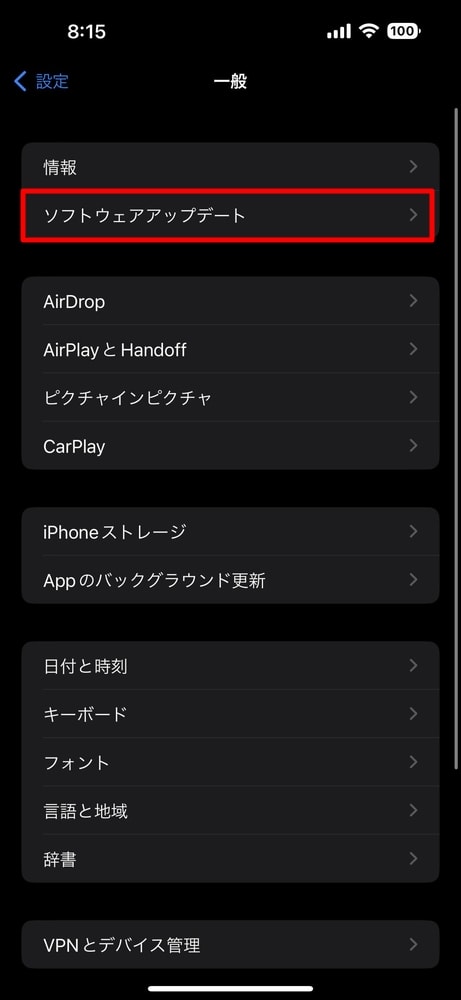

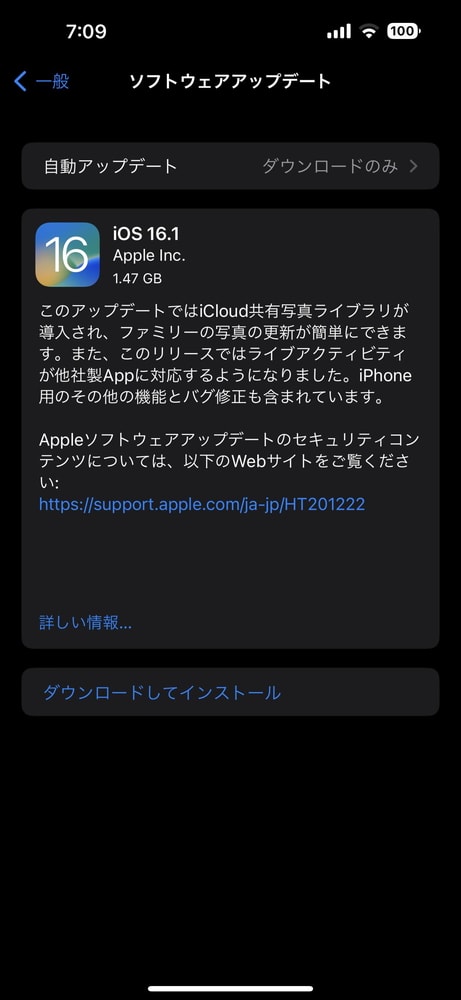

続いて【ソフトウェアアップデート】をタップ。

以下の画面が表示されるので【ダウンロードしてインストール】をタップ。

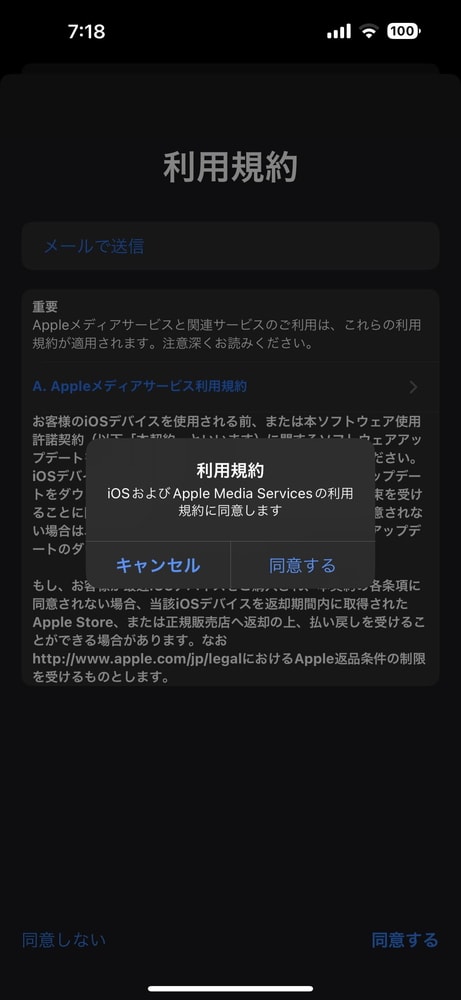

利用規約が表示されるので、問題なければ【同意する】を2回タップ。

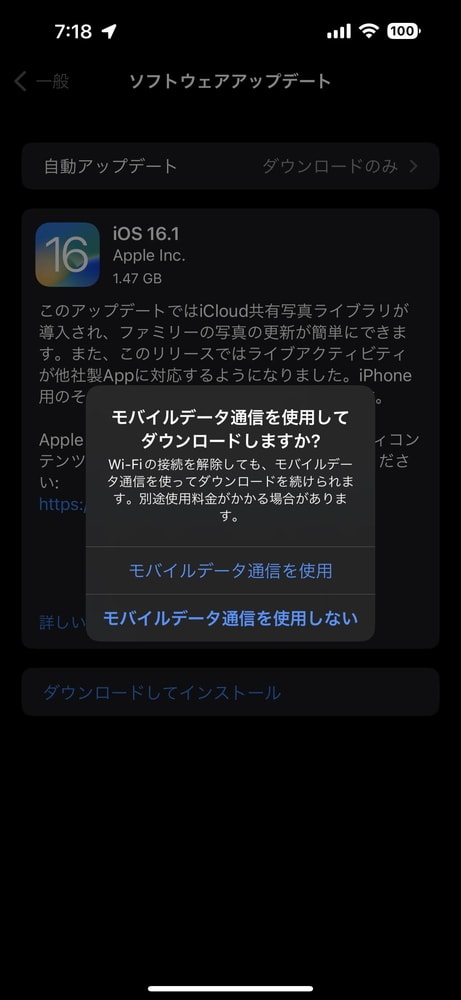

モバイルデータ通信を使用してダウンロードするかどうかを決めます。Wi-Fi環境なら【モバイルデータ通信を使用しない】を選択すると良いでしょう。

以上で「iOS16.1」へのアップデート作業が開始されます。今回は20分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

iOS16.1へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS16.1へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

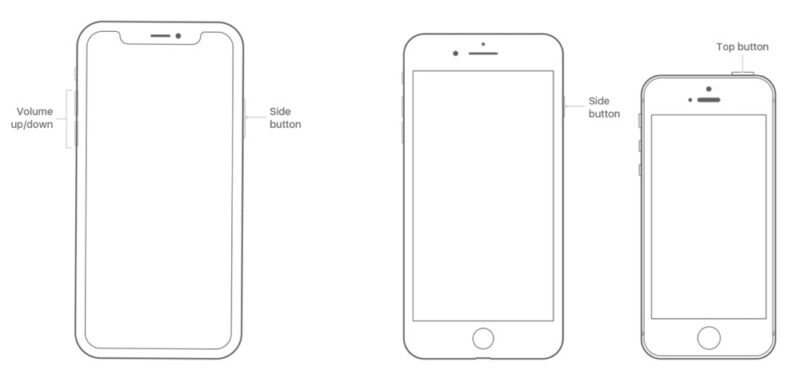

iPhone X/XS/XR/11/12/13/14を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント