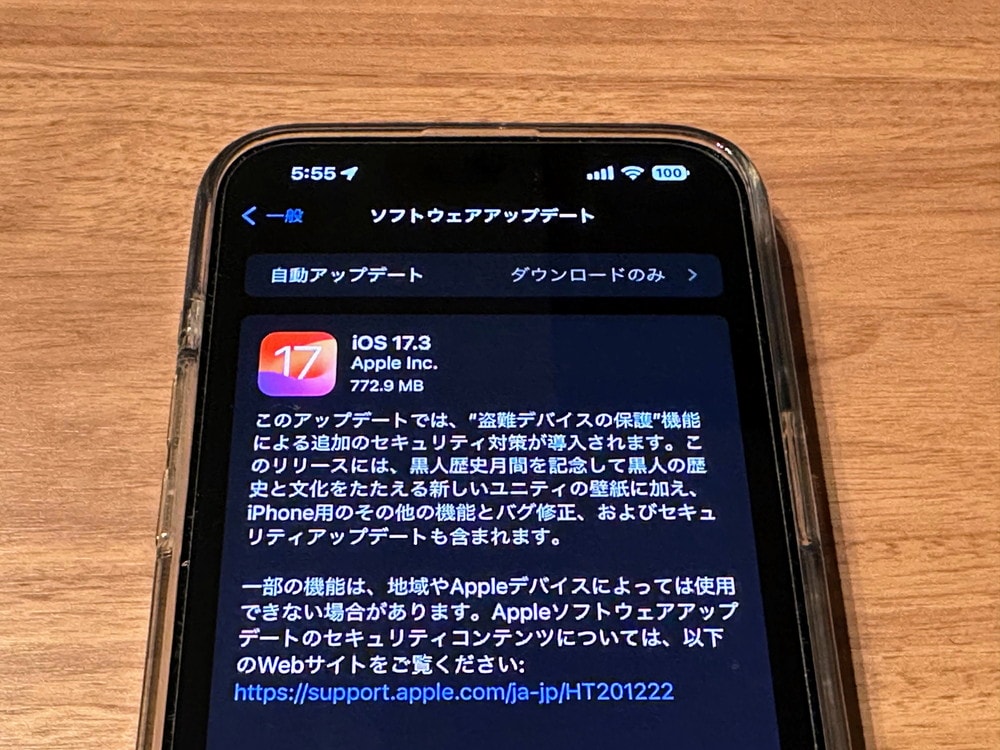

本日AppleがiPhone XS以降のiPhone向けにiOS17.3を、iPad向けにiPadOS17.3の配信を開始しました。

今回のアップデートには“盗難デバイスの保護”機能が新たに追加されています。もしもの際に有用な機能なので、皆さんぜひ有効化しておきましょう。有効化方法は記事中にて解説しております。

その他、新しい壁紙の追加や衝突事故検出の最適化(iPhone 14およびiPhone 15のすべての機種)も行われています。

また、多数の脆弱性も修正されており、なかでも「CVE-2024-23222:WebKitにおける任意コード実行の脆弱性」は既に悪用の事実のあるゼロデイ脆弱性となっています。皆さん早急にアップデートを適用しておきましょう。

iOS17.3以外に本日アップデートが提供されたリストは以下の通りです。旧iPhoneモデル向けにもアップデートが配信されています。

- iOS 16.7.5 and iPadOS 16.7.5

- iOS 15.8.1 and iPadOS 15.8.1

- macOS Sonoma 14.3

- macOS Ventura 13.6.4

- macOS Monterey 12.7.3

- watchOS 10.3

- tvOS 17.3

これらもそれぞれ適用しておきましょう。

iOS17.3のアップデート内容

iOS17.3のアップデート内容は以下の通りです。

盗難デバイスの保護

- “盗難デバイスの保護”で、特定の操作を実行するときにパスコードを使用せずにFace IDまたはTouch IDを要求することで、iPhoneとApple IDのセキュリティを強化

- セキュリティ遅延機能により、デバイスのパスコードやApple IDのパスワードの変更などの機密性の高い操作を実行する前に、Face IDまたはTouch ID、1時間の待機時間、さらに生体認証の合致を要求

ロック画面

- 黒人歴史月間を記念して黒人の歴史と文化をたたえる新しいユニティの壁紙

ミュージック

- 自分のプレイリストへの参加を友達に依頼して、全員が曲の追加、並べ替え、削除を共同作業で行うことが可能

- 共同作業のプレイリストで、トラックに絵文字のリアクションを追加可能

その他

このアップデートには、以下の改善も含まれます:

- AirPlayのホテルでの対応により、特定のホテルの客室でテレビにコンテンツを直接ストリーミング可能

- “設定”の“AppleCareと保証”に、自分のApple IDでサインインしているすべてのデバイスの保証範囲を表示

- 衝突事故検出の最適化(iPhone 14およびiPhone 15のすべての機種)

一部の機能は、地域やAppleデバイスによっては使用できない場合があります。Appleソフトウェアアップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/HT201222

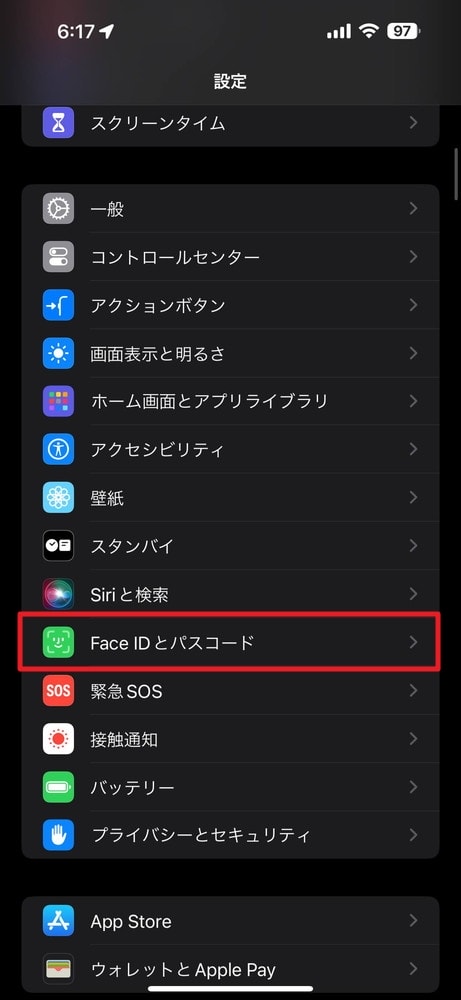

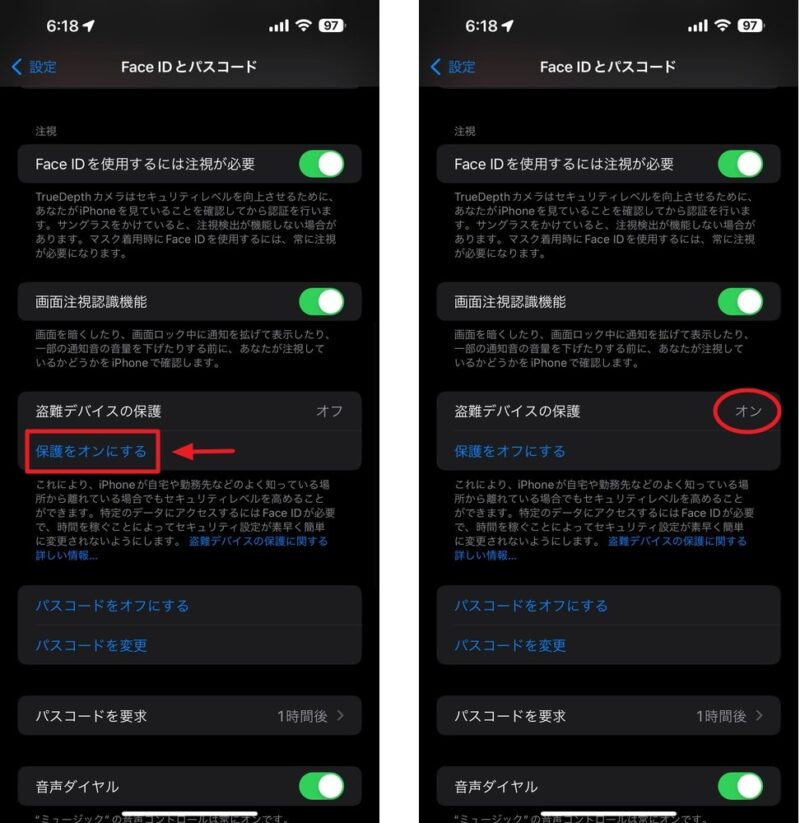

iOS17.3:“盗難デバイスの保護”機能を有効化する方法

iOS17.3で新たに利用可能となった“盗難デバイスの保護”機能を有効化する方法を解説しておきます。皆さんアップデート後は速やかに有効化しておきましょう。

まずは「設定」アプリを開き、「Face IDとパスコード」をタップして開きます。

下部にスクロールすると「盗難デバイスの保護」の項目があります。デフォルトではオフになっているので、「保護をオンにする」をタップしてオンにしておきましょう。

なお、現時点ではまだ日本語化されていませんが、以下のページで“盗難デバイスの保護”機能の詳細を確認できます。気になる方はご参照ください。

iOS17.3:セキュリティアップデートの内容

iOS17.3におけるセキュリティアップデートの内容は以下の通りです。

「CVE-2024-23222:WebKitにおける任意コード実行の脆弱性」は既に悪用の事実のあるゼロデイ脆弱性となっています。他にも多数の重大な脆弱性が修正されているので、出来るだけ早急にアップデートを適用しておきましょう。

Apple Neural Engine

- Apple Neural Engine を搭載したデバイスで利用可能:iPhone XS 以降、iPad Pro 12.9インチ 第3世代以降、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第8世代以降、iPad mini 第5世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2024-23212:Ye Zhang of Baidu Security

CoreCrypto

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:攻撃者は秘密キーを持たずにレガシー RSA PKCS#1 v1.5 暗号文を復号できる可能性がある。

- 説明:タイミング サイドチャネルの問題は、暗号関数の定数時間計算を改善することで解決されました。

- CVE-2024-23218:Clemens Lang

Kernel

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2024-23208:fmyy(@binary_fmyy) and lime From TIANGONG Team of Legendsec at QI-ANXIN Group

Mail Search

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:この問題は、機密情報の編集を改善することで解決されました。

- CVE-2024-23207:Noah Roskin-Frazee and Prof. J. (ZeroClicks.ai Lab), and Ian de Marcellus

NSSpellChecker

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:ファイルの処理を改善することで、プライバシーの問題が解決されました。

- CVE-2024-23223: Noah Roskin-Frazee and Prof. J. (ZeroClicks.ai Lab)

Reset Services

- 利用可能な機種:iPhone XS以降

- 影響:盗難デバイス保護が予期せず無効になる場合がある

- 説明:この問題は、認証を改善することで解決されました。

- CVE-2024-23219:Peter Watthey and Christian Scalese

Safari

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:ユーザーのプライベートブラウジングアクティビティが設定に表示される可能性がある。

- 説明:ユーザー設定の処理を改善することで、プライバシーの問題が解決されました。

- CVE-2024-23211:Mark Bowers

Shortcuts

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:ショートカットは、ユーザーに確認を求めることなく、特定のアクションで機密データを使用できる可能性があります。

- 説明:この問題は、追加の権限チェックによって解決されました。

- CVE-2024-23203:an anonymous researcher

CVE-2024-23204:Jubaer Alnazi (@h33tjubaer)

Shortcuts

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリが特定のプライバシー設定を回避できる可能性がある。

- 説明:プライバシーの問題は、一時ファイルの処理を改善することで解決されました。

- CVE-2024-23217:Kirin (@Pwnrin)

TCC

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリがユーザーの機密データにアクセスできる可能性がある。

- 説明:一時ファイルの処理を改善することで問題が解決されました。

- CVE-2024-23215:Zhongquan Li (@Guluisacat)

Time Zone

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:アプリがシステムログでユーザーの電話番号を表示できる可能性がある。

- 説明:この問題は、機密情報の編集を改善することで解決されました。

- CVE-2024-23210:Noah Roskin-Frazee and Prof. J. (ZeroClicks.ai Lab)

WebKit

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:悪意を持って作成された Web ページにより、ユーザーのフィンガープリントが採取される可能性がある。

- 説明:アクセス制限を改善することで、アクセスの問題が解決されました。

- WebKit Bugzilla:262699

CVE-2024-23206:an anonymous researcher

WebKit

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:Web コンテンツを処理すると、任意のコードが実行される可能性がある。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- WebKit Bugzilla:266619

CVE-2024-23213:Wangtaiyu of Zhongfu info

WebKit

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードが実行される可能性がある。

- 説明:メモリ処理を改善することで、複数のメモリ破損の問題が解決されました。

- WebKit Bugzilla:265129

CVE-2024-23214:Nan Wang (@eternalsakura13) of 360 Vulnerability Research Institute

WebKit

- 対応機種:iPhone XS以降、iPad Pro 12.9インチ 第2世代以降、iPad Pro 10.5インチ、iPad Pro 11インチ 第1世代以降、iPad Air 第3世代以降、iPad 第6世代以降、iPad mini 第5世代以降

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードが実行される可能性があります。 Apple は、この問題が悪用された可能性があるという報告を認識しています。

- 説明:型の混乱の問題は、チェックを改善することで解決されました。

- WebKit Bugzilla:267134

CVE-2024-23222

iOS17.3の不具合情報

現時点でiOS17.3に関する不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2024/1/23時点の情報。

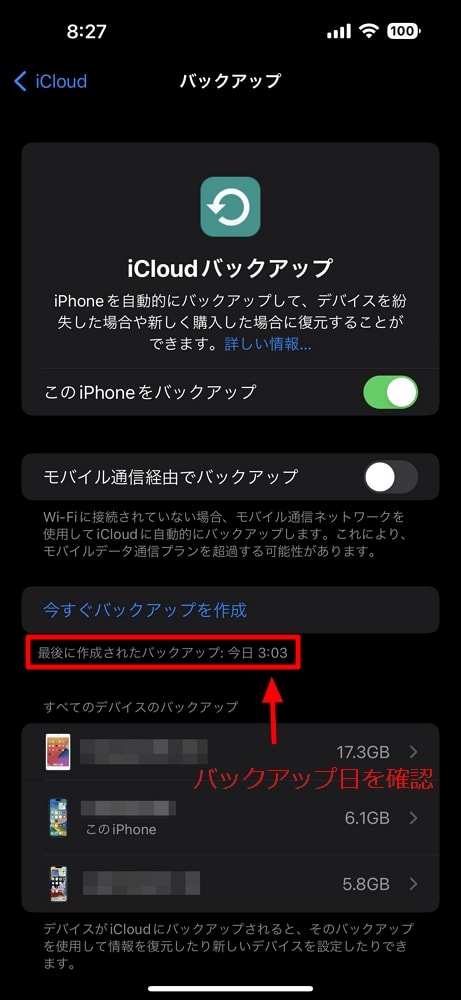

iOS17.3へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS17.3】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

iOS17.3へのアップデート手順

iOS17.3の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

iPhone単体で「iOS17.3」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

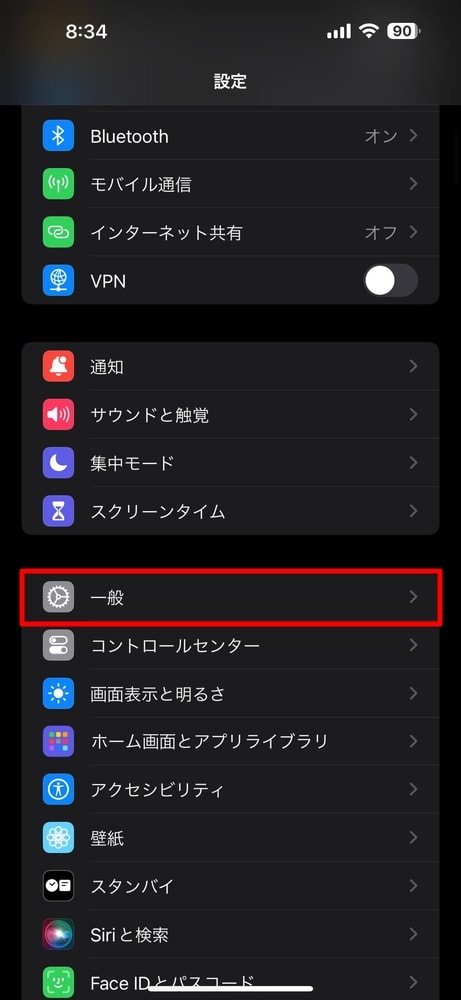

まずは【設定】アプリを開き、【一般】をタップ。

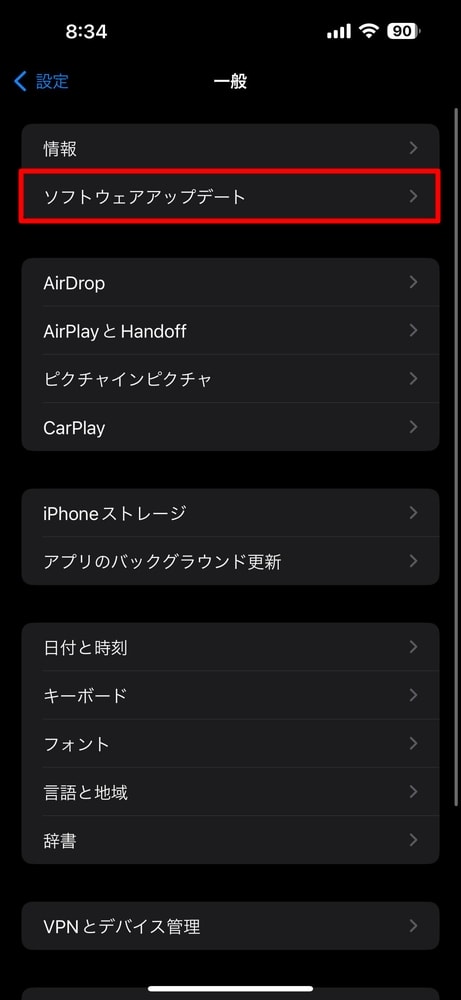

続いて【ソフトウェアアップデート】をタップ。

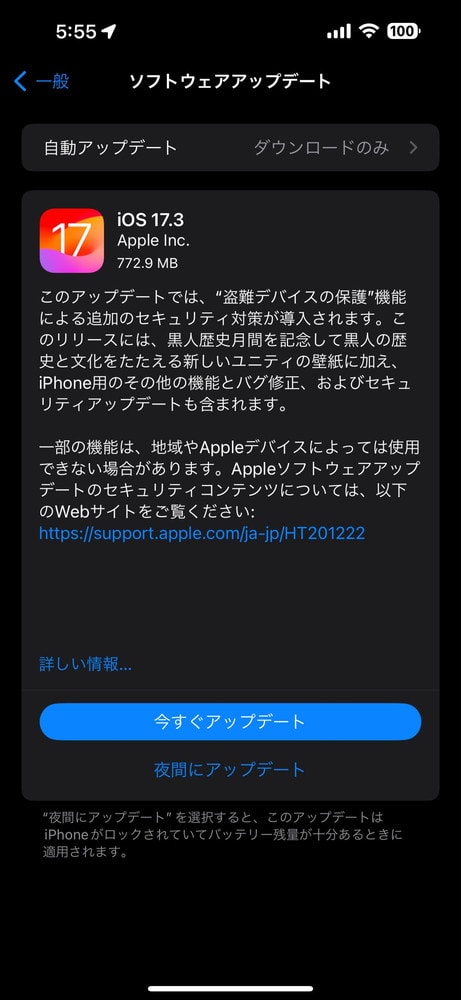

以下の画面が表示されるので【今すぐアップデート】をタップ。

以上で「iOS17.3」へのアップデート作業が開始されます。今回は10分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

なお、iOS17.3のサイズは772.9MBでした。(iPhone 15 Pro Max)

iOS17.3へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS17.3へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

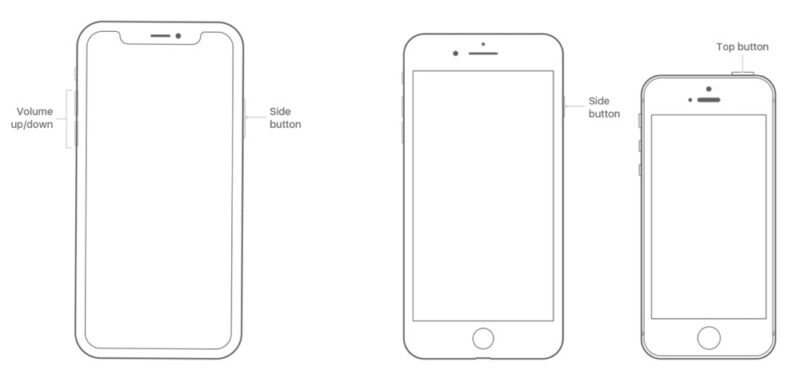

iPhone X/XS/XR/11/12/13/14/15を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

・引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント