本日AppleがiPhone XS以降のiPhone向けにiOS18.1を、iPad向けにiPadOS18.1の配信を開始しました。

今回のアップデートでは、ついに米国でApple Intelligenceの提供が開始となりました。残念ながら日本では2024年4月ごろの提供とされていますが、日本でも言語設定を「English」にすれば英語で利用となっています。気になる方はお試しあれ。

日本のiOS18.1でのアップデート内容としては、通話録音により通話が録音中であるということがアナウンスされ、リアルタイムで電話またはFaceTimeオーディオ通話を録音できるようになったほか、iPhone16シリーズでカメラコントロールを使って素早く前面のTrue Depthカメラに切り替えることが可能になりました。

他にも、iPhone15 Proで空間写真を空間ビデオの撮影と共に撮影できるようになったり、AirPodsにヒアリング補助機能が提供開始、コントロールセンターの機能改善、iPhone 16シリーズで予期せず再起動されることがある問題の修正なども行われています。

また、CVE番号ベースで28件の脆弱性修正も行われています。ゼロデイ脆弱性こそありませんでしたが、皆さん早めに適用しておきましょう。

iOS18.1/iPadOS18.1以外にもアップデートが提供されています。こちらも利用中のユーザーは速やかに適用しておきましょう。

- iOS 17.7.1 and iPadOS 17.7.1

- macOS Sequoia 15.1

- macOS Sonoma 14.7.1

- macOS Ventura 13.7.1

- watchOS 11.1

- tvOS 18.1

- visionOS 2.1

iOS18.1のアップデート内容

iOS18.1のアップデート内容は以下の通りです。

電話

- 通話録音により、通話が録音中であるということがアナウンスされ、リアルタイムで電話またはFaceTimeオーディオ通話を録音できます

カメラ

- カメラコントロールで素早く前面のTrue Depthカメラに切り替えることができます(iPhone 16、iPhone 16 Plus、iPhone 16 Pro、iPhone 16 Pro Max)

※カメラコントロールボタンを押してカメラを起動>軽くタッチして左右スワイプでカメラの倍率を操作>×0.5の左に切り替えボタンが出現 - 新しい“空間”カメラモードで、空間写真を空間ビデオの撮影と共に撮影できます(iPhone 15 Pro、iPhone 15 Pro Max)

AirPods

- ヒアリングチェックを使用すると、科学的に検証されたヒアリングチェックの結果が自宅にいながら得ることができます(18歳以上のユーザが対象)

- ヒアリング補助機能では、周囲の音とミュージック、ムービー、および通話に自動的に適用される、パーソナライズされた臨床レベルの補助が提供されます(18歳以上の軽度から中等度難聴のユーザが対象)

これらの機能には、ファームウェアバージョン7B19以降が適用されたAirPods Pro 2が必要です。一部の機能は国や地域によっては利用できないことがあります。詳しくは、以下のWebサイトをご覧ください:

https://apple.com/jp/airpods-pro/feature-availability/

その他

このアップデートには、以下の機能改善とバグ修正も含まれます:

- コントロールセンターに、コネクティビティコントロールを個別に追加したり、構成をリセットしたりするための新しいオプションを追加しました

- RCSビジネスメッセージで、RCSで店舗や企業とチャットできます(通信事業者が対応している必要があります)

- ポッドキャストで未再生のエピソードが再生済みとしてマークされる問題を修正しました

- デバイスが発熱しているときに4K 60で収録されたビデオについて、“写真”でのビデオ再生のスクラブ中に動きがぎこちなくなることがある問題を修正しました

- バックアップから復元したり別のiPhoneから直接転送したりしたあとに、車のデジタルキーでパッシブエントリーを使用して車を解錠したりエンジンを始動したりできないことがある問題を修正しました

- iPhone 16またはiPhone 16 Proのモデルで予期せず再起動されることがある問題を修正しました

一部の機能は、地域やAppleデバイスによっては使用できない場合があります。Appleソフトウェアアップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/100100

iOS18.1:セキュリティアップデートの内容

iOS18.1におけるセキュリティアップデートの内容は以下の通りです。

アクセシビリティ

- 対応機種: iPhone XS以降

- 影響: 物理的にロックされたデバイスにアクセスできる攻撃者が、ユーザーの機密情報を閲覧できる可能性があります。

- 問題の説明: 改善された認証方法によってこの問題に対処しました。

- CVE番号: CVE-2024-44274

報告者: Rizki Maulana (rmrizki.my.id)、Matthew Butler、Jake Derouin

Appサポート

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるアプリがユーザーの同意なく任意のショートカットを実行する可能性があります。

- 問題の説明: パス処理の問題に対し、論理の改善を行いました。

- CVE番号: CVE-2024-44255

報告者: 匿名の研究者

CoreMedia Playback

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるアプリがプライベート情報にアクセスする可能性があります。

- 問題の説明: シンボリックリンクの処理方法を改善してこの問題に対処しました。

- CVE番号: CVE-2024-44273

報告者: pattern-f (@pattern_F_)、Hikerell of Loadshine Lab

CoreText

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるフォントを処理すると、プロセスメモリの情報が漏洩する可能性があります。

- 問題の説明: 改善されたチェック機能でこの問題に対処しました。

- CVE番号: CVE-2024-44240、CVE-2024-44302

報告者: Hossein Lotfi (@hosselot) of Trend Micro Zero Day Initiative

Foundation

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: ファイルの解析により、ユーザー情報が漏洩する可能性があります。

- 問題の説明: 境界外読み込みの問題に対し、入力検証を改善して対処しました。

- CVE番号: CVE-2024-44282

報告者: Hossein Lotfi (@hosselot) of Trend Micro Zero Day Initiative

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 画像処理によりプロセスメモリが漏洩する可能性があります。

- 問題の説明: 改善されたチェック機能でこの問題に対処しました。

- CVE番号: CVE-2024-44215

報告者: Junsung Lee (Trend Micro Zero Day Initiative)

ImageIO

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるメッセージを処理すると、サービス拒否(DoS)状態が発生する可能性があります。

- 問題の説明: 境界チェックの改善でこの問題に対処しました。

- CVE番号: CVE-2024-44297

報告者: Jex Amro

IOSurface

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリがシステムを予期せず終了させたり、カーネルメモリを破損させる可能性があります。

- 問題の説明: 解放後使用(use-after-free)問題に対し、メモリ管理を改善して対処しました。

- CVE番号: CVE-2024-44285

報告者: 匿名の研究者

iTunes

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: リモートの攻撃者がWebコンテンツのサンドボックスを突破する可能性があります。

- 問題の説明: カスタムURLスキームの処理問題に対し、入力検証を改善して対処しました。

- CVE番号: CVE-2024-40867

報告者: Ziyi Zhou (@上海交通大学)、Tianxiao Hou (@上海交通大学)

Kernel

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリがカーネルの機密情報を漏洩する可能性があります。

- 問題の説明: ログエントリのプライベートデータを削除する方法を改善し、この問題に対処しました。

- CVE番号: CVE-2024-44239

報告者: Mateusz Krzywicki (@krzywix)

管理設定

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるバックアップファイルの復元により、保護されたシステムファイルが変更される可能性があります。

- 問題の説明: シンボリックリンクの処理を改善して対処しました。

- CVE番号: CVE-2024-44258

報告者: Hichem Maloufi、Christian Mina、Ismail Amzdak

MobileBackup

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるバックアップファイルの復元により、保護されたシステムファイルが変更される可能性があります。

- 問題の説明: ファイル処理の論理の改善で対処しました。

- CVE番号: CVE-2024-44252

報告者: Nimrat Khalsa、Davis Dai、James Gill (@jjtech@infosec.exchange)

Pro Res

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリがシステムの予期しない終了やカーネルメモリの破損を引き起こす可能性があります。

- 問題の説明: メモリ処理を改善してこの問題に対処しました。

- CVE番号: CVE-2024-44277

報告者: 匿名の研究者とYinyi Wu (@_3ndy1) from Dawn Security Lab of JD.com, Inc.

Safari ダウンロード

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 攻撃者が信頼関係を悪用して悪意のあるコンテンツをダウンロードする可能性があります。

- 問題の説明: 状態管理を改善して対処しました。

- CVE番号: CVE-2024-44259

報告者: Narendra Bhati, Suma Soft Pvt. Ltd, Pune (India)

Safari プライベートブラウジング

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: プライベートブラウジングで一部の閲覧履歴が漏洩する可能性があります。

- 問題の説明: 追加の検証で情報漏洩を防止しました。

- CVE番号: CVE-2024-44229

報告者: Lucas Di Tomase

SceneKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるファイルを処理すると、ヒープ破損が発生する可能性があります。

- 問題の説明: 改善されたチェック機能でこの問題に対処しました。

- CVE番号: CVE-2024-44218

報告者: Michael DePlante (@izobashi) of Trend Micro Zero Day Initiative

ショートカット

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリがユーザーの機密データにアクセスする可能性があります。

- 問題の説明: 機密情報の削除機能を改善して対処しました。

- CVE番号: CVE-2024-44254

報告者: Kirin (@Pwnrin)

ショートカット

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるアプリがショートカットを利用して制限付きのファイルにアクセスする可能性があります。

- 問題の説明: 改善されたチェック機能で論理問題に対処しました。

- CVE番号: CVE-2024-44269

報告者: 匿名の研究者

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリが機密データにアクセスする可能性があります。

- 問題の説明: 機密データの削除方法を改善しました。

- CVE番号: CVE-2024-44194

報告者: Rodolphe Brunetti (@eisw0lf)

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 物理アクセスがある攻撃者がロック画面から連絡先写真にアクセスする可能性があります。

- 問題の説明: ロックされたデバイスでのオプションを制限して対処しました。

- CVE番号: CVE-2024-40851

報告者: Abhay Kailasia (@abhay_kailasia)とSrijan Poudel

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: アプリがユーザーの機密データにアクセスする可能性があります。

- 問題の説明: 状態管理の改善で論理問題に対処しました。

- CVE番号: CVE-2024-44263

報告者: Kirin (@Pwnrin) and 7feilee

Siri

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: サンドボックス化されたアプリがシステムログ内の機密データにアクセスする可能性があります。

- 問題の説明: ログエントリのプライベートデータを削除する方法を改善しました。

- CVE番号: CVE-2024-44278

報告者: Kirin (@Pwnrin)

Spotlight

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 攻撃者がロック画面から制限付きコンテンツを表示する可能性があります。

- 問題の説明: 状態管理の改善でこの問題に対処しました。

- CVE番号: CVE-2024-44251

報告者: Abhay Kailasia (@abhay_kailasia)

Spotlight

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 攻撃者がロック画面から制限付きコンテンツを表示する可能性があります。

- 問題の説明: 改善されたチェック機能でこの問題に対処しました。

- CVE番号: CVE-2024-44235

報告者: Rizki Maulana (rmrizki.my.id), Dalibor Milanovic, Richard Hyunho Im (@richeeta)

VoiceOver

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 攻撃者がロック画面から制限付きコンテンツを表示する可能性があります。

- 問題の説明: ロックされたデバイスでのオプションを制限して対処しました。

- CVE番号: CVE-2024-44261

報告者: Braylon (@softwarescool)

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるウェブコンテンツを処理すると、コンテンツセキュリティポリシーが適用されない可能性があります。

- 問題の説明: 改善されたチェック機能でこの問題に対処しました。

- WebKit Bugzilla: 278765

- CVE番号: CVE-2024-44296

報告者: Narendra Bhati, Suma Soft Pvt. Ltd

WebKit

- 対応機種: iPhone XS以降、iPad Pro 13インチ、iPad Pro 12.9インチ(第3世代以降)、iPad Pro 11インチ(第1世代以降)、iPad Air(第3世代以降)、iPad(第7世代以降)、iPad mini(第5世代以降)

- 影響: 悪意のあるウェブコンテンツを処理すると、予期しないプロセスのクラッシュが発生する可能性があります。

- 問題の説明: 入力検証の改善でメモリ破損問題に対処しました。

- WebKit Bugzilla: 279780

- CVE番号: CVE-2024-44244

報告者: 匿名の研究者、Q1IQ (@q1iqF) and P1umer (@p1umer)

iOS18.1の不具合情報

現時点でiOS18.1に関する不具合情報は特に入ってきておりません。今後、不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2024/10/29時点の情報。

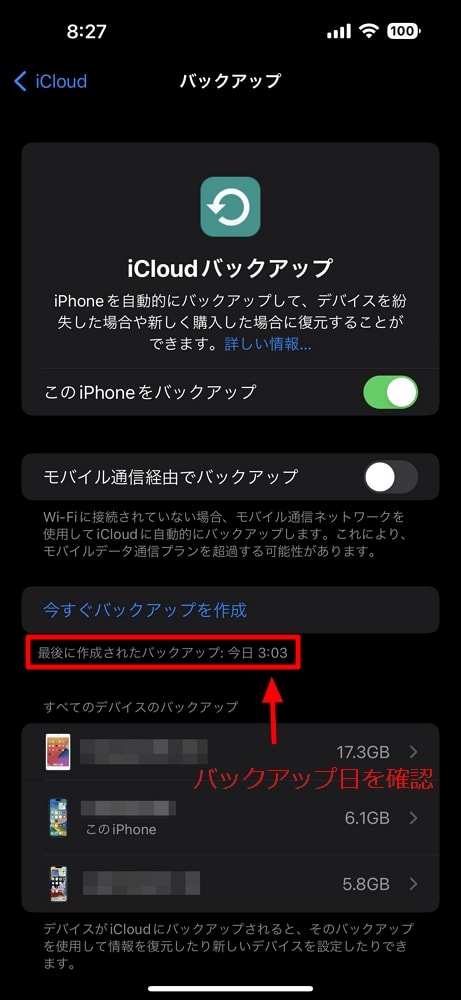

iOS18.1へのアップデート前にはiPhoneのバックアップを取っておきましょう。

これから【iOS18.1】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりiPhoneのバックアップを取ってから作業を行うのがおすすめです。

上記の通り進み、バックアップが最新の状態(一般的には夜に自動バックアップされているはず)か確認しておきましょう。もしもバックアップが行われていない場合は、【今すぐバックアップ】をタップしてバックアップしておきましょう。

iOS18.1へのアップデート手順

iOS18.1の配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhone単体でOTAアップデートする方法があります。

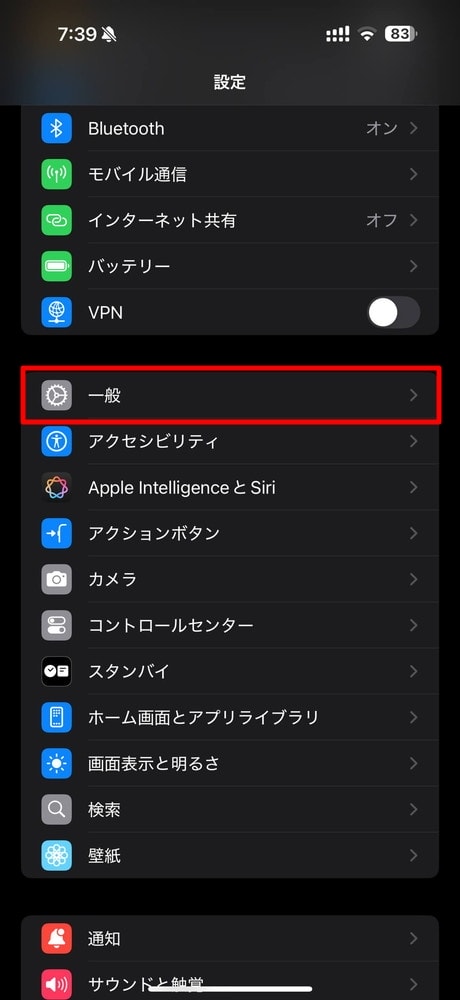

iPhone単体で「iOS18.1」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

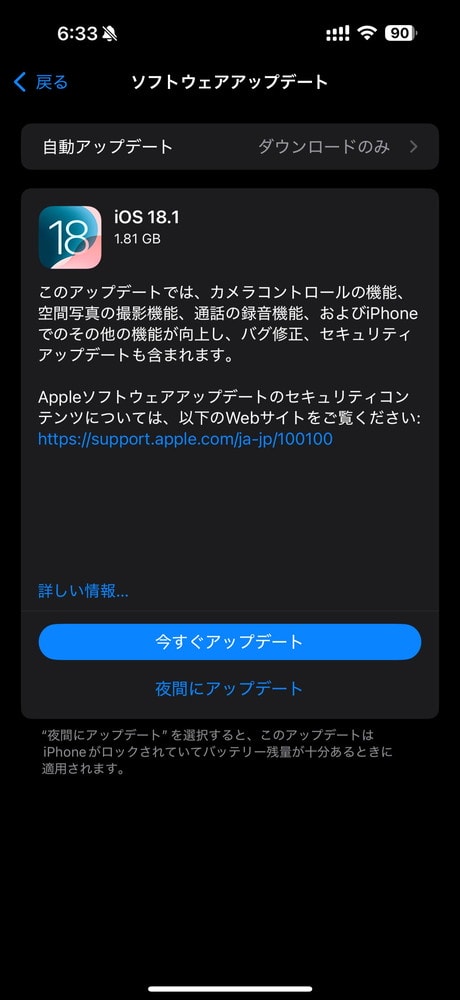

続いて【ソフトウェアアップデート】をタップ。

以下の画面が表示されるので【今すぐアップデート】をタップ。

以上で「iOS18.1」へのアップデート作業が開始されます。今回は20分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

なお、iOS18.1のサイズは1.81GBでした。(iPhone 16 Pro Max)

iOS18.1へのアップデート後にはiPhoneを一度再起動させるのがおすすめ!

iOS18.1へアップデートした後は、一度iPhoneの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

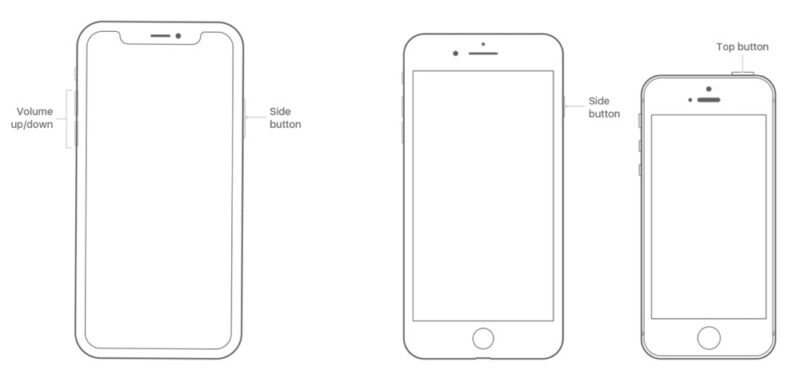

iPhone X/XS/XR/11/12/13/14/15/16を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

・引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント