Appleが本日、iOS15.6 / iPadOS15.6の配信を開始しました。

iOS15.6では、TV Appにすでに進行中のスポーツ中継を最初から再生したり一時停止/早戻し/早送りするオプションが追加されました。また、デバイスのストレージに空き領域がある場合でも「設定」に「デバイスのストレージがいっぱいです」と表示され続けることがある不具合の修正や「メール」でテキストをナビゲートしたときに点字デバイスの動作が遅くなったり反応しなくなったりする可能性がある問題の修正、Safariのタブが前のページに戻されることがある問題の修正が行われています。そして多数の脆弱性も修正されています。

iPadOS 15.6では、上記の内容に加え、iPad mini(第6世代)で充電器やその他のUSB-Cアクセサリが検出されないことがある問題も修正されています。

iOS15.6 / iPadOS15.6では幸いにもゼロデイ脆弱性の修正はなかったようですが、脆弱性の発表と共に悪用される可能性も高まります。皆さん早急にアップデートの適用を行いましょう。

他にもmacOS Monterey 12.5、watchOS 8.7、tvOS 15.6も配信されています。MacやApple Watch、AppleTVを利用中のユーザーも速やかにアップデートを適用しておきましょう。

- iOS15.6 のアップデート内容

- iOS15.6 / iPadOS15.6:セキュリティアップデートの内容

- APFS

- AppleAVD

- AppleAVD

- AppleMobileFileIntegrity

- Apple Neural Engine

- Apple Neural Engine

- Apple Neural Engine

- オーディオ

- オーディオ

- CoreMedia

- CoreText

- ファイルシステムイベント

- GPUドライバー

- GPUドライバー

- ホーム

- iCloudフォトライブラリ

- ICU

- ImageIO

- ImageIO

- ImageIO

- ImageIO

- IOMobileFrameBuffer

- カーネル

- カーネル

- カーネル

- カーネル

- Liblouis

- libxml2

- マルチタッチ

- PluginKit

- Safari拡張機能

- ソフトウェアアップデート

- WebKit

- WebKit

- WebRTC

- Wi-Fi

- Wi-Fi

- iOS15.6 / iPadOS15.6の不具合情報

- iOS15.6 / iPadOS15.6へのアップデート前にはバックアップを取っておきましょう。

- iOS15.6 / iPadOS15.6へのアップデート手順

- iOS15.6 / iPadOS15.6へのアップデート後にはiPhoneやiPadを一度再起動させるのがおすすめ!

- 併せて読みたいおすすめ記事

iOS15.6 のアップデート内容

iOS15.6 のアップデート内容は以下の通りです。

iOS 15.6には、機能強化、バグ修正、およびセキュリティアップデートが含まれます。

- TV Appに、すでに進行中のスポーツ中継を最初から再生したり、一時停止/早戻し/早送りするオプションを追加

- デバイスのストレージに空き領域がある場合でも、“設定”に“デバイスのストレージがいっぱいです。”と表示され続けることがある問題を修正

- “メール”でテキストをナビゲートしたときに点字デバイスの動作が遅くなったり、反応しなくなったりする可能性がある問題を修正

- Safariのタブが前のページに戻されることがある問題を修正

一部の機能は、地域やAppleデバイスによっては使用できない場合があります。Appleソフトウェア・アップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください:

https://support.apple.com/ja-jp/HT201222

iOS15.6 / iPadOS15.6:セキュリティアップデートの内容

iOS15.6 / iPadOS15.6のセキュリティアップデート(脆弱性対策)の内容は以下の通りです。

APFS

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:root 権限を持つアプリが、カーネル権限で任意のコードを実行できる可能性があります。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32832:Tommy Muir(@Muirey03)

AppleAVD

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:リモートユーザーがカーネルコードを実行できる可能性があります

- 説明:境界チェックを改善して、バッファオーバーフローに対処しました。

- CVE-2022-32788:GoogleProjectZeroのNatalieSilvanovich

AppleAVD

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネルメモリを開示できる可能性があります

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32824:Antonio Zekic(@antoniozekic)およびJohn Aakerblom(@jaakerblom)

AppleMobileFileIntegrity

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリが root 権限を取得される可能性があります。

- 説明:状態管理を改善し、認証の問題に対応しました。

- CVE-2022-32826:トレンドマイクロのミッキージン(@patch1t)

Apple Neural Engine

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがサンドボックスから抜け出すことができる可能性があります。

- 説明:この問題は、チェックを改善することで解決されました。

- CVE-2022-32845:Mohamed Ghannam(@_simo36)

Apple Neural Engine

- Apple Neural Engineを搭載したデバイスで利用可能:iPhone 8以降、iPad Pro(第3世代)以降、iPad Air(第3世代)以降、およびiPad mini(第5世代)

- 影響:カーネル権限で任意のコードを実行される可能性があります。

- 説明:この問題は、チェックを改善することで解決されました。

- CVE-2022-32840:Mohamed Ghannam(@_simo36)

- CVE-2022-32829:匿名の研究者

Apple Neural Engine

- Apple Neural Engineを搭載したデバイスで利用可能:iPhone 8以降、iPad Pro(第3世代)以降、iPad Air(第3世代)以降、およびiPad mini(第5世代)

- 影響:カーネル権限で任意のコードを実行される可能性があります。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32810:Mohamed Ghannam(@_simo36)

オーディオ

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネル権限で任意のコードを実行される可能性があります。

- 説明:境界外への書き込みの問題は、入力の検証を改善することで対応しました。

- CVE-2022-32820:匿名の研究者

オーディオ

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネルメモリを開示できる可能性があります。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32825:John Aakerblom(@jaakerblom)

CoreMedia

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネルメモリを開示できる可能性があります。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32828:Antonio Zekic(@antoniozekic)およびJohn Aakerblom(@jaakerblom)

CoreText

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:リモートユーザーが予期しないアプリの終了や任意のコードの実行を引き起こす可能性があります

- 説明:この問題は、境界チェックを改善することで解決されました。

- CVE-2022-32839:STAR Labs(@starlabs_sg)

ファイルシステムイベント

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリが root 権限を取得される可能性があります。

- 説明:状態管理を改善することで、ロジックの問題に対処しました。

- CVE-2022-32819:Mandiant の Joshua Mason氏

GPUドライバー

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネルメモリを開示できる可能性があります。

- 説明:境界チェックを改善することで、複数の境界外書き込みの問題に対処しました。

- CVE-2022-32793:匿名の研究者

GPUドライバー

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリはカーネル権限で任意のコードを実行できる可能性があります。

- 説明:検証が改善され、メモリ破損の問題が解決されました。

- CVE-2022-32821:John Aakerblom(@jaakerblom)

ホーム

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:ロック画面から制限されたコンテンツを閲覧できる可能性があります。

- 説明:状態管理を改善することで、ロジックの問題に対処しました。

- CVE-2022-32855:匿名の研究者

iCloudフォトライブラリ

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリが機密性の高いユーザー情報にアクセスできる可能性があります。

- 説明:情報漏えいの問題は、脆弱性のあるコードを削除することで解決しました。

- CVE-2022-32849:Joshua Jones

ICU

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります。

- 説明:境界外への書き込みの問題に対処し、境界チェックを改善しました。

- CVE-2022-32787:韓国大学SSD Secure Disclosure Labs&DNSLabのDohyun Lee(@l33d0hyun)

ImageIO

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成された画像を処理すると、プロセスメモリが開示される可能性があります

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32841:hjy79425575

ImageIO

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成されたファイルを処理すると、任意のコードが実行される可能性があります

- 説明:ロジックの問題は、チェックを改善することで解決されました。

- CVE-2022-32802:Google ProjectZeroのIvanFratric、Mickey Jin(@patch1t)

ImageIO

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って細工された画像を処理することで、ユーザ情報が漏えいする可能性があります。

- 説明:境界外読込みの問題に対処し、境界チェックを改善しました。

- CVE-2022-32830:BaiduSecurityのYeZhang(@co0py_Cat)

ImageIO

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:画像を処理すると、サービス拒否につながる可能性があります

- 説明:検証が改善され、nullポインターの逆参照が解決されました。

- CVE-2022-32785:Yigit Can YILMAZ(@yilmazcanyigit)

IOMobileFrameBuffer

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリケーションは、カーネル権限で任意のコードを実行できる可能性があります。

- 説明:状態管理を改善することで、メモリ破損の問題に対処しました。

- CVE-2022-26768:匿名の研究者

カーネル

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:root 権限を持つアプリが、カーネル権限で任意のコードを実行できる可能性があります。

- 説明:この問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32813:Pangu LabのXinru Chi

CVE-2022-32815:Pangu LabのXinru Chi

カーネル

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネルメモリを開示できる可能性があります。

- 説明:境界外読み出しの問題を解決し、境界チェックを改善しました。

- CVE-2022-32817:Pangu LabのXinru Chi

カーネル

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:任意のカーネル読み取りおよび書き込み機能を備えたアプリが、ポインター認証をバイパスできる可能性があります。

- 説明:状態管理を改善することで、ロジックの問題に対処しました。

- CVE-2022-32844:Sreejith Krishnan R(@skr0x1c0)

カーネル

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:任意のカーネル読み取りおよび書き込み機能を備えたアプリは、ポインター認証をバイパスできる可能性があります

- 説明:競合状態は、状態処理を改善することで対処されました。

- CVE-2022-32844:Sreejith Krishnan R(@skr0x1c0)

Liblouis

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:予期せぬアプリの終了や、任意のコードの実行の可能性があります。

- 説明:この問題は、チェックを改善することで解決されました。

- CVE-2022-26981:Hexhive(hexhive.epfl.ch)、NCNIPC of China(nipc.org.cn)

libxml2

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがユーザーの機密情報を漏えいする可能性があります。

- 説明:メモリ初期化の問題は、メモリ処理を改善することで解決されました。

- CVE-2022-32823

マルチタッチ

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリがカーネル権限で任意のコードを実行できる可能性があります。

- 説明:状態の処理を改善することで、タイプ混乱の問題に対処しました。

- CVE-2022-32814:Pan ZhenPeng(@Peterpan0927)

PluginKit

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリは任意のファイルを読み取ることができる場合があります。

- 説明:状態管理を改善することで、ロジックの問題に対処しました。

- CVE-2022-32838:トレンドマイクロのミッキージン(@patch1t)

Safari拡張機能

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成されたWebサイトにアクセスすると、機密データが漏洩する可能性があります。

- 説明:この問題は、UI処理を改善することで解決されました。

- CVE-2022-32784:ソウル国立大学CompSecラボのYoung Min Kim氏

ソフトウェアアップデート

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:ネットワーク上の特権的な立場にあるユーザーが、ユーザーの行動を追跡することができます。

- 説明:この問題は、ネットワーク経由で情報を送信するときにHTTPSを使用することで解決されました。

- CVE-2022-32857:Jeffrey Paul(sneak.berlin)

WebKit

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:不正なフレームを使用したウェブサイトを閲覧すると、UI偽装される可能性があります。

- 説明:この問題は、UI処理を改善することで解決されました。

- WebKit Bugzilla:239316

CVE-2022-32816:SSD Secure Disclosure Labs & DNSLab, Korea Univ. の Dohyun Lee(@l33d0hyun)

WebKit

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります。

- 説明:入力の検証を改善し、境界外への書き込みの問題に対応しました。

- WebKit Bugzilla:240720

CVE-2022-32792:トレンドマイクロのゼロデイイニシアチブと連携しているManfred Paul(@_manfp)

WebRTC

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります

- 説明:状態管理を改善することで、メモリ破損の問題に対処しました。

- WebKit Bugzilla:242339

CVE-2022-2294:AvastThreatIntelligenceチームのJanVojtesek氏

Wi-Fi

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:アプリが予期しないシステム終了を引き起こしたり、カーネルメモリを書き込んだりする可能性があります

- 説明:この問題は、チェックを改善することで解決されました。

- CVE-2022-32837:CyberservalのWang Yu氏

Wi-Fi

- 対象:iPhone 6s以降、iPad Pro(全モデル)、iPad Air 2以降、iPad 5世代以降、iPad mini 4以降、iPod touch(第7世代)

- 影響:リモートユーザーが予期しないシステム終了やカーネルメモリの破損を引き起こす可能性があります

- 説明:この問題は、チェックを改善することで解決されました。

- CVE-2022-32847:CyberservalのWang Yu氏

iOS15.6 / iPadOS15.6の不具合情報

現時点で【iOS15.6】【iPadOS15.6】に関する大きな不具合情報は入ってきておりません。今後も不具合情報があれば随時追記してお伝えします。

※不具合情報があればコメント等でお知らせ頂けると幸いです。

※随時情報は更新しています。再訪問時は念のためにブラウザの更新ボタンを押してください。

※2022/07/21時点の情報。

iOS15.6 / iPadOS15.6へのアップデート前にはバックアップを取っておきましょう。

これから【iOS15.6】【iPadOS15.6】へiPhoneをアップデートしようと思っている方は、アップデート中やアップデート後の不具合に備えて、面倒でも事前にiCloudやPCのiTunesでしっかりデータバックアップを取ってから作業を行いましょう。

iOS15.6 / iPadOS15.6へのアップデート手順

【iOS15.6】【iPadOS15.6】配信開始後すぐに手動でアップデートしたい場合は、iTunesを介してパソコン経由でアップデートする方法と、iPhoneやiPad単体でOTAアップデートする方法があります。どちらでも大丈夫ですが、個人的にはiTunesを介してのアップデートの方が安全性が高くおすすめです。

iPhone単体で「iOS15.6」へアップデートを行う場合は、以下の手順で行ってください。iPadも同様です。

まずは【設定】アプリを開き、【一般】をタップ。

続いて【ソフトウェア・アップデート】をタップ。

以下の画面が表示されるので【ダウンロードしてインストール】をタップ。

以上で「iOS15.6 / iPadOS15.6」へのアップデート作業が開始されます。今回は30分程度で完了しましたが、時間の余裕がある際に行うと良いでしょう。

iOS15.6 / iPadOS15.6へのアップデート後にはiPhoneやiPadを一度再起動させるのがおすすめ!

iOS15.6 / iPadOS15.6へのアップデート手順へアップデートした後は、一度iPhoneやiPadの再起動を行っておきましょう。これによってバッテリーの減りが異常に早いなどの不具合が改善する場合もあります。自分はOSアップデート後は念のために毎回再起動させています。

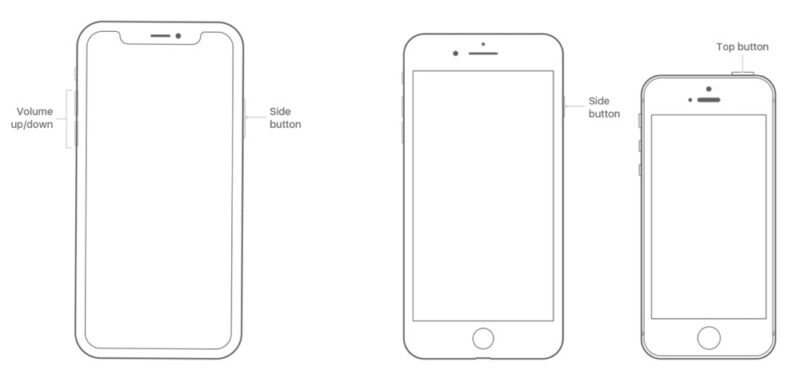

iPhone X /XS /XR /11 /12 /13を再起動する

- サイドボタンといずれかの音量調節ボタンを、スライダが表示されるまで押し続けます。

- スライダをドラッグして、iPhone の電源を完全に切ります。

- iPhone の電源が切れたら、サイドボタンをもう一度、Apple ロゴが表示されるまで押し続けます。

iPhone SE、iPhone 8 以前、iPad、iPod touch を再起動する

- 上部のボタン (またはサイドボタン) を、スライダが表示されるまで押し続けます。

- スライダをドラッグしてデバイスの電源を完全に切ります。

- デバイスの電源が切れたら、上部のボタン (またはサイドボタン) を再び、今度は Apple ロゴが表示されるまで押し続けます。

※ iOS 11 以降では、「設定」>「一般」>「システム終了」の順に選択して、デバイスの電源を切れるようになりました。その後サイドボタンを長押しして電源オンにすればOKです。

引用元:iPhone、iPad、iPod touch を再起動する|Apple

併せて読みたいおすすめ記事

- 厳選!iPhoneのおすすめアプリまとめ!

- iOS26が配信開始!新機能/不具合情報/未対応アプリ/アップデート方法/対応iPhoneモデルまとめ!

- iPhone機種変更前にやるべきこと&データバックアップ方法解説!

- iPhone機種変更時にデータ移行/復元作業を行う流れ解説!iPhone同士で直接データ転送も可能!

- Windowsユーザー向け!管理人が普段行っているiPhone機種変更時のデータバックアップ/不要データ削除/アプリ整頓/データ移行方法を一挙解説!

- AirTagを子供の腕時計的に使ってみた!親の時計とおそろいで予想以上に好評!簡易のこどもみまもり機器として利用中!

- AirTagの位置情報を家族など複数人で共有する方法解説

- SIMフリーのiPhone 11にドコモのシムカードを入れて設定し使用する手順解説

- 古いiPhoneやAndroidスマホのおすすめ活用方法まとめ|機種変更後の便利な使い道をご紹介

- ぶっちゃけ、iPhoneはいつまで使えるのか

- iPhone 15 Pro:アクションボタンの最強活用術!端末の向きに応じて複数アクションを自動切換!「Actions」アプリの使い方解説!

- 検証済み!iPhone 15 ProにおすすめのUSB-Cケーブル、外付けSSD、ハブ、HDMIケーブル、MagSafe充電器等ご紹介!

- サブスクに無いCDアルバムをYouTube Musicに無料アップロードしてiPhoneやAndroidスマホで聴く方法

コメント